Классы защиты информации | Защита информации

Содержание:

Стандарт ISO 15408 описывающий критерии оценки безопасности являлся новым этапом в реализации нормативной базы оценки безопасности ИТ. На основе этого стандарта каждое государство адаптировало его под свои реалии и тенденции.

Классы защищенности для средств вычислительной техники

Согласно нормативному документу «Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации» можно выделить семь классов защищенности средств вычислительной техники (СВТ) от НСД к информации. Самый высокий класс — первый, самый низкий — седьмой. Классы делятся на 4 группы которые отличаются между собой качественным уровнем безопасности:

- Четвертая группа — характеризуется верифицированной защитой и содержит только первый класс

- Третья группа характеризуется мандатной защитой и содержит 4,3 и 2 классы

- Вторая группа характеризуется дискреционной защитой и содержит 6 и 5 классы

- Первая группа имеет только 7 класс

В зависимости от грифа секретности информации в АС системе, расположение объектов и условий реализации выбирают определенной класс защищенности. В таблице 1 показан список показателей по классам защищенности СВТ. Обозначения:

- » — «: нет требования к классу

- » + «: новые или дополнительные требования

- » = «: требования совпадают с требованиями предыдущего класса

Таблица 1

| Название показателя | 6 | 5 | 4 | 3 | 2 | 1 |

|---|---|---|---|---|---|---|

| Дискреционный принцип контроля доступа | + | + | + | = | + | = |

| Мандатный принцип контроля доступа | — | — | + | = | = | = |

| Очистка памяти | — | + | + | + | = | = |

| Изоляция модулей | — | — | + | = | + | = |

| Маркировка документов | — | — | + | = | = | = |

| Защита ввода и вывода на отчуждаемый физический носитель информации | — | — | + | = | = | = |

| Сопоставление пользователя с устройством | — | — | + | = | = | = |

| Идентификация и аутентификация | + | = | + | = | = | = |

| Гарантии проектирования | — | + | + | + | + | + |

| Регистрация | — | + | + | + | = | = |

| Взаимодействие пользователя с КСЗ | — | — | — | + | = | = |

| Надежное восстановление | — | — | — | = | = | |

| Целостность КСЗ | — | + | + | + | = | = |

| Контроль модификации | — | — | — | — | + | = |

| Контроль дистрибуции | — | — | — | — | + | = |

| Гарантии архитектуры | — | — | — | — | — | + |

| Тестирование | + | + | + | + | + | = |

| Руководство для пользователя | + | = | = | = | = | = |

| Руководство по КСЗ | + | + | = | + | + | = |

| Тестовая документация | + | + | + | + | + | = |

| Конструкторская (проектная) документация | + | + | + | + | + | + |

Указанные наборы требований к показателям для каждого класса являются минимально нужными. Седьмой класс присваивают к тем СВТ, к которым требования по защите информации от НСД являются ниже уровней шестого класса.

Классы защищенности для автоматизированных систем

Автоматизированные системы

Нормативной базой является документ «Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации. Классификация автоматизированных систем и требования по защите информации». Дифференция подхода к определению средств и методов защиты основывается на обрабатываемой информации, составу АС, структуре АС, качественному и количественному составу пользователей и обслуживающего персонала. Главными этапами классификации АС являются:

- Создания и анализ исходных данных

- поиск основных признаков АС, нужных для классификации

- анализ выявленных признаков

- присвоение АС определенного класса защиты

К основным параметрам определения класса защищенности АС относятся:

- уровень конфиденциальности информации в АС

- уровень полномочий субъектов доступа АС к конфиденциальной информации

- режим обработки информации в АС ( коллективный или индивидуальный)

Выделяют девять классов защищенности АС от НСД к информации. Каждый класс имеет минимальный набор требования по защите. Классы можно кластеризовать на 3 группы. Каждая группа имеет свою иерархию классов.

- Третья группа — определяет работу одного пользователя допущенного ко всем данным АС, размещенной на носителях одного уровня конфиденциальности. Группа имеет два класса — 3Б и 3А

- Вторая группа — определяет работу пользователей, которые имеют одинаковые права доступа ко всем данным АС, хранимой и (или) обрабатываемой на носителях разного уровня конфиденциальности. Группа имеет два класса — 2Б и 2А

- Первая группа — определяет многопользовательские АС, где одновременно хранится и (или) обрабатываются данные разных уровней конфиденциальности и не все пользователи имеют доступ к ней. Группа имеет пять классов 0 1Д, 1Г, 1В, 1Б, 1А

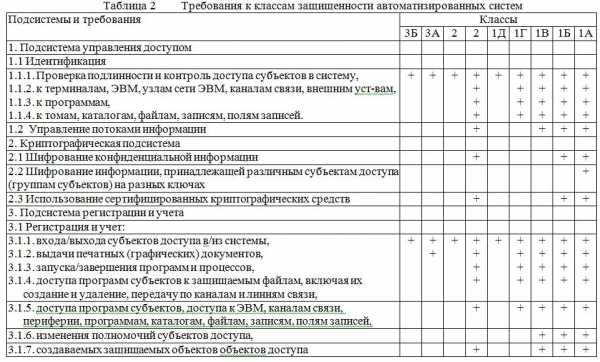

Требования к АС по защите информации от НСД

Мероприятия по ЗИ от НСД нужно реализовывать вместе с мероприятиями по специальной защите средств вычислительной техники (СВТ) и систем связи от технических методов разведки и промышленного шпионажа.

Обозначения к таблицам:

- » — «: нет требования к текущему классу

- » + «: есть требования к текущему классу

Таблица 2 — Требования к АС

| Подсистемы и требования | Группа 3 | Группа 2 | Группа 1 | ||||||

|---|---|---|---|---|---|---|---|---|---|

| 3Б | 3А | 2Б | 2А | 1Д | 1Г | 1В | 1Б | 1А | |

| 1. Подсистема управления доступом | |||||||||

| 1.1. Идентификация, проверка подлинности и контроль доступа субъектов: | |||||||||

| в систему | + | + | + | + | + | + | + | + | + |

| к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ | — | — | — | + | — | + | + | + | + |

| к программам | — | — | — | + | — | + | + | + | + |

| к томам, каталогам, файлам, записям, полям записей | — | — | — | + | — | + | + | + | + |

| Управление потоками информации | — | + | — | — | + | + | + | ||

| 2. Подсистема регистрации и учета | |||||||||

| 2.1. Регистрация и учет: | |||||||||

| входа (выхода) субъектов доступа в (из) систему(ы) (узел сети) | + | + | + | + | + | + | + | + | + |

| выдачи печатных (графических) выходных документов | — | + | — | + | — | + | + | + | + |

| запуска (завершения) программ и процессов (заданий, задач) | — | — | — | + | — | + | + | + | + |

| доступа программ субъектов доступа к защищаемым файлам, включая их создание и удаление, передачу по линиям и каналам связи | — | — | — | + | — | + | + | + | + |

| доступа программ субъектов доступа к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей | — | — | — | + | — | + | + | + | + |

| изменения полномочий субъектов доступа | — | — | — | — | — | — | + | + | + |

| создаваемых защищаемых объектов доступа | — | — | — | + | — | — | + | + | + |

| 2.2. Учет носителей информации | + | + | + | + | + | + | + | + | + |

| 2.3. Очистка (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей | — | + | — | + | — | + | + | + | + |

| 2.4. Сигнализация попыток нарушения защиты | — | — | — | — | — | — | + | + | + |

| 3. Криптографическая подсистема | |||||||||

| 3.1. Шифрование конфиденциальной информации | — | — | — | + | — | — | — | + | + |

| 3.2. Шифрование информации, принадлежащей различным субъектам доступа (группам субъектов) на разных ключах | — | — | — | — | — | — | — | — | + |

| 3.3. Использование аттестованных (сертифицированных) криптографических средств | — | — | — | + | — | — | — | + | + |

| 4. Подсистема обеспечения целостности | |||||||||

| 4.1. Обеспечение целостности программных средств и обрабатываемой информации | + | + | + | + | + | + | + | + | + |

| 4.2. Физическая охрана средств вычислительной техники и носителей информации | + | + | + | + | + | + | + | + | + |

| 4.3. Наличие администратора (службы) защиты информации в АС | — | — | — | + | — | — | + | + | + |

| 4.4. Периодическое тестирование СЗИ НСД | + | + | + | + | + | + | + | + | + |

| 4.5. Наличие средств восстановления СЗИ НСД | + | + | + | + | + | + | + | + | + |

| 4.6. Использование сертифицированных средств защиты | — | + | — | + | — | — | + | + | + |

Оценка статьи:

Загрузка…Поделиться с друзьями:

infoprotect.net

Основы информационной безопасности. Часть 2. Информация и средства её защиты / Блог компании VPS.house / Хабр

В первой части «Основ информационной безопасности» нами были рассмотрены основные виды угроз информационной безопасности. Для того чтобы мы могли приступить к выбору средств защиты информации, необходимо более детально рассмотреть, что же можно отнести к понятию информации.

Информация и ее классификация

Существует достаточно много определений и классификаций «Информации». Наиболее краткое и в тоже время емкое определение дано в федеральном законе от 27 июля 2006 года № 149-ФЗ (ред. от 29.07.2017 года) «Об информации, информационных технологиях и о защите информации», статья 2: Информация – это сведения (сообщения, данные) независимо от формы их представления».

Информацию можно классифицировать по нескольким видам и в зависимости от категории доступа к ней подразделяется на общедоступную информацию, а также на информацию, доступ к которой ограничен – конфиденциальные данные и государственная тайна.

Информация в зависимости от порядка ее предоставления или распространения подразделяется на информацию:

- Свободно распространяемую

- Предоставляемую по соглашению лиц, участвующих в соответствующих отношениях

- Которая в соответствии с федеральными законами подлежит предоставлению или распространению

- Распространение, которой в Российской Федерации ограничивается или запрещается

Информация по назначению бывает следующих видов:

- Массовая — содержит тривиальные сведения и оперирует набором понятий, понятным большей части социума.

- Специальная — содержит специфический набор понятий, которые могут быть не понятны основной массе социума, но необходимы и понятны в рамках узкой социальной группы, где используется данная информация.

- Секретная — доступ, к которой предоставляется узкому кругу лиц и по закрытым (защищённым) каналам.

- Личная (приватная) — набор сведений о какой-либо личности, определяющий социальное положение и типы социальных взаимодействий.

Средства защиты информации необходимо применять непосредственно к информации доступ к которой ограничен — это государственная тайна и конфиденциальные данные.

Согласно закона РФ от 21.07.1993 N 5485-1 (ред. от 08.03.2015) «О государственной тайне» статья 5. «Перечень сведений составляющих государственную тайну» относится:

- Сведения в военной области.

- Сведения в области экономики, науки и техники.

- Сведения в области внешней политики и экономики.

- Сведения в области разведывательной, контрразведывательной и оперативно-розыскной деятельности, а также в области противодействия терроризму и в области обеспечения безопасности лиц, в отношении которых принято решение о применении мер государственной защиты.

Перечень сведений, которые могут составлять конфиденциальную информацию, содержится в указе президента от 6 марта 1997 г. №188 (ред. от 13 июля 2015 г.) «Об утверждении перечня сведений конфиденциального характера».

Конфиденциальные данные – это информация, доступ к которой ограничен в соответствии с законами государства и нормами, которые компании устанавливаются самостоятельно. Можно выделит следующие виды конфиденциальных данных:

- Личные конфиденциальные данные: Сведения о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющие идентифицировать его личность (персональные данные), за исключением сведений, подлежащих распространению в средствах массовой информации в установленных федеральными законами случаях. Исключением является только информация, которая распространяется в СМИ.

- Служебные конфиденциальные данные: Служебные сведения, доступ к которым ограничен органами государственной власти в соответствии с Гражданским кодексом Российской Федерации и федеральными законами (служебная тайна).

- Судебные конфиденциальные данные: О государственной защите судей, должностных лиц правоохранительных и контролирующих органов. О государственной защите потерпевших, свидетелей и иных участников уголовного судопроизводства. Сведения, содержащиеся в личных делах осужденных, а также сведения о принудительном исполнении судебных актов, актов других органов и должностных лиц, кроме сведений, которые являются общедоступными в соответствии с Федеральным законом от 2 октября 2007 г. N 229-ФЗ «Об исполнительном производстве».

- Коммерческие конфиденциальные данные: все виды информации, которая связана с коммерцией (прибылью) и доступ к которой ограничивается законом или сведения о сущности изобретения, полезной модели или промышленного образца до официальной публикации информации о них предприятием (секретные разработки, технологии производства и т.д.).

- Профессиональные конфиденциальные данные: Сведения, связанные с профессиональной деятельностью, доступ к которым ограничен в соответствии с Конституцией Российской Федерации и федеральными законами (врачебная, нотариальная, адвокатская тайна, тайна переписки, телефонных переговоров, почтовых отправлений, телеграфных или иных сообщений и так далее)

Рисунок 1. Классификация видов информации.

Персональные данные

Отдельно стоит уделить внимание и рассмотреть персональные данные. Согласно федерального закона от 27.07.2006 № 152-ФЗ (ред. от 29.07.2017) «О персональных данных», статья 4: Персональные данные – это любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных).

Оператором персональных данных является — государственный орган, муниципальный орган, юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели обработки персональных данных, состав персональных данных, подлежащих обработке, действия (операции), совершаемые с персональными данными.

Обработка персональных данных — любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными, включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных.

Права на обработку персональных данных закреплено в положениях о государственных органах, федеральными законами, лицензиями на работу с персональными данными, которые выдает Роскомнадзор или ФСТЭК.

Компании, которые профессионально работают с персональными данными широкого круга лиц, например, хостинг компании виртуальных серверов или операторы связи, должны войти в реестр, его ведет Роскомнадзор.

Для примера наш хостинг виртуальных серверов VPS.HOUSE осуществляет свою деятельность в рамках законодательства РФ и в соответствии с лицензиями Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций №139322 от 25.12.2015 (Телематические услуги связи) и №139323 от 25.12.2015 (Услуги связи по передаче данных, за исключением услуг связи по передаче данных для целей передачи голосовой информации).

Исходя из этого любой сайт, на котором есть форма регистрации пользователей, в которой указывается и в последствии обрабатывается информация, относящаяся к персональным данным, является оператором персональных данных.

Учитывая статью 7, закона № 152-ФЗ «О персональных данных», операторы и иные лица, получившие доступ к персональным данным, обязаны не раскрывать третьим лицам и не распространять персональные данные без согласия субъекта персональных данных, если иное не предусмотрено федеральным законом. Соответственно любой оператор персональных данных, обязан обеспечить необходимую безопасность и конфиденциальность данной информации.

Для того чтобы обеспечить безопасность и конфиденциальность информации необходимо определить какие бывают носители информации, доступ к которым бывает открытым и закрытым. Соответственно способы и средства защиты подбираются так же в зависимости и от типа носителя.

Основные носители информации:

- Печатные и электронные средства массовой информации, социальные сети, другие ресурсы в интернете;

- Сотрудники организации, у которых есть доступ к информации на основании своих дружеских, семейных, профессиональных связей;

- Средства связи, которые передают или сохраняют информацию: телефоны, АТС, другое телекоммуникационное оборудование;

- Документы всех типов: личные, служебные, государственные;

- Программное обеспечение как самостоятельный информационный объект, особенно если его версия дорабатывалась специально для конкретной компании;

- Электронные носители информации, которые обрабатывают данные в автоматическом порядке.

Определив, какая информация подлежит защите, носители информации и возможный ущерб при ее раскрытии, Вы можете подобрать необходимые средства защиты.

Классификация средств защиты информации

В соответствии с федеральным законом от 27 июля 2006 года № 149-ФЗ (ред. от 29.07.2017 года) «Об информации, информационных технологиях и о защите информации», статья 7, п. 1. и п. 4:

1. Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

- Обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации;

- Соблюдение конфиденциальности информации ограниченного доступа;

- Реализацию права на доступ к информации.

4. Обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить:

- Предотвращение несанкционированного доступа к информации и (или) передачи ее лицам, не имеющим права на доступ к информации;

- Своевременное обнаружение фактов несанкционированного доступа к информации;

- Предупреждение возможности неблагоприятных последствий нарушения порядка доступа к информации;

- Недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование;

- Возможность незамедлительного восстановления информации, модифицированной или уничтоженной вследствие несанкционированного доступа к ней;

- Постоянный контроль за обеспечением уровня защищенности информации;

- Нахождение на территории Российской Федерации баз данных информации, с использованием которых осуществляются сбор, запись, систематизация, накопление, хранение, уточнение (обновление, изменение), извлечение персональных данных граждан Российской Федерации (п. 7 введен Федеральным законом от 21.07.2014 № 242-ФЗ).

Исходя из закона № 149-ФЗ защиту информации можно разделить так же на несколько уровней:

- Правовой уровень обеспечивает соответствие государственным стандартам в сфере защиты информации и включает авторское право, указы, патенты и должностные инструкции.

Грамотно выстроенная система защиты не нарушает права пользователей и нормы обработки данных. - Организационный уровень позволяет создать регламент работы пользователей с конфиденциальной информацией, подобрать кадры, организовать работу с документацией и носителями данных.

Регламент работы пользователей с конфиденциальной информацией называют правилами разграничения доступа. Правила устанавливаются руководством компании совместно со службой безопасности и поставщиком, который внедряет систему безопасности. Цель – создать условия доступа к информационным ресурсам для каждого пользователя, к примеру, право на чтение, редактирование, передачу конфиденциального документа.

Правила разграничения доступа разрабатываются на организационном уровне и внедряются на этапе работ с технической составляющей системы. - Технический уровень условно разделяют на физический, аппаратный, программный и математический (криптографический).

Средства защиты информации

Средства защиты информации принято делить на нормативные (неформальные) и технические (формальные).

Неформальные средства защиты информации

Неформальными средствами защиты информации – являются нормативные(законодательные), административные(организационные) и морально-этические средства, к которым можно отнести: документы, правила, мероприятия.

Правовую основу (законодательные средства) информационной безопасности обеспечивает государство. Защита информации регулируется международными конвенциями, Конституцией, федеральными законами «Об информации, информационных технологиях и о защите информации», законы Российской Федерации «О безопасности», «О связи», «О государственной тайне» и различными подзаконными актами.

Так же некоторые из перечисленных законов были приведены и рассмотрены нами выше, в качестве правовых основ информационной безопасности. Не соблюдение данных законов влечет за собой угрозы информационной безопасности, которые могут привести к значительным последствиям, что в свою очередь наказуемо в соответствии с этими законами в плоть до уголовной ответственности.

Государство также определят меру ответственности за нарушение положений законодательства в сфере информационной безопасности. Например, глава 28 «Преступления в сфере компьютерной информации» в Уголовном кодексе Российской Федерации, включает три статьи:

- Статья 272 «Неправомерный доступ к компьютерной информации»;

- Статья 273 «Создание, использование и распространение вредоносных компьютерных программ»;

- Статья 274 «Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей».

Административные (организационные) мероприятия играют существенную роль в создании надежного механизма защиты информации. Так как возможности несанкционированного использования конфиденциальных сведений в значительной мере обусловливаются не техническими аспектами, а злоумышленными действиями. Например нерадивостью, небрежностью и халатностью пользователей или персонала защиты.

Для снижения влияния этих аспектов необходима совокупность организационно-правовых и организационно-технических мероприятий, которые исключали бы или сводили к минимуму возможность возникновения угроз конфиденциальной информации.

В данной административно-организационной деятельности по защите информационной для сотрудников служб безопасности открывается простор для творчества.

Это и архитектурно-планировочные решения, позволяющие защитить переговорные комнаты и кабинеты руководства от прослушивания, и установление различных уровней доступа к информации.

С точки зрения регламентации деятельности персонала важным станет оформление системы запросов на допуск к интернету, внешней электронной почте, другим ресурсам. Отдельным элементом станет получение электронной цифровой подписи для усиления безопасности финансовой и другой информации, которую передают государственным органам по каналам электронной почты.

К морально-этическим средствам можно отнести сложившиеся в обществе или данном коллективе моральные нормы или этические правила, соблюдение которых способствует защите информации, а нарушение их приравнивается к несоблюдению правил поведения в обществе или коллективе. Эти нормы не являются обязательными, как законодательно утвержденные нормы, однако, их несоблюдение ведет к падению авторитета, престижа человека или организации.

Формальные средства защиты информации

Формальные средства защиты – это специальные технические средства и программное обеспечение, которые можно разделить на физические, аппаратные, программные и криптографические.

Физические средства защиты информации – это любые механические, электрические и электронные механизмы, которые функционируют независимо от информационных систем и создают препятствия для доступа к ним.

Замки, в том числе электронные, экраны, жалюзи призваны создавать препятствия для контакта дестабилизирующих факторов с системами. Группа дополняется средствами систем безопасности, например, видеокамерами, видеорегистраторами, датчиками, выявляющие движение или превышение степени электромагнитного излучения в зоне расположения технических средств для снятия информации.

Аппаратный средства защиты информации – это любые электрические, электронные, оптические, лазерные и другие устройства, которые встраиваются в информационные и телекоммуникационные системы: специальные компьютеры, системы контроля сотрудников, защиты серверов и корпоративных сетей. Они препятствуют доступу к информации, в том числе с помощью её маскировки.

К аппаратным средствам относятся: генераторы шума, сетевые фильтры, сканирующие радиоприемники и множество других устройств, «перекрывающих» потенциальные каналы утечки информации или позволяющих их обнаружить.

Программные средства защиты информации – это простые и комплексные программы, предназначенные для решения задач, связанных с обеспечением информационной безопасности.

Примером комплексных решений служат DLP-системы и SIEM-системы.

DLP-системы («Data Leak Prevention» дословно «предотвращение утечки данных») соответственно служат для предотвращения утечки, переформатирования информации и перенаправления информационных потоков.

SIEM-системы («Security Information and Event Management», что в переводе означает «Управление событиями и информационной безопасностью») обеспечивают анализ в реальном времени событий (тревог) безопасности, исходящих от сетевых устройств и приложений. SIEM представлено приложениями, приборами или услугами, и используется также для журналирования данных и генерации отчетов в целях совместимости с прочими бизнес-данными.

Программные средства требовательны к мощности аппаратных устройств, и при установке необходимо предусмотреть дополнительные резервы.

Математический (криптографический) – внедрение криптографических и стенографических методов защиты данных для безопасной передачи по корпоративной или глобальной сети.

Криптография считается одним из самых надежных способов защиты данных, ведь она охраняет саму информацию, а не доступ к ней. Криптографически преобразованная информация обладает повышенной степенью защиты.

Внедрение средств криптографической защиты информации предусматривает создание программно-аппаратного комплекса, архитектура и состав которого определяется, исходя из потребностей конкретного заказчика, требований законодательства, поставленных задач и необходимых методов, и алгоритмов шифрования.

Сюда могут входить программные компоненты шифрования (криптопровайдеры), средства организации VPN, средства удостоверения, средства формирования и проверки ключей и электронной цифровой подписи.

Средства шифрования могут поддерживать алгоритмы шифрования ГОСТ и обеспечивать необходимые классы криптозащиты в зависимости от необходимой степени защиты, нормативной базы и требований совместимости с иными, в том числе, внешними системами. При этом средства шифрования обеспечивают защиту всего множества информационных компонент в том числе файлов, каталогов с файлами, физических и виртуальных носителей информации, целиком серверов и систем хранения данных.

В заключение второй части рассмотрев вкратце основные способы и средства защиты информации, а так же классификацию информации, можно сказать следующее: О том что еще раз подтверждается давно известный тезис, что обеспечение информационной безопасности — это целый комплекс мер, который включает в себя все аспекты защиты информации, к созданию и обеспечению которого, необходимо подходить наиболее тщательно и серьезно.

Необходимо строго соблюдать и ни при каких обстоятельствах нельзя нарушать «Золотое правило» — это комплексный подход.

Для более наглядного представления средства защиты информации, именно как неделимый комплекс мер, представлены ниже на рисунке 2, каждый из кирпичиков которого, представляет собой защиту информации в определенном сегменте, уберите один из кирпичиков и возникнет угроза безопасности.

Рисунок 2. Классификация средства защиты информации.

habr.com

Вопрос 3. Классы защищенности автоматизированных систем

Вопрос 3. Классы защищенности автоматизированных систем

Под АС понимается ориентированная на конкретных пользователей система обработки данных.

Документы ГТК устанавливают девять классов защищенности АС от НСД, каждый из которых характеризуется определенной совокупностью требований к средствам защиты. Классы подразделяются на три группы, отличающиеся спецификой обработки информации в АС. Группа АС определяется на основании следующих признаков:

• наличие в АС информации различного уровня конфиденциальности,

• уровень полномочий пользователей АС на доступ к конфиденциальной информации:

• режим обработки данных в АС (коллективный или индивидуальный.

В пределах каждой группы соблюдается иерархия классов защищенности. Класс, соответствующий высшей степени защищенности для данной группы. обозначается индексом «NА», где N – номер группы (от 1 до 3).

Третья группа включает АС с одним пользователем, допущенным ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса – ЗБ и ЗА.

Вторая группа включат АС, в которых пользователи имеют одинаковые полномочия доступа ко всей информации, обрабатываемой и/или хранимой в АС на носителях различного уровня конфиденциальности. Группа содержит два класса – 2Б и 2А.

Первая группа включает многопользовательские АС. в которых одновременно обрабатывается или хранится информация разных уровней конфиденциальности. Не все пользователи имеют равные права доступа. Группа содержит пять классов – 1Д, 1Г, 1В, 1Б и 1А.

В общем случае, комплекс программно-технических средств и организационных (процедурных) решений по защите информации от НСД реализуется в рамках системы защиты информации от НСД (СЗИ НСД), условно состоящей из следующих четырех подсистем:

• управления доступом;

• криптографической;

• регистрации и учета;

• обеспечения целостности. В зависимости от класса АС в рамках этих подсистем должны быть реализованы требования в соответствии с таблицей 2. Подробно требования для каждого класса сформулированы в соответствующем документе ГТК.

В таблице 2 приведены требования к подсистемам защиты для каждого класса.

Данные требования являются составной частью критериев защищенности автоматизированных систем обработки информации от НСД. Требования сгруппированы вокруг реализующих их подсистем защиты. В отличие от стандартов других государств, отсутствует раздел, содержащий требования по обеспечению работоспособности системы, зато присутствует раздел, посвященный криптографическим средствам (стандарты других государств рассматривают их в качестве механизма, реализующего остальные требования, такие, как аутентификацию, контроль целостности и т. д.).

При разработке АС для обработки или хранения информации, являющейся собственностью государства и отнесенной к категории секретной, необходимо ориентироваться на классы защищенности АС не ниже (по группам) 3А, 2А, 1А, 1Б, 1В и использовать сертифицированные СВТ (в соответствии с РД «Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности СВТ»):

• не ниже 4 класса для класса защищенности АС 1В;

• не ниже 3 класса для класса защищенности АС 1Б;

• не ниже 2 класса для класса защищенности АС 1А.

Организационные мероприятия в рамках СЗИ НСД в АС, обрабатывающих или хранящих информацию, являющуюся собственностью государства и отнесенную к категории секретной, должны отвечать государственным требованиям по обеспечению режима секретности проводимых работ.

При обработке или хранении в АС информации, не отнесенной к категории секретной, в рамках СЗИ НСД государственным, коллективным, частным и совместным предприятиям, а также частным лицам рекомендуются следующие оргмероприятия:

• выявление конфиденциальной информации и ее документальное оформление в виде перечня сведений, подлежащих защите;

• определение порядка установления уровня полномочий субъекта доступа, а также круга лиц, которым это право предоставлено;

• установление и оформление правил разграничения доступа, т. е. совокупности правил, регламентирующих права доступа субъектов к объектам;

• ознакомление субъекта доступа с перечнем защищаемых сведений и его уровнем полномочий, а также с организационно-распорядительной и рабочей документацией, определяющей требования и порядок обработки конфиденциальной информации;

• получение от субъекта доступа расписки о неразглашении доверенной ему конфиденциальной информации;

• обеспечение охраны объекта, на котором расположена защищаемая АС, (территория, здания, помещения, хранилища информационных носителей) путем установления соответствующих постов, технических средств охраны или любыми другими способами, предотвращающими или существенно затрудняющими хищение средств вычислительной техники (СВТ), информационных носителей, а также НСД к СВТ и линиям связи;

• выбор класса защищенности АС в соответствии с особенностями обработки информации (технология обработки, конкретные условия эксплуатации АС) и уровнем ее конфиденциальности;

• организация службы безопасности информации, осуществляющей учет, хранение и выдачу информационных носителей, паролей, ключей, ведение служебной информации СЗИ НСД (генерацию паролей, ключей, сопровождение правил разграничения доступа), приемку включаемых в АС новых программных средств, а также контроль за ходом технологического процесса обработки конфиденциальной информации и т. д.;

• разработка СЗИ НСД, включая соответствующую организационно-распорядительную и эксплуатационную документацию;

• осуществление приемки СЗИ НСД в составе АС.

Поделитесь на страничкеСледующая глава >

tech.wikireading.ru

Тема 19: Рекомендации по выбору средств защиты от НСД

На выбор средств защиты информации оказывают влияние потребности организации в определенном уровне защищенности автоматизированной системы, количество компьютеров, их основные технические характеристики, применяемые операционные системы и т.п.

Потребности организации в некотором уровне защищенности автоматизированной системы можно определить, воспользовавшись руководящими документами Гостехкомиссии России, классифицирующими АС по уровням требований к защите («Автоматизированные системы. Защита от НСД к информации. Классификация АС и требования по защите информации»).

При выборе соответствующих уровню защищенности АС конкретных средств защиты необходимо пользоваться руководящим документом Гостехкомиссии России «Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности СВТ».

Защищенность СВТ есть потенциальная защищенность, т.е. способность их предотвращать или существенно затруднять НСД к информации в дальнейшем при использовании СВТ в составе АС. Защита СВТ обеспечивается комплексом программно-технических средств.

Защита АС обеспечивается комплексом программно-технических средств и поддерживающих их организационных мер.

Эти требования выражаются в показателях защищенности. Совокупность значений показателя защищенности определяет класс защищенности АС или СВТ. Существует 9 классов защищенности АС, объединенные в 3 группы и 6 классов защищенности СВТ.

Основные требования Гостехкомиссии России к защищенности АС сведены в таблицу 3.19.1, СВТ — в таблицу 3.19.2.

Распределение показателей защищенности по классам АС

Таблица 3 .19.1

Подсистемы и требования | К лассы | ||||

1Д | 1Г | 1В | 1Б | 1А | |

1 . Подсистема управления доступом | |||||

1.1. Идентификация, проверка подлинности и контроль доступа субъектов: | |||||

• в систему | + | + | + | + | + |

• к терминалам. ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ | — | + | + | + | + |

• к программам | — | + | + | + | + |

• к томам, каталогам, файлам, записям, полям записей | — | + | + | + | + |

1.2. Управление потоками информации | — | — | + | + | + |

2. Подсистема регистрации и учета | |||||

2. 1. Регистрация и учет: • входа (выхода) субъектов доступа в (из) систему (узел сети) | + | + | + | + | + |

• выдачи печатных (графических) выходных документов | — | + | + | + | + |

• запуска (завершения) программ и процессов (заданий, задач) | — | + | + | + | + |

• доступа программ субъектов доступа к защищаемым файлам, включая их создание и удаление, передачу по линиям и каналам СВЯЗИ | — | + | + | + | + |

• доступа программ субъектов доступа к терминалам ЭВМ, узлам сети ЭВМ каналам связи, внешним устройствам ЭВМ. программам, томам, каталогам, файлам, записям, полям записей | — | + | + | + | + |

• изменения полномочий субъектов доступа | — | — | + | + | + |

• создаваемых защищаемых объектов доступа | — | — | + | + | + |

2.2. Учет носителей информации | + | + | + | + | + |

2.3. Очистка (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей | — | + | + | + | + |

2.4. Сигнализация попыток нарушения защиты | — | — | + | + | + |

3. Криптографическая подсистема | |||||

3.1. Шифрование конфиденциальной информации | — | — | — | + | + |

3.2. Шифрование информации, принадлежащей различным субъектам доступа (группам субъектов) на разных ключах | — | — | — | — | + |

3..3. Использование аттестованных (сертифицированных) криптографических средств | — | — | — | + | + |

4. Подсистема обеспечения целостности | |||||

4.1. Обеспечение целостности программных средств и обрабатываемой информации | + | + | + | + | + |

4.2. Физическая охрана средств вычислительной техники и носителей информации | + | + | + | + | + |

4.3. Наличие администратора (службы) защиты информации в АС | — | — | + | + | + |

4.4. Периодическое тестирование СЗИ НСД | + | + | + | + | + |

4.5. Наличие средств восстановления СЗИ НСД | + | + | + | + | + |

4.6. Использование сертифицированных средств защиты | — | — | + | + | + |

Требования РД Гостехкомиссии РФ к СЗИ НСД

Таблица 3.19.2

Наименование показателя | Класс защищенности | |||||

6 | 5 | 4 | 3 | 2 | 1 | |

1 . Дискреционный принцип контроля доступа | + | + | + | = | + | = |

2. Мандатный принцип контроля доступа | — | — | + | = | = | — |

3. Очистка памяти | — | + | + | + | — | — |

4. Изоляция модулей | — | — | + | = | + | = |

5. Маркировка документов | — | — | + | — | — | = |

6. Защита ввода и вывода на отчуждаемый физический носитель информации | — | — | + | — | — | = |

7. Сопоставление пользователя с устройством | — | — | + | — | — | — |

8. Идентификация и аутентификация | + | = | + | = | — | = |

9. Гарантии проектирования | — | + | + | + | + | + |

10. Регистрация | — | + | + | + | = | = |

11 . Взаимодействие пользователя с КСЗ | — | — | — | + | — | = |

12. Надежное восстановление | — | — | — | + | — | = |

13. Целостность КСЗ | — | + | + | + | — | = |

14. Контроль модификации | — | — | — | — | + | = |

15. Контроль дистрибуции | — | — | — | — | + | = |

16. Гарантии архитектуры | — | — | — | — | — | + |

17. Тестирование | + | + | + | + | + | — |

18. Руководство пользователя | + | — | — | — | — | = |

19. Руководство по КСЗ | + | + | — | + | + | = |

20. Тестовая документация | + | + | + | + <;/p> | + | — |

21. Конструкторская (проектная) документация | + | + | + | + | + | + |

Обозначения:

«-» — нет требований к данному классу

«+» — новые или дополнительные требования

«—» — требования совпадают с требованиями к СВТ предыдущего класса.

Сокращения:

КСЗ -комплекс средств защиты

Сертифицированные Гостехкомиссией России СЗИ НСД

Всего за последние 5-7 лет Гостехкомиссией России было сертифицировано несколько десятков систем защиты компьютеров от НСД. Из них в настоящее время можно приобрести не более десятка продуктов (пояснение: «+» — поддерживается, «н/д» — нет данных).

Продукт | Производитель | Операционная система | |||||

M S DOS | Windows 3.1X | Windows 95 | Windows 98 | Windows NT | UNIX | ||

Secret Net 3. Х | ЗАО НИП «Информзащита» | + | + | + | |||

Secret Net NT 1.0 | ЗАО НИП «Информзащита» | + | |||||

Secret Net 4.0 | ЗАО НИП «Информзащита» | + | + | + | + | ||

Dallas Lock 3.11 | ООО » Конфидент » | + | + | ||||

Dallas Lock 4.0 | ООО » Конфидент » | + | |||||

Dallas Lock 4.11 | ООО » Конфидент » | + | |||||

Dallas Lock 5.0 | ООО » Конфидент » | + | |||||

Аккорд | ОКБ САПР | + | + | + | ЭЗ | ЭЗ | ЭЗ |

Марс | Российский центр «Безопасность» | + | + | ||||

Рубеж | ‘ЗАО Инфокрипт, ОКБ САПР | + | |||||

Криптон-Вето | ООО Фирма «Анкад» | + | + | ||||

Кобра | ЦСПР «Спектр» | + | + | ||||

Спектр- Z | ЦСПР «Спектр», ЗАО Инфокрипт | + | |||||

SVINKA — U | ЗАО «Релком-Альфа» | + | н/д | ||||

При выборе системы защиты следует оценить ее функциональность, соответствие возможностей требованиям к защите ресурсов АС конкретной организации и стоимость Для повышения обоснованности выбора целесообразно учесть состояние и перспективы развития парка компьютеров, подлежащих защите, применяемых операционных систем и другого программного обеспечения, задачи, решаемые персоналом с применением АС в различных сферах деятельности организации.

Применительно к продуктам семейства Secret Net , если в организации применяются в основном компьютеры под управлением MS ( PC ) DOS / Windows 3.x и Windows 95/98. то оптимальным выбором будет версия 3.1 системы защиты. Для обеспечения возможности использования сетевой версии этой системы необходим выделенный под размещение сервера Nowell NetWare компьютер с процессором от 80386 с 4 — 8 Mb оперативной памяти и 500 Mb на жестком диске. Если в организации используются компьютеры под управлением операционных систем Windows NT 4.0, Windows 95/98, UNIX -серверы . то целесообразно использовать Secret Net версии 4.0 для гетерогенных сетей.

Состав средств аппаратной поддержки определяется исходя из требований к стойкости системы защиты и использования персональных электронных идентификаторов для идентификации и аутентификации пользователей.

asher.ru

Классификация средств вычислительной техники по уровню защищенности от нсд

Переходя к рассмотрению предлагаемой Гостехкомиссией при Президенте РФ классификации средств вычислительной техники по уровню защищенности от несанкционированного доступа к информации, отметим ее близость к классификации «Оранжевой книги». Процитируем соответствующий руководящий документ:

Устанавливается семь классов защищенности СВТ от НСД к информации. Самый низкий класс – седьмой, самый высокий – первый.

Классы подразделяются на четыре группы, отличающиеся качественным уровнем защиты:

первая группа содержит только один седьмой класс;

вторая группа характеризуется дискреционной защитой и содержит шестой и пятый классы;

третья группа характеризуется мандатной защитой и содержит четвертый, третий и второй классы;

четвертая группа характеризуется верифицированной защитой и содержит только первый класс.

Седьмой класс присваивают СВТ, к которым предъявлялись требования по защите от НСД к информации, но при оценке защищенность СВТ оказалась ниже уровня требований шестого класса.

Приведем сводную таблицу распределения показателей защищенности по шести классам СВТ (табл. 3.2).

Таблица 3.2

Распределение показателей защищенности по классам СВТ

Показатель | Класс защищенности | |||||

6 | 5 | 4 | 3 | 2 | 1 | |

1. Дискреционный принцип контроля доступа | + | + | + | = | + | = |

2. Мандатный принцип контроля доступа | — | — | + | = | = | = |

3. Очистка памяти | — | + | + | + | = | = |

4. Изоляция модулей | — | — | + | = | + | = |

5. Маркировка документов | — | — | + | = | = | = |

6. Защита ввода и вывода на отчуждаемый физический носитель информации | — | — | + | = | = | = |

7. Сопоставление пользователя с устройством | — | — | + | = | = | = |

8. Идентификация и аутентификация | + | = | + | = | = | = |

9. Гарантии проектирования | — | + | + | + | + | + |

10. Регистрация | — | + | + | + | = | = |

11. Взаимодействие пользователя с КСЗ | — | — | — | + | = | = |

12. Надежное восстановление | — | — | — | + | = | = |

13. Целостность КСЗ | — | + | + | + | = | = |

14. Контроль модификации | — | — | — | — | + | = |

15. Контроль дистрибуции | — | — | — | — | + | = |

16. Гарантии архитектуры | — | — | — | — | — | + |

17. Тестирование | + | + | + | + | + | = |

18. Руководство пользователя | + | = | = | = | = | = |

19. Руководство по КСЗ | + | + | = | + | + | = |

20. Текстовая документация | + | + | + | + | + | = |

21. Конструкторская (проектная) документация | + | + | + | + | + | + |

Обозначения: «-» – нет требований к данному классу; «+» – новые или дополнительные требования; «=» – требования совпадают с требованиями к СВТ предыдущего класса; «КСЗ» – комплекс средств защиты.

Классификация автоматизированных систем по уровню защищенности от нсд

Классификация автоматизированных систем устроена иначе. Снова обратимся к соответствующему руководящему документу. Устанавливается девять классов защищенности АС от НСД к информации.

Каждый класс характеризуется определенной минимальной совокупностью требований по защите. Классы подразделяются на три группы, отличающиеся особенностями обработки информации в АС.

В пределах каждой группы соблюдается иерархия требований по защите в зависимости от ценности (конфиденциальности) информации и, следовательно, иерархия классов защищенности АС.

Третья группа классифицирует АС, в которых работает один пользователь, допущенный ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса – ЗБ и ЗА.

Вторая группа классифицирует АС, в которых пользователи имеют одинаковые права доступа (полномочия) ко всей информации АС, обрабатываемой и (или) хранимой на носителях различного уровня конфиденциальности.

Группа содержит два класса – 2Б и 2А.

Первая группа классифицирует многопользовательские АС, в которых одновременно обрабатывается и (или) хранится информация разных уровней конфиденциальности и не все пользователи имеют право доступа ко всей информации АС.

Группа содержит пять классов – 1Д, 1Г, 1В, 1Б и 1А.

Сведем в таблицу требования ко всем девяти классам защищенности АС (табл.3.3).

Таблица 3.3

Требования к защищенности автоматизированных систем

Подсистемы и требования | Классы | ||||||||

3Б | 3А | 2Б | 2А | 1Д | 1Г | 1В | 1Б | 1А | |

1. Подсистемы управления доступом 1.1. Идентификация, проверка подлинности и контроль доступа субъектов в систему | + | + | + | + | + | + | + | + | + |

к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ | + | + | + | + | + | ||||

Продолжение табл. 3.3

Подсистемы и требования | Классы | ||||||||

3Б | 3А | 2Б | 2А | 1Д | 1Г | 1В | 1Б | 1А | |

к программам | + | + | + | + | + | ||||

к томам, каталогам, файлам, записям, полям записей | + | + | + | + | + | ||||

1.2. Управление потоками информации | + | + | + | + | |||||

2. Подсистема регистрации и учета 2.1. Регистрация и учет: входа/выхода субъектов доступа в/из системы (узла сети) | + | + | + | + | + | + | + | + | + |

выдачи печатных (графических) выходных документов | + | + | + | + | + | + | |||

запуска/завершения программ и процессов (заданий, задач) | + | + | + | + | + | ||||

доступа программ субъектов к защищаемым файлам, включая их создание и удаление, передачу по линиям и каналам связи | + | + | + | + | + | ||||

доступа программ субъектов, доступа к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей | + | + | + | + | + | ||||

изменения полномочий субъектов доступа | + | + | + | ||||||

создаваемых защищаемых объектов доступа | + | + | + | + | |||||

2.2. Учет носителей информации | + | + | + | + | + | + | + | + | + |

2.3. Очистка (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей | + | + | + | + | + | + | |||

2.4. Сигнализация попыток нарушения защиты | + | + | + | ||||||

Окончание табл. 3.3

Подсистемы и требования | Классы | ||||||||

3Б | 3А | 2Б | 2А | 1Д | 1Г | 1В | 1Б | 1А | |

3. Криптографическая подсистема 3.1. Шифрование конфиденциальной информации | + | + | + | ||||||

3.2. Шифрование информации, принадлежащей различным субъектам доступа (группам субъектов) на разных ключах | + | ||||||||

3.3. Использование аттестованных (сертифицированных) криптографических средств | + | + | + | ||||||

4. Подсистема обеспечения целостности 4.1. Обеспечение целостности программных средств и обрабатываемой информации | + | + | + | + | + | + | + | + | + |

4.2. Физическая охрана средств вычислительной техники и носителей информации | + | + | + | + | + | + | + | + | + |

4.3. Наличие администратора (службы) защиты информации в АС | + | + | + | + | |||||

4.4. Периодическое тестирование СЗИ НСД | |||||||||

4.5. Наличие средств восстановления СЗИ НСД | |||||||||

4.6. Использование сертифицированных средств защиты | + | + | + | + | + | ||||

Приведем для примера изложение требований к достаточно представительному классу защищенности – 1В.

Требования к классу защищенности 1В:

должна осуществляться идентификация и проверка подлинности субъектов доступа при входе в систему по идентификатору (коду) и паролю условно-постоянного действия длиной не менее шести буквенно-цифровых символов;

должна осуществляться идентификация:

терминалов, ЭВМ, узлов сети ЭВМ, каналов связи, внешних устройств ЭВМ по логическим именам и/или адресам;

программ, томов, каталогов, файлов, записей, полей записей по именам;

А также должен контролироваться доступ субъектов к защищаемым ресурсам в соответствии с матрицей доступа; должно осуществляться управление потоками информации с помощью меток конфиденциальности. При этом уровень конфиденциальности накопителей должен быть не ниже уровня конфиденциальности записываемой на него информации.

входа/выхода субъектов доступа в систему/из системы, либо регистрация загрузки и инициализации операционной системы и ее программного останова; должна осуществляться регистрация выдачи печатных (графических) документов на «твердую» копию;

запуска/завершения программ и процессов (заданий, задач), предназначенных для обработки защищаемых файлов;

попыток доступа программных средств к следующим дополнительным защищаемым объектам доступа: терминалам, ЭВМ, узлам сети ЭВМ, линиям (каналам) связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей;

изменений полномочий субъектов доступа и статуса объектов доступа;

должен осуществляться автоматический учет создаваемых защищаемых файлов с помощью их дополнительной маркировки, используемой в подсистеме управления доступом. Маркировка должна отражать уровень конфиденциальности объекта;

должен проводиться учет всех защищаемых носителей информации с помощью их любой маркировки;

должна осуществляться очистка (обнуление, обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних накопителей. При двукратной произвольной записи в любую освобождаемую область памяти, использованную для хранения защищаемой информации; должна осуществляться сигнализация попыток нарушения защиты.

должна быть обеспечена целостность программных средств СЗИ НСД, а также неизменность программной среды, при этом:

целостность СЗИ НСД проверяется при загрузке системы по контрольным суммам компонент СЗИ, целостность программной среды обеспечивается использованием трансляторов с языков высокого уровня и отсутствием средств модификации объектного кода программ при обработке и (или) хранении защищаемой информации;

должна осуществляться физическая охрана СВТ (устройств и носителей информации), предусматривающая постоянное наличие охраны территории и здания, где размещается АС, с помощью технических средств охраны и

специального персонала, использование строгого пропускного режима, специальное оборудование помещений АС;

должен быть предусмотрен администратор (служба) защиты информации, ответственный за ведение, нормальное функционирование и контроль работы СЗИ НСД. Администратор должен иметь свой терминал и необходимые средства оперативного контроля и воздействия на безопасность АС;

должно проводиться периодическое тестирование всех функций СЗИ НСД с помощью специальных программных средств не реже одного раза в год;

должны быть в наличии средства восстановления СЗИ НСД, предусматривающие ведение двух копий программных средств СЗИ НСД и их периодическое обновление и контроль работоспособности;

должны использоваться сертифицированные средства защиты.

Рассмотренный пример определяет необходимый минимум требований, которым надо следовать, чтобы обеспечить конфиденциальность защищаемой информации.

studfiles.net

Классификация средств защиты информации

Судя по растущему количеству публикаций и компаний, профессионально занимающихся защитой информации в компьютерных системах, решению этой задачи придается большое значение. Одной из наиболее очевидных причин нарушения системы защиты является умышленный несанкционированный доступ (НСД) к конфиденциальной информации со стороны нелегальных пользователей и последующие нежелательные манипуляции с этой информацией. Защита информации– это комплекс мероприятий, проводимых с целью предотвращения утечки, хищения, утраты, несанкционированного уничтожения, искажения, модификации (подделки), несанкционированного копирования, блокирования информации и т.п. Поскольку утрата информации может происходить по сугубо техническим, объективным и неумышленным причинам, под это определение подпадают также и мероприятия, связанные с повышением надежности сервера из-за отказов или сбоев в работе винчестеров, недостатков в используемом программном обеспечении и т.д.

Следует заметить, что наряду с термином «защита информации»(применительно к компьютерным сетям) широко используется, как правило, в близком значении, термин «компьютерная безопасность».

Переход от работы на персональных компьютерах к работе в сети усложняет защиту информациипо следующим причинам:

большое число пользователей в сети и их переменный состав. Защита на уровне имени и пароля пользователя недостаточна для предотвращения входа в сеть посторонних лиц;

значительная протяженность сети и наличие многих потенциальных каналов проникновения в сеть;

уже отмеченные недостатки в аппаратном и программном обеспечении, которые зачастую обнаруживаются не на предпродажном этапе, называемом бета- тестированием, а в процессе эксплуатации. В том числе неидеальны встроенные средства защиты информации даже в таких известных и «мощных» сетевых ОС, как Windows NT или NetWare.

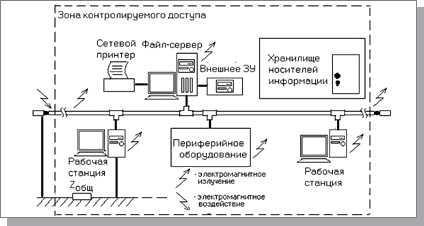

Остроту проблемы, связанной с большой протяженностью сети для одного из ее сегментов на коаксиальном кабеле, иллюстрирует рис. 9.1. В сети имеется много физических мест и каналов несанкционированного доступа к информации в сети. Каждое устройство в сети является потенциальным источником электромагнитного излучения из-за того, что соответствующие поля, особенно на высоких частотах, экранированы неидеально. Система заземления вместе с кабельной системой и сетью электропитания может служить каналом доступа к информации в сети, в том числе на участках, находящихся вне зоны контролируемого доступа и потому особенно уязвимых. Кроме электромагнитного излучения, потенциальную угрозу представляет бесконтактное электромагнитное воздействие на кабельную систему. Безусловно, в случае использования проводных соединений типа коаксиальных кабелей или витых пар, называемых часто медными кабелями, возможно и непосредственное физическое подключение к кабельной системе. Если пароли для входа в сеть стали известны или подобраны, становится возможным несанкционированный вход в сеть с файл-сервера или с одной из рабочих станций. Наконец возможна утечка информации по каналам, находящимся вне сети:

хранилище носителей информации,

элементы строительных конструкций и окна помещений, которые образуют каналы утечки конфиденциальной информации за счет так называемого микрофонного эффекта,

телефонные, радио-, а также иные проводные и беспроводные каналы (в том числе каналы мобильной связи).

Рис.

9.1.Места и каналы возможного

несанкционированного доступа к информации

в компьютерной сети

Рис.

9.1.Места и каналы возможного

несанкционированного доступа к информации

в компьютерной сети

Любые дополнительные соединения с другими сегментами или подключение к Интернет порождают новые проблемы. Атаки на локальную сеть через подключение к Интернету для того, чтобы получить доступ к конфиденциальной информации, в последнее время получили широкое распространение, что связано с недостатками встроенной системы защиты информациив протоколах TCP/IP. Сетевые атаки через Интернет могут быть классифицированы следующим образом:

Сниффер пакетов (sniffer – в данном случае в смысле фильтрация) – прикладная программа, которая использует сетевую карту, работающую в режиме promiscuous (не делающий различия) mode (в этом режиме все пакеты, полученные по физическим каналам, сетевой адаптер отправляет приложению для обработки).

IP-спуфинг (spoof – обман, мистификация) – происходит, когда хакер, находящийся внутри корпорации или вне ее, выдает себя за санкционированного пользователя.

Отказ в обслуживании (Denial of Service – DoS). Атака DoS делает сеть недоступной для обычного использования за счет превышения допустимых пределов функционирования сети, операционной системы или приложения.

Парольные атаки – попытка подбора пароля легального пользователя для входа в сеть.

Атаки типа Man-in-the-Middle – непосредственный доступ к пакетам, передаваемым по сети.

Атаки на уровне приложений.

Сетевая разведка – сбор информации о сети с помощью общедоступных данных и приложений.

Злоупотребление доверием внутри сети.

Несанкционированный доступ (НСД), который не может считаться отдельным типом атаки, так как большинство сетевых атак проводятся ради получения несанкционированного доступа.

Вирусы и приложения типа «троянский конь».

Защита информациив сети нарис. 9.1. может быть улучшена за счет использования специальных генераторов шума, маскирующих побочные электромагнитные излучения и наводки, помехоподавляющих сетевых фильтров, устройств зашумления сети питания, скремблеров (шифраторов телефонных переговоров), подавителей работы сотовых телефонов и т.д. Кардинальным решением является переход к соединениям на основе оптоволокна, свободным от влияния электромагнитных полей и позволяющим обнаружить факт несанкционированного подключения.

В целом средства обеспечения защиты информациив части предотвращения преднамеренных действий в зависимости от способа реализации можно разделить на группы:

Технические (аппаратные) средства. Это различные по типу устройства (механические, электромеханические, электронные и др.), которые аппаратными средствами решают задачи защиты информации. Они либо препятствуют физическому проникновению, либо, если проникновение все же состоялось, доступу к информации, в том числе с помощью ее маскировки. Первую часть задачи решают замки, решетки на окнах, защитная сигнализация и др. Вторую – упоминавшиеся выше генераторы шума, сетевые фильтры, сканирующие радиоприемники и множество других устройств, «перекрывающих» потенциальные каналы утечки информации или позволяющих их обнаружить. Преимущества технических средств связаны с их надежностью, независимостью от субъективных факторов, высокой устойчивостью к модификации. Слабые стороны – недостаточная гибкость, относительно большие объем и масса, высокая стоимость.

Программные средства включают программы для идентификации пользователей, контроля доступа, шифрования информации, удаления остаточной (рабочей) информации типа временных файлов, тестового контроля системы защиты и др. Преимущества программных средств – универсальность, гибкость, надежность, простота установки, способность к модификации и развитию. Недостатки – ограниченная функциональность сети, использование части ресурсов файл-сервера и рабочих станций, высокая чувствительность к случайным или преднамеренным изменениям, возможная зависимость от типов компьютеров (их аппаратных средств).

Смешанные аппаратно-программные средства реализуют те же функции, что аппаратные и программные средства в отдельности, и имеют промежуточные свойства.

Организационные средства складываются из организационно-технических (подготовка помещений с компьютерами, прокладка кабельной системы с учетом требований ограничения доступа к ней и др.) и организационно-правовых (национальные законодательства и правила работы, устанавливаемые руководством конкретного предприятия). Преимущества организационных средств состоят в том, что они позволяют решать множество разнородных проблем, просты в реализации, быстро реагируют на нежелательные действия в сети, имеют неограниченные возможности модификации и развития. Недостатки – высокая зависимость от субъективных факторов, в том числе от общей организации работы в конкретном подразделении.

По степени распространения и доступности выделяются программные средства, поэтому далее они рассматриваются более подробно (см. «Стандартные методы шифрования и криптографические системы» и «Программные средства защиты информации»). Другие средства применяются в тех случаях, когда требуется обеспечить дополнительный уровень защиты информации.

Шифрованиеданных представляет собой разновидность программных средствзащиты информациии имеет особое значение на практике как единственная надежнаязащита информации, передаваемой по протяженным последовательным линиям, от утечки. Шифрование образует последний, практически непреодолимый «рубеж» защиты от НСД. Понятие «шифрование» часто употребляется в связи с более общим понятиемкриптографии.Криптографиявключает способы и средства обеспечения конфиденциальности информации (в том числе с помощью шифрования) и аутентификации.Конфиденциальность– защищенность информации от ознакомления с ее содержанием со стороны лиц, не имеющих права доступа к ней. В свою очередьаутентификацияпредставляет собой установление подлинности различных аспектов информационного взаимодействия: сеанса связи, сторон (идентификация), содержания (имитозащита) и источника (установление авторства c помощью цифровой подписи).

Число используемых программ шифрования ограничено, причем часть из них являются стандартами де-факто или де-юре. Однако даже если алгоритм шифрования не представляет собой секрета, произвести дешифрование (расшифрование) без знания закрытого ключа чрезвычайно сложно. Это свойство в современных программах шифрования обеспечивается в процессе многоступенчатого преобразования исходной открытой информации (plain text в англоязычной литературе) с использованием ключа (или двух ключей – по одному для шифрования и дешифрования). В конечном счете, любой сложный метод (алгоритм) шифрования представляет собой комбинацию относительно простых методов.

studfiles.net

виды угроз и средства защиты, классы безопасности

Информация сегодня – важный ресурс, потеря которого чревата неприятными последствиями. Утрата конфиденциальных данных компании несет в себе угрозы финансовых потерь, поскольку полученной информацией могут воспользоваться конкуренты или злоумышленники. Для предотвращения столь нежелательных ситуаций все современные фирмы и учреждения используют методы защиты информации.

Безопасность информационных систем (ИС) – целый курс, который проходят все программисты и специалисты в области построения ИС. Однако знать виды информационных угроз и технологии защиты необходимо всем, кто работает с секретными данными.

Виды информационных угроз

Основным видом информационных угроз, для защиты от которых на каждом предприятии создается целая технология, является несанкционированный доступ злоумышленников к данным. Злоумышленники планируют заранее преступные действия, которые могут осуществляться путем прямого доступа к устройствам или путем удаленной атаки с использованием специально разработанных для кражи информации программ.

Кроме действий хакеров, фирмы нередко сталкиваются с ситуациями потери информации по причине нарушения работы программно-технических средств.

В данном случае секретные материалы не попадают в руки злоумышленников, однако утрачиваются и не подлежат восстановлению либо восстанавливаются слишком долго. Сбои в компьютерных системах могут возникать по следующим причинам:

- Потеря информации вследствие повреждения носителей – жестких дисков;

- Ошибки в работе программных средств;

- Нарушения в работе аппаратных средств из-за повреждения или износа.

Современные методы защиты информации

Технологии защиты данных основываются на применении современных методов, которые предотвращают утечку информации и ее потерю. Сегодня используется шесть основных способов защиты:

- Препятствие;

- Маскировка;

- Регламентация;

- Управление;

- Принуждение;

- Побуждение.

Все перечисленные методы нацелены на построение эффективной технологии защиты информации, при которой исключены потери по причине халатности и успешно отражаются разные виды угроз. Под препятствием понимается способ физической защиты информационных систем, благодаря которому злоумышленники не имеют возможность попасть на охраняемую территорию.

Маскировка – способы защиты информации, предусматривающие преобразование данных в форму, не пригодную для восприятия посторонними лицами. Для расшифровки требуется знание принципа.

Управление – способы защиты информации, при которых осуществляется управление над всеми компонентами информационной системы.

Регламентация – важнейший метод защиты информационных систем, предполагающий введение особых инструкций, согласно которым должны осуществляться все манипуляции с охраняемыми данными.

Принуждение – методы защиты информации, тесно связанные с регламентацией, предполагающие введение комплекса мер, при которых работники вынуждены выполнять установленные правила. Если используются способы воздействия на работников, при которых они выполняют инструкции по этическим и личностным соображениям, то речь идет о побуждении.

На видео – подробная лекция о защите информации:

Средства защиты информационных систем

Способы защиты информации предполагают использование определенного набора средств. Для предотвращения потери и утечки секретных сведений используются следующие средства:

- Физические;

- Программные и аппаратные;

- Организационные;

- Законодательные;

- Психологические.

Физические средства защиты информации предотвращают доступ посторонних лиц на охраняемую территорию. Основным и наиболее старым средством физического препятствия является установка прочных дверей, надежных замков, решеток на окна. Для усиления защиты информации используются пропускные пункты, на которых контроль доступа осуществляют люди (охранники) или специальные системы. С целью предотвращения потерь информации также целесообразна установка противопожарной системы. Физические средства используются для охраны данных как на бумажных, так и на электронных носителях.

Программные и аппаратные средства – незаменимый компонент для обеспечения безопасности современных информационных систем.

Аппаратные средства представлены устройствами, которые встраиваются в аппаратуру для обработки информации. Программные средства – программы, отражающие хакерские атаки. Также к программным средствам можно отнести программные комплексы, выполняющие восстановление утраченных сведений. При помощи комплекса аппаратуры и программ обеспечивается резервное копирование информации – для предотвращения потерь.

Организационные средства сопряжены с несколькими методами защиты: регламентацией, управлением, принуждением. К организационным средствам относится разработка должностных инструкций, беседы с работниками, комплекс мер наказания и поощрения. При эффективном использовании организационных средств работники предприятия хорошо осведомлены о технологии работы с охраняемыми сведениями, четко выполняют свои обязанности и несут ответственность за предоставление недостоверной информации, утечку или потерю данных.

Законодательные средства – комплекс нормативно-правовых актов, регулирующих деятельность людей, имеющих доступ к охраняемым сведениям и определяющих меру ответственности за утрату или кражу секретной информации.

Психологические средства – комплекс мер для создания личной заинтересованности работников в сохранности и подлинности информации. Для создания личной заинтересованности персонала руководители используют разные виды поощрений. К психологическим средствам относится и построение корпоративной культуры, при которой каждый работник чувствует себя важной частью системы и заинтересован в успехе предприятия.

Защита передаваемых электронных данных

Для обеспечения безопасности информационных систем сегодня активно используются методы шифрования и защиты электронных документов. Данные технологии позволяют осуществлять удаленную передачу данных и удаленное подтверждение подлинности.

Методы защиты информации путем шифрования (криптографические) основаны на изменении информации с помощью секретных ключей особого вида. В основе технологии криптографии электронных данных – алгоритмы преобразования, методы замены, алгебра матриц. Стойкость шифрования зависит от того, насколько сложным был алгоритм преобразования. Зашифрованные сведения надежно защищены от любых угроз, кроме физических.

Электронная цифровая подпись (ЭЦП) – параметр электронного документа, служащий для подтверждения его подлинности. Электронная цифровая подпись заменяет подпись должностного лица на бумажном документе и имеет ту же юридическую силу. ЭЦП служит для идентификации ее владельца и для подтверждения отсутствия несанкционированных преобразований. Использование ЭЦП обеспечивает не только защиту информации, но также способствует удешевлению технологии документооборота, снижает время движения документов при оформлении отчетов.

Классы безопасности информационных систем

Используемая технология защиты и степень ее эффективности определяют класс безопасности информационной системы. В международных стандартах выделяют 7 классов безопасности систем, которые объединены в 4 уровня:

- D – нулевой уровень безопасности;

- С – системы с произвольным доступом;

- В – системы с принудительным доступом;

- А – системы с верифицируемой безопасностью.

Уровню D соответствуют системы, в которых слабо развита технология защиты. При такой ситуации любое постороннее лицо имеет возможность получить доступ к сведениям.

Использование слаборазвитой технологии защиты чревато потерей или утратой сведений.

В уровне С есть следующие классы – С1 и С2. Класс безопасности С1 предполагает разделение данных и пользователей. Определенная группа пользователей имеет доступ только к определенным данным, для получения сведений необходима аутентификация – проверка подлинности пользователя путем запроса пароля. При классе безопасности С1 в системе имеются аппаратные и программные средства защиты. Системы с классом С2 дополнены мерами, гарантирующими ответственность пользователей: создается и поддерживается журнал регистрации доступа.

Уровень В включает технологии обеспечения безопасности, которые имеют классы уровня С, плюс несколько дополнительных. Класс В1 предполагает наличие политики безопасности, доверенной вычислительной базы для управления метками безопасности и принудительного управления доступом. При классе В1 специалисты осуществляют тщательный анализ и тестирование исходного кода и архитектуры.

Класс безопасности В2 характерен для многих современных систем и предполагает:

- Снабжение метками секретности всех ресурсов системы;

- Регистрацию событий, которые связаны с организацией тайных каналов обмена памятью;

- Структурирование доверенной вычислительной базы на хорошо определенные модули;

- Формальную политику безопасности;

- Высокую устойчивость систем к внешним атакам.

Класс В3 предполагает, в дополнение к классу В1, оповещение администратора о попытках нарушения политики безопасности, анализ появления тайных каналов, наличие механизмов для восстановления данных после сбоя в работе аппаратуры или программного обеспечения.

Уровень А включает один, наивысший класс безопасности – А. К данному классу относятся системы, прошедшие тестирование и получившие подтверждение соответствия формальным спецификациям верхнего уровня.

На видео – подробная лекция о безопасности информационных систем:

camafon.ru