Уничтожение вещественных доказательств в суде

]]>Подборка наиболее важных документов по запросу Уничтожение вещественных доказательств в суде (нормативно–правовые акты, формы, статьи, консультации экспертов и многое другое).

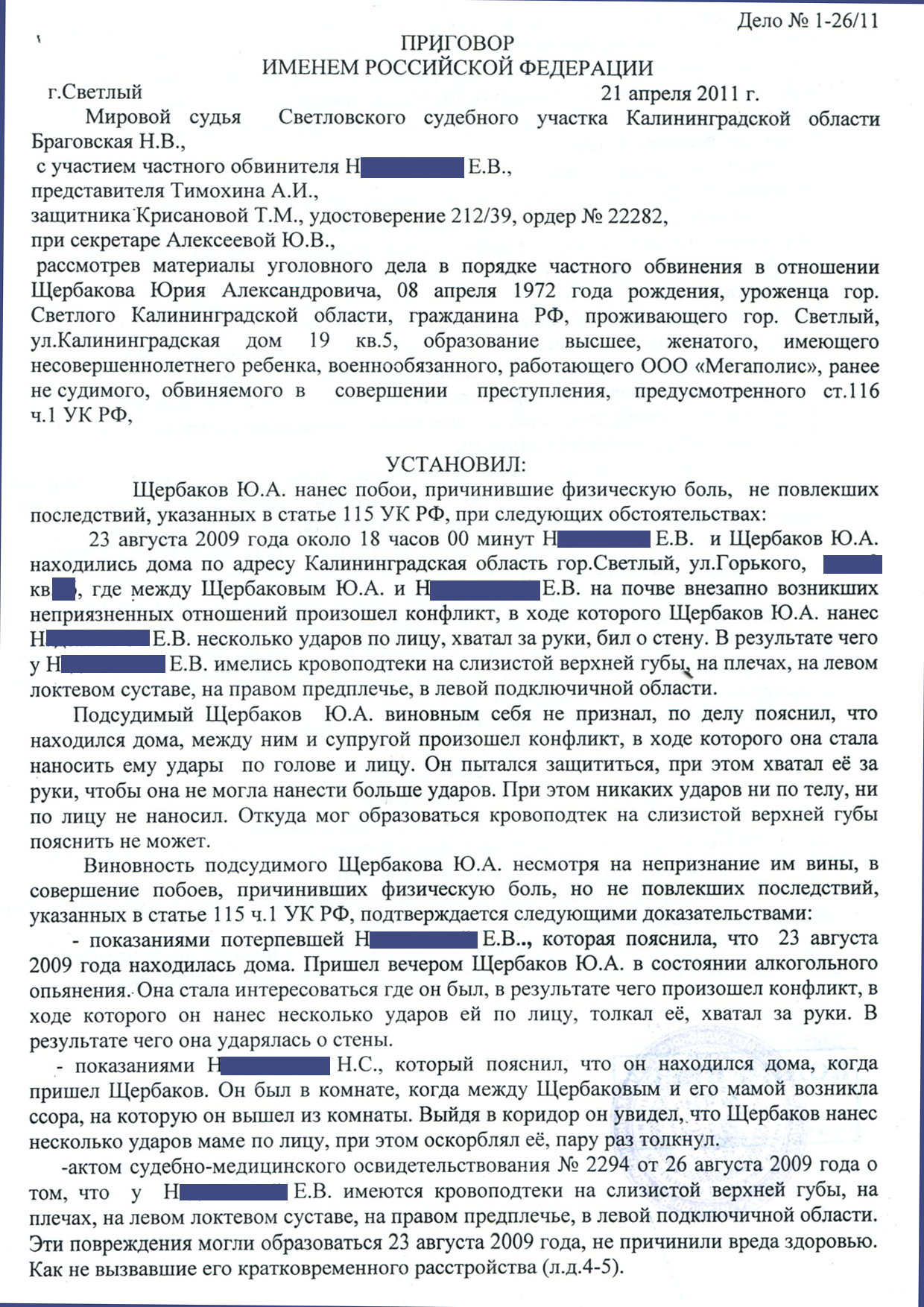

Судебная практика: Уничтожение вещественных доказательств в судеСтатьи, комментарии, ответы на вопросы: Уничтожение вещественных доказательств в суде Открыть документ в вашей системе КонсультантПлюс:Статья: Проблемы правового регулирования вопроса о судьбе вещественных доказательств при прекращении уголовного дела с применением судебного штрафа

(Варпаховская Е.М., Абдулина Е.Б.)

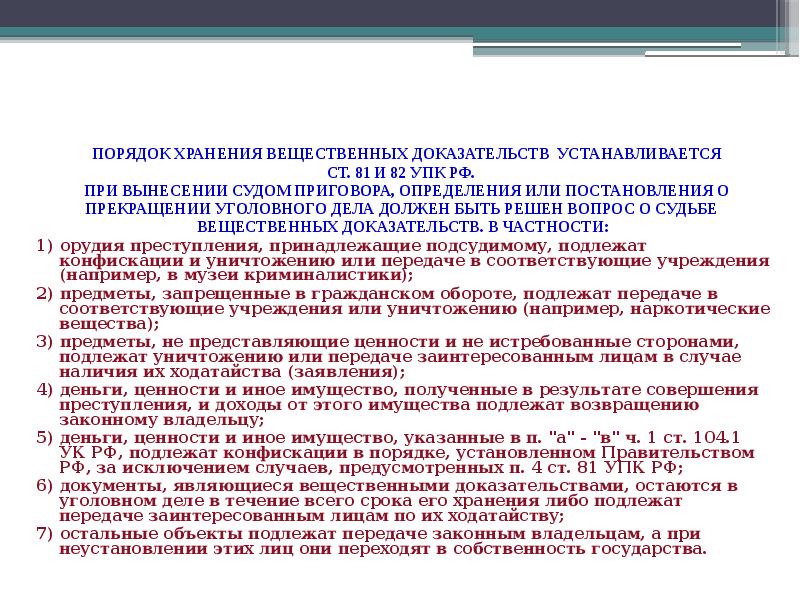

(«Законность», 2021, N 4)Анализ судебной практики в Иркутской области и других регионах России свидетельствует о том, что при прекращении уголовного дела с применением судебного штрафа суды обычно принимают решения об отмене обязанности ответственного хранения вещественного доказательства или о возвращении вещественных доказательств собственникам либо об их уничтожении с момента вступления постановления суда в законную силу.

Подследственность Следственного комитета Российской Федерации

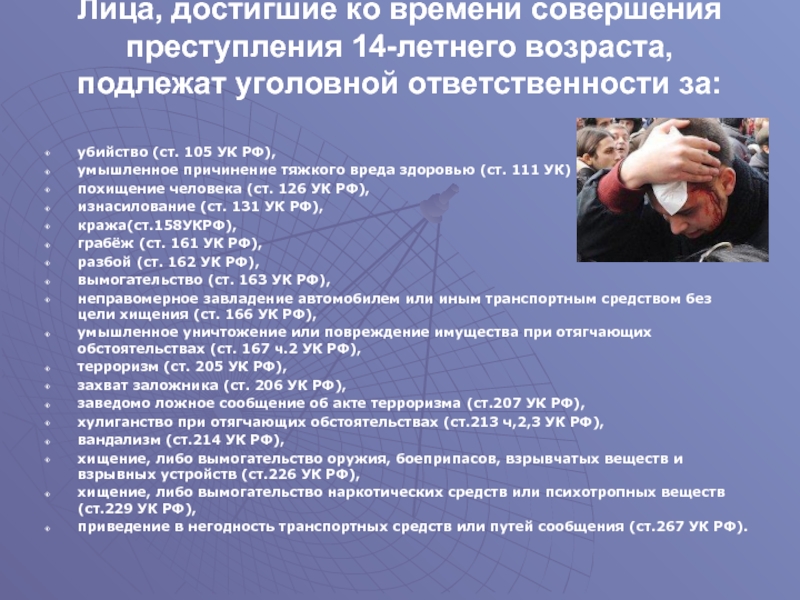

Предварительное следствие следователями Следственного комитета Российской Федерации производится согласно подследственности, установленной частью 2 статьи 151 УПК РФ,по уголовным делам о преступлениях, предусмотренных статьями:Статья 105 УК РФ Убийство

Статья 106 УК РФ Убийство матерью новорожденного ребенка

Статья 107 УК РФ Убийство, совершенное в состоянии аффекта

Статья 108 УК РФ Убийство, совершенное при превышении пределов необходимой обороны либо при превышении мер, необходимых для задержания лица, совершившего преступление

Статья 109 УК РФ Причинение смерти по неосторожности

Статья 110 УК РФ Доведение до самоубийства

Статья 111 УК РФ частью четвертой — Умышленное причинение тяжкого вреда здоровью, повлекшее по неосторожности смерть потерпевшего

Статья 126 УК РФ Похищение человека

Статья 127 УК РФ часть вторая — незаконное лишение свободы, совершенное:

а) группой лиц по предварительному сговору;

б) утратил силу.

— Федеральный закон от 08.12.2003 N 162-ФЗ;

— Федеральный закон от 08.12.2003 N 162-ФЗ;в) с применением насилия, опасного для жизни или здоровья;

г) с применением оружия или предметов, используемых в качестве оружия;

д) в отношении заведомо несовершеннолетнего;

е) в отношении женщины, заведомо для виновного находящейся в состоянии беременности;

ж) в отношении двух или более лиц,

и часть третья — те же деяния, если они совершены организованной группой либо повлекли по неосторожности смерть потерпевшего или иные тяжкие последствия,

Статья 127.1 УК РФ часть вторая — торговля людьми совершенная:

а) в отношении двух или более лиц;

в) лицом с использованием своего служебного положения;

г) с перемещением потерпевшего через Государственную границу РФ или с незаконным удержанием его за границей;

д) с использованием поддельных документов, а равно с изъятием, сокрытием либо уничтожением документов, удостоверяющих личность потерпевшего;

е) с применением насилия или с угрозой его применения;

ж) в целях изъятия у потерпевшего органов или тканей,

и часть третья — те же деяния:

а) повлекшие по неосторожности смерть, причинение тяжкого вреда здоровью потерпевшего или иные тяжкие последствия;

б) совершенные способом, опасным для жизни и здоровья многих людей;

в) совершенные организованной группой

Статья 127. 2 УК РФ часть вторая — использование рабского труда, совершенное:

2 УК РФ часть вторая — использование рабского труда, совершенное:

а) в отношении двух или более лиц;

б) в отношении заведомо несовершеннолетнего;

г) с применением шантажа, насилия или с угрозой его применения;

д) с изъятием, сокрытием либо уничтожением документов, удостоверяющих личность потерпевшего

и часть третья — те же деяния, повлекшие по неосторожности смерть, причинение тяжкого вреда здоровью потерпевшего или иные тяжкие последствия либо совершенные организованной группой.

Статья 128 УК РФ Незаконное помещение в психиатрический стационар

Статья 131 УК РФ Изнасилование

Статья 132 УК РФ Насильственные действия сексуального характера

Статья 133 УК РФ Понуждение к действиям сексуального характера

Статья 134 УК РФ Половое сношение и иные действия сексуального характера с лицом, не достигшим шестнадцатилетнего возраста

Статья 135 УК РФ Развратные действия

Статья 136 УК РФ Нарушение равенства прав и свобод человека и гражданина

Статья 137 УК РФ Нарушение неприкосновенности частной жизни

Статья 138 УК РФ Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений

Статья 140 УК РФ Отказ в предоставлении гражданину информации

Статья 141 УК РФ Воспрепятствование осуществлению избирательных прав или работе избирательных комиссий

Статья 141.

1 УК РФ Нарушение порядка финансирования избирательной кампании кандидата, избирательного объединения, избирательного блока, деятельности инициативной группы по проведению референдума, иной группы участников референдума

1 УК РФ Нарушение порядка финансирования избирательной кампании кандидата, избирательного объединения, избирательного блока, деятельности инициативной группы по проведению референдума, иной группы участников референдумаСтатья 142 УК РФ Фальсификация избирательных документов, документов референдума

Статья 142.1 УК РФ Фальсификация итогов голосования

Статья 143 УК РФ Нарушение правил охраны труда

Статья 144 УК РФ Воспрепятствование законной профессиональной деятельности журналистов

Статья 145 УК РФ Необоснованный отказ в приеме на работу или необоснованное увольнение беременной женщины или женщины, имеющей детей в возрасте до трех лет

Статья 146 УК РФ Нарушение авторских и смежных прав

Статья 147 УК РФ Нарушение изобретательских и патентных прав

Статья 148 УК РФ Воспрепятствование осуществлению права на свободу совести и вероисповеданий

Статья 149 УК РФ Воспрепятствование проведению собрания, митинга, демонстрации, шествия, пикетирования или участию в них

Статья 170.

1 УК РФ Фальсификация единого государственного реестра юридических лиц, реестра владельцев ценных бумаг или системы депозитарного учета

1 УК РФ Фальсификация единого государственного реестра юридических лиц, реестра владельцев ценных бумаг или системы депозитарного учетаСтатья 171.2 УК РФ Незаконные организация и проведение азартных игр

Статья 185 УК РФ Злоупотребления при эмиссии ценных бумаг

Статья 185.1 УК РФ Злостное уклонение от раскрытия или предоставления информации, определенной законодательством Российской Федерации о ценных бумагах

Статья 185.2 УК РФ Нарушение порядка учета прав на ценные бумаги

Статья 185.3 УК РФ Манипулирование ценами на рынке ценных бумаг

Статья 185.4 УК РФ Воспрепятствование осуществлению или незаконное ограничение прав владельцев ценных бумаг

Статья 185.5 УК РФ Фальсификация решения общего собрания акционеров (участников) хозяйственного общества или решения совета директоров (наблюдательного совета) хозяйственного общества

Статья 185.6 УК РФ Неправомерное использование инсайдерской информации (Федеральным законом от 27.07.2010 N 224-ФЗ, вступающим в силу по истечении трех лет после дня официального опубликования (опубликован в «Российской газете» — 30.

07.2010), УК РФ будет дополнен 185.6)

07.2010), УК РФ будет дополнен 185.6)Статья 198 УК РФ Уклонение от уплаты налогов и (или) сборов с физического лица

Статья 199 УК РФ Уклонение от уплаты налогов и (или) сборов с организации

Статья 199.2 УК РФ Сокрытие денежных средств либо имущества организации или индивидуального предпринимателя, за счет которых должно производиться взыскание налогов и (или) сборов

Статья 205 УК РФ Террористический акт

Статья 205.1 УК РФ Содействие террористической деятельности

Статья 205.2 УК РФ Публичные призывы к осуществлению террористической деятельности или публичное оправдание терроризма

Статья 208 УК РФ Организация незаконного вооруженного формирования или участие в нем

Статья 209 УК РФ Бандитизм

Статья 210 УК РФ Организация преступного сообщества (преступной организации)

Статья 211 УК РФ Угон судна воздушного или водного транспорта либо железнодорожного подвижного состава

Статья 212 УК РФ Массовые беспорядки

Статья 215 УК РФ Нарушение правил безопасности на объектах атомной энергетики

Статья 215.

1 УК РФ Прекращение или ограничение подачи электрической энергии либо отключение от других источников жизнеобеспечения

1 УК РФ Прекращение или ограничение подачи электрической энергии либо отключение от других источников жизнеобеспеченияСтатья 216 УК РФ Нарушение правил безопасности при ведении горных, строительных или иных работ

Статья 217 УК РФ Нарушение правил безопасности на взрывоопасных объектах

Статья 227 УК РФ Пиратство

Статья 237 УК РФ Сокрытие информации об обстоятельствах, создающих опасность для жизни или здоровья людей

Статья 238 УК РФ Производство, хранение, перевозка либо сбыт товаров и продукции, выполнение работ или оказание услуг, не отвечающих требованиям безопасности

Статья 239 УК РФ Организация объединения, посягающего на личность и права граждан

Статья 246 УК РФ Нарушение правил охраны окружающей среды при производстве работ

Статья 247 УК РФ Нарушение правил обращения экологически опасных веществ и отходов

Статья 248 УК РФ Нарушение правил безопасности при обращении с микробиологическими либо другими биологическими агентами или токсинами

Статья 250 УК РФ часть вторая — загрязнение вод, повлекшее причинение вреда здоровью человека или массовую гибель животных, а равно совершенные на территории заповедника или заказника либо в зоне экологического бедствия или в зоне чрезвычайной экологической ситуации,

и часть третья — то же деяние, повлекшее по неосторожности смерть человека

Статья 251 УК РФ часть вторая -загрязнение атмосферы, повлекшее по неосторожности причинение вреда здоровью человека,

и часть третья -то же деяние, повлекшее по неосторожности смерть человека

Статья 252 УК РФ часть вторая -Загрязнение морской среды, причинившее существенный вред здоровью человека, животному или растительному миру, рыбным запасам, окружающей среде, зонам отдыха либо другим охраняемым законом интересам,

и часть третья -те же деяния, повлекшие по неосторожности смерть человека

Статья 254 УК РФ часть вторая — Порча земли, совершенная в зоне экологического бедствия или в зоне чрезвычайной экологической ситуации,

и часть третья — то же деяние, повлекшее по неосторожности смерть человека

Статья 255 УК РФ Нарушение правил охраны и использования недр

Статья 263 УК РФ Нарушение правил безопасности движения и эксплуатации железнодорожного, воздушного или водного транспорта

Статья 263. 1 УК РФ Неисполнение требований по обеспечению транспортной безопасности на объектах транспортной инфраструктуры и транспортных средствах

1 УК РФ Неисполнение требований по обеспечению транспортной безопасности на объектах транспортной инфраструктуры и транспортных средствах

Статья 269 УК РФ Нарушение правил безопасности при строительстве, эксплуатации или ремонте магистральных трубопроводов

Статья 270 УК РФ Неоказание капитаном судна помощи терпящим бедствие

Статья 271 УК РФ Нарушение правил международных полетов

Статья 279 УК РФ Вооруженный мятеж

Статья 282 УК РФ Возбуждение ненависти либо вражды, а равно унижение человеческого достоинства

Статья 282.1 УК РФ Организация экстремистского сообщества

Статья 282.2 УК РФ Организация деятельности экстремистской организации

Статья 285 УК РФ Злоупотребление должностными полномочиями

Статья 285.1 УК РФ Нецелевое расходование бюджетных средств

Статья 285.2 УК РФ Нецелевое расходование средств государственных внебюджетных фондов

Статья 286 УК РФ Превышение должностных полномочий

Статья 287 УК РФ Отказ в предоставлении информации Федеральному Собранию РФ или Счетной палате РФ

Статья 288 УК РФ Присвоение полномочий должностного лица

Статья 289 УК РФ Незаконное участие в предпринимательской деятельности

Статья 290 УК РФ Получение взятки

Статья 291 УК РФ Дача взятки

Статья 292 УК РФ Служебный подлог

Статья 293 УК РФ Халатность

Статья 294 УК РФ часть вторая — Воспрепятствование осуществлению правосудия и производству предварительного расследования:

Вмешательство в какой бы то ни было форме в деятельность прокурора, следователя или лица, производящего дознание, в целях воспрепятствования всестороннему, полному и объективному расследованию дела

и часть третья — те же деяния, совершенные лицом с использованием своего служебного положения,

Статья 295 УК РФ Посягательство на жизнь лица, осуществляющего правосудие или предварительное расследование

Статья 296 УК РФ Угроза или насильственные действия в связи с осуществлением правосудия или производством предварительного расследования

Статья 298 УК РФ Клевета в отношении судьи, присяжного заседателя, прокурора, следователя, лица, производящего дознание, судебного пристава, судебного исполнителя

Статья 299 УК РФ Привлечение заведомо невиновного к уголовной ответственности

Статья 300 УК РФ Незаконное освобождение от уголовной ответственности

Статья 301 УК РФ Незаконные задержание, заключение под стражу или содержание под стражей

Статья 302 УК РФ Принуждение к даче показаний

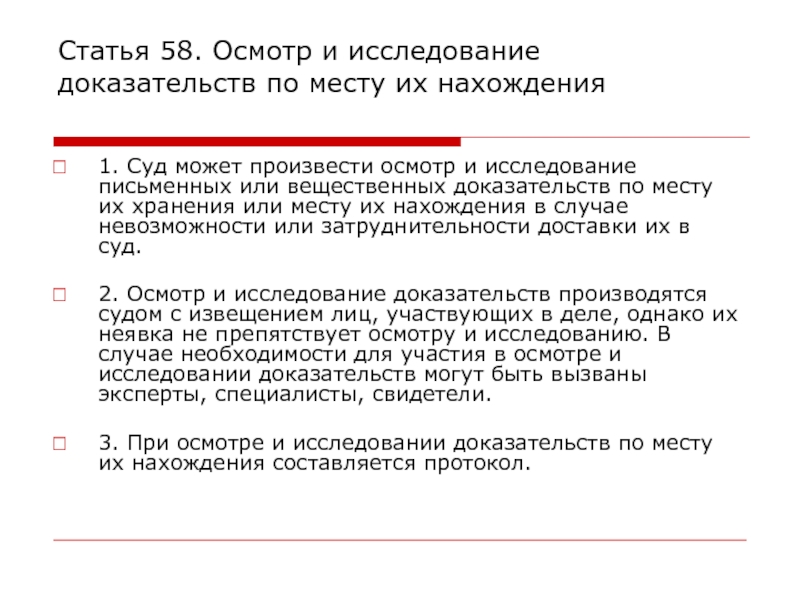

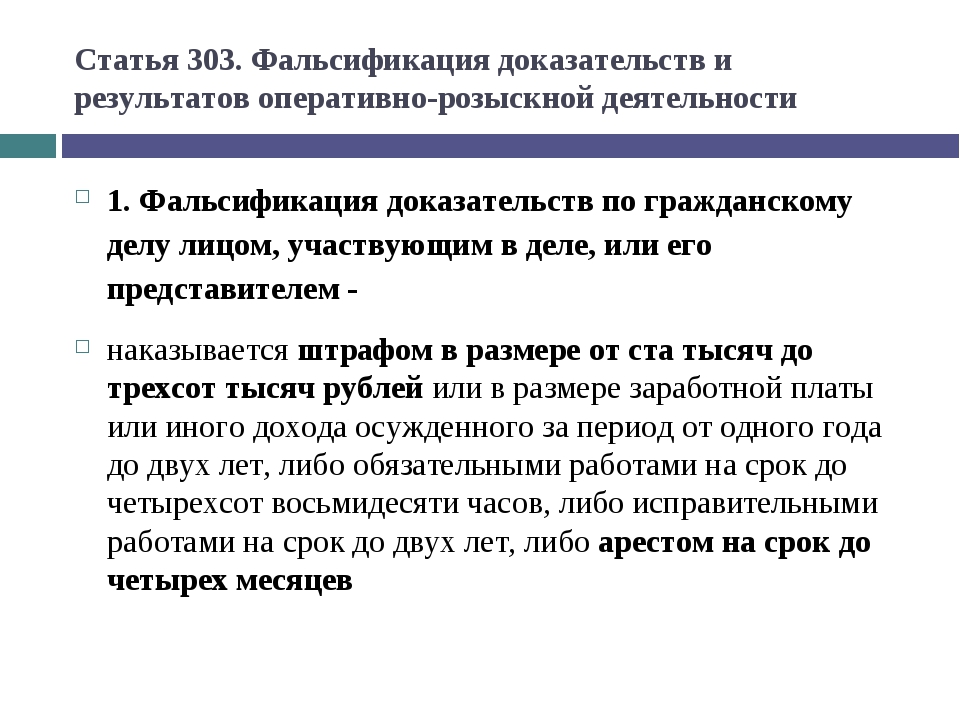

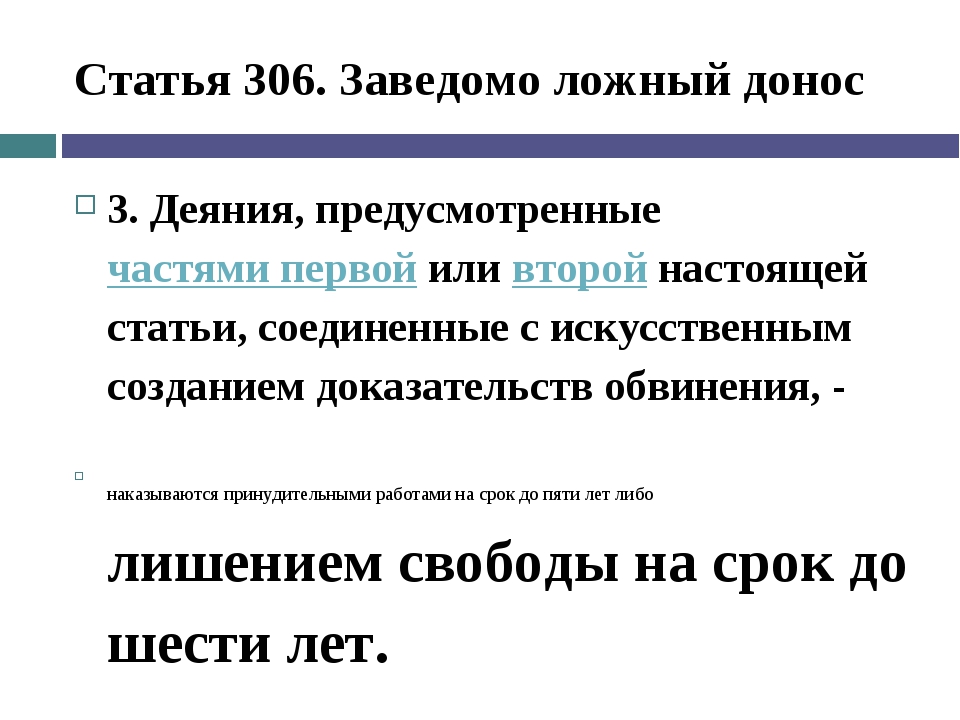

Статья 303 УК РФ Фальсификация доказательств

Статья 304 УК РФ Провокация взятки либо коммерческого подкупа

Статья 305 УК РФ Вынесение заведомо неправосудных приговора, решения или иного судебного акта

Статья 317 УК РФ Посягательство на жизнь сотрудника правоохранительного органа

Статья 318 УК РФ Применение насилия в отношении представителя власти

Статья 320 УК РФ Разглашение сведений о мерах безопасности, применяемых в отношении должностного лица правоохранительного или контролирующего органа

Статья 321 УК РФ Дезорганизация деятельности учреждений, обеспечивающих изоляцию от общества

Статья 328 УК РФ Уклонение от прохождения военной и альтернативной гражданской службы

Статья 332 УК РФ Неисполнение приказа

Статья 333 УК РФ Сопротивление начальнику или принуждение его к нарушению обязанностей военной службы

Статья 334 УК РФ Насильственные действия в отношении начальника

Статья 335 УК РФ Нарушение уставных правил взаимоотношений между военнослужащими при отсутствии между ними отношений подчиненности

Статья 336 УК РФ Оскорбление военнослужащего

Статья 337 УК РФ Самовольное оставление части или места службы

Статья 338 УК РФ Дезертирство

Статья 339 УК РФ Уклонение от исполнения обязанностей военной службы путем симуляции болезни или иными способами

Статья 340 УК РФ Нарушение правил несения боевого дежурства

Статья 341 УК РФ Нарушение правил несения пограничной службы

Статья 342 УК РФ Нарушение уставных правил караульной службы

Статья 343 УК РФ Нарушение правил несения службы по охране общественного порядка и обеспечению общественной безопасности

Статья 344 УК РФ Нарушение уставных правил несения внутренней службы и патрулирования в гарнизоне

Статья 345 УК РФ Оставление погибающего военного корабля

Статья 346 УК РФ Умышленные уничтожение или повреждение военного имущества

Статья 347 УК РФ Уничтожение или повреждение военного имущества по неосторожности

Статья 348 УК РФ Утрата военного имущества

Статья 349 УК РФ Нарушение правил обращения с оружием и предметами, представляющими повышенную опасность для окружающих

Статья 350 УК РФ Нарушение правил вождения или эксплуатации машин

Статья 351 УК РФ Нарушение правил полетов или подготовки к ним

Статья 352 УК РФ Нарушение правил кораблевождения

Статья 353 УК РФ Планирование, подготовка, развязывание или ведение агрессивной войны

Статья 354 УК РФ Публичные призывы к развязыванию агрессивной войны

Статья 356 УК РФ Применение запрещенных средств и методов ведения войны

Статья 357 УК РФ Геноцид

Статья 358 УК РФ Экоцид

Статья 359 УК РФ Наемничество

Статья 360 УК РФ Нападение на лиц или учреждения, которые пользуются международной защитой.

Кроме того, предварительное следствие проводится следователями Следственного комитета РФ по всем уголовным делам о преступлениях, совершенных:

• членом Совета Федерации и депутата Государственной Думы, депутатом законодательного (представительного) органа государственной власти субъекта РФ, депутатом, членом выборного органа местного самоуправления, выборного должностного лица органа местного самоуправления;

• судьей Конституционного Суда РФ, судьей федерального суда общей юрисдикции или федерального арбитражного суда, мировым судьей и судьей конституционного (уставного) суда субъекта РФ, присяжным или арбитражным заседателем в период осуществления им правосудия;

• Председателем Счетной палаты РФ, его заместителем и аудитором Счетной палаты РФ;

• Уполномоченным по правам человека в РФ;

• Президентом РФ, прекратившим исполнение своих полномочий, а также кандидатом в Президенты РФ;

• прокурором;

• Председателем Следственного комитета РФ;

• руководителем следственного органа;

• следователем;

• адвокатом;

• членом избирательной комиссии, комиссии референдума с правом решающего голоса;

• зарегистрированным кандидатом в депутаты Государственной Думы, зарегистрированным кандидатом в депутаты законодательного (представительного) органа государственной власти субъекта РФ;

должностными лицами:

• Следственного комитета РФ,

• органов федеральной службы безопасности,

• Службы внешней разведки РФ,

• Федеральной службы охраны РФ,

• органов внутренних дел РФ,

• учреждений и органов уголовно-исполнительной системы,

• органов по контролю за оборотом наркотических средств и психотропных веществ,

• таможенных органов РФ,

• военнослужащими и гражданами, проходящими военные сборы,

• лицами гражданского персонала Вооруженных Сил РФ,

• других войск, воинских формирований и органов в связи с исполнением ими своих служебных обязанностей или совершенных в расположении части, соединения, учреждения, гарнизона;

• а также о преступлениях, совершенных в отношении указанных лиц в связи с их профессиональной деятельностью.

УК РФ 2022. Действующая редакция

Документы Пленума и Президиума Верховного суда по УК РФ

Все документы >>>

Законы Российской Федерации по УК РФ

Все документы >>>

Указы и распоряжения Президента Российской Федерации по УК РФ

Указ Президента РФ от 10.11.2007 N 1495 (ред. от 24.12.2021)

«Об утверждении общевоинских уставов Вооруженных Сил Российской Федерации» (вместе с «Уставом внутренней службы Вооруженных Сил Российской Федерации», «Дисциплинарным уставом Вооруженных Сил Российской Федерации», «Уставом гарнизонной и караульной служб Вооруженных Сил Российской Федерации»)

Указ Президента РФ от 17.05.2021 N 286

«Об обеспечении безопасности при проведении мероприятий чемпионата Европы по футболу UEFA 2020 года в г.

Санкт-Петербурге» (вместе с «Положением о межведомственном оперативном штабе по обеспечению безопасности при проведении мероприятий чемпионата Европы по футболу UEFA 2020 года в г. Санкт-Петербурге»)

Санкт-Петербурге» (вместе с «Положением о межведомственном оперативном штабе по обеспечению безопасности при проведении мероприятий чемпионата Европы по футболу UEFA 2020 года в г. Санкт-Петербурге»)

Все документы >>>

Постановления и распоряжения Правительства Российской Федерации по УК РФ

Постановление Правительства РФ от 29.12.2021 N 2571

«О дополнительных требованиях к участникам закупки отдельных видов товаров, работ, услуг для обеспечения государственных и муниципальных нужд, а также об информации и документах, подтверждающих соответствие участников закупки указанным дополнительным требованиям, и признании утратившими силу некоторых актов и отдельных положений актов Правительства Российской Федерации»

Все документы >>>

Нормативные акты министерств и ведомств Российской Федерации по УК РФ

Все документы >>>

Депутаты предлагают наказывать за уничтожение улик

Депутаты Госдумы от фракции «Единая Россия» Игорь Баринов и Игорь Игошин внесли в нижнюю палату законопроект, предусматривающий наказание не только за фальсификацию, но и за уничтожение доказательств в уголовных и гражданских делах, передает ИТАР-ТАСС со ссылкой на пояснительные документы к законопроекту во вторник, 10 сентября.

Так, парламентарии подчеркивают, что «вопрос доверия к правоохранительной и судебной системе вполне обоснованно рассматривается сегодня как один из ключевых элементов формирования благоприятного инвестиционного климата и в целом — модернизации страны».

По мнению инициаторов законопроекта, укрепление такого доверия «невозможно без практической реализации принципа неотвратимости наказания за проступки сотрудников и участников судебных процессов, дискредитирующие систему защиты прав граждан».

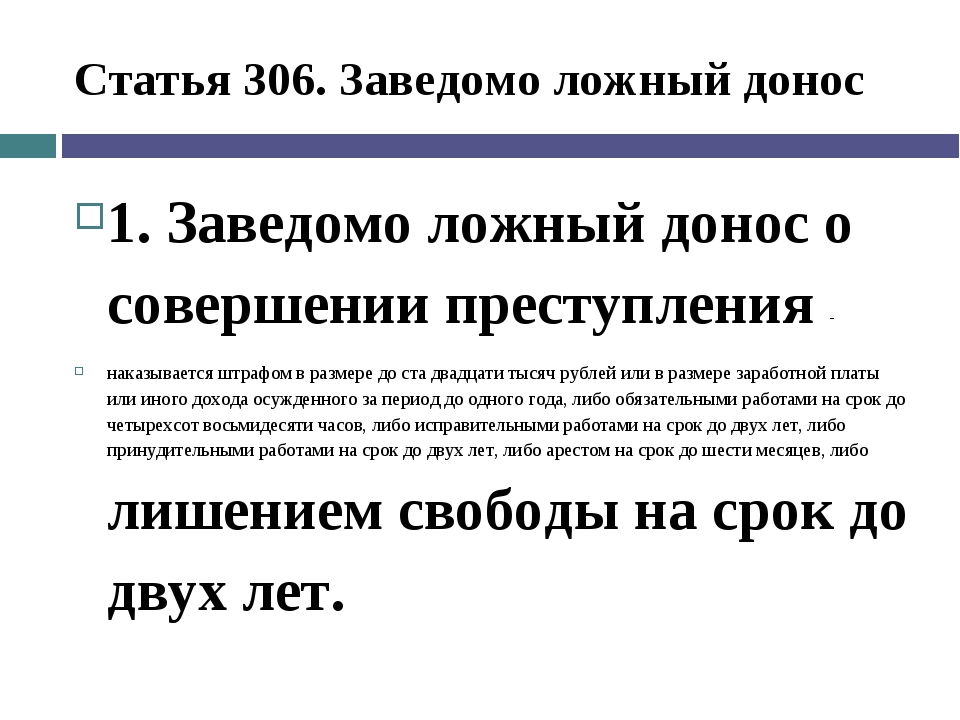

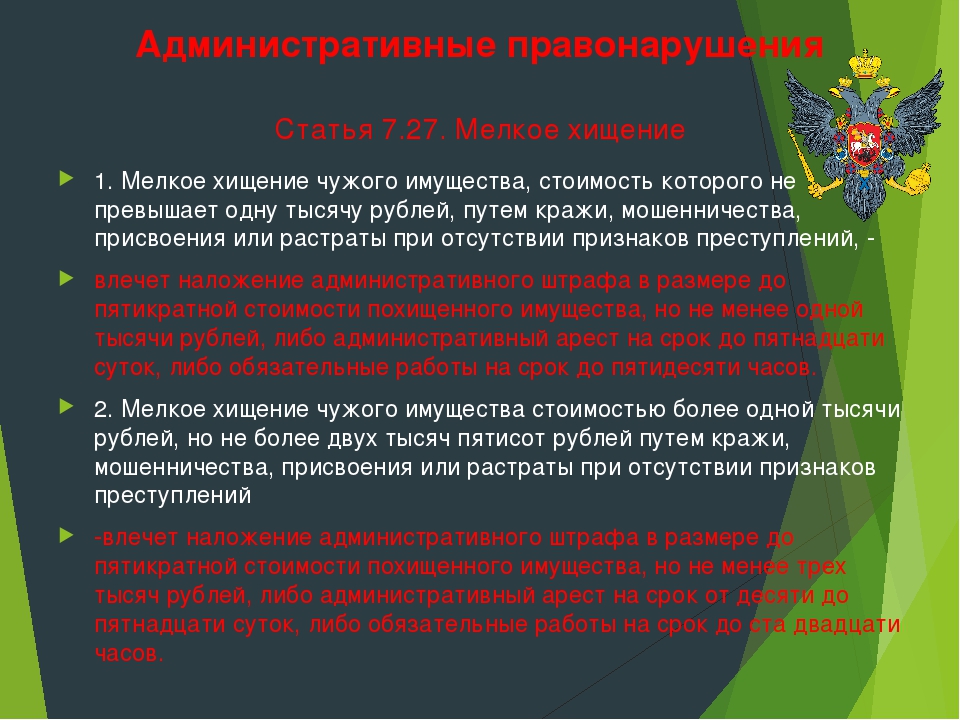

Действующая ст. 303 УК РФ предусматривает наказание за фальсификацию доказательств. Однако об уничтожении улик там прямо не говорится. Между тем и в юридической литературе, и на практике существуют разные подходы к данной проблеме, отметили депутаты.

В частности, существует точка зрения, что «фальсификация предполагает не устранение доказательств путем их уничтожения или изъятия из уголовного дела или непринятие данных, имеющих доказательственное значение, а оставление в деле, но в искаженном виде».

«Таким образом, вопрос об уничтожении доказательств, либо просто непринятии должных мер по их закреплению, полностью не решен, — констатируют авторы документа. — В то время как очевидно, что оба этих действия в конкретном деле могут нести не меньшую общественную опасность, чем фальсификация».

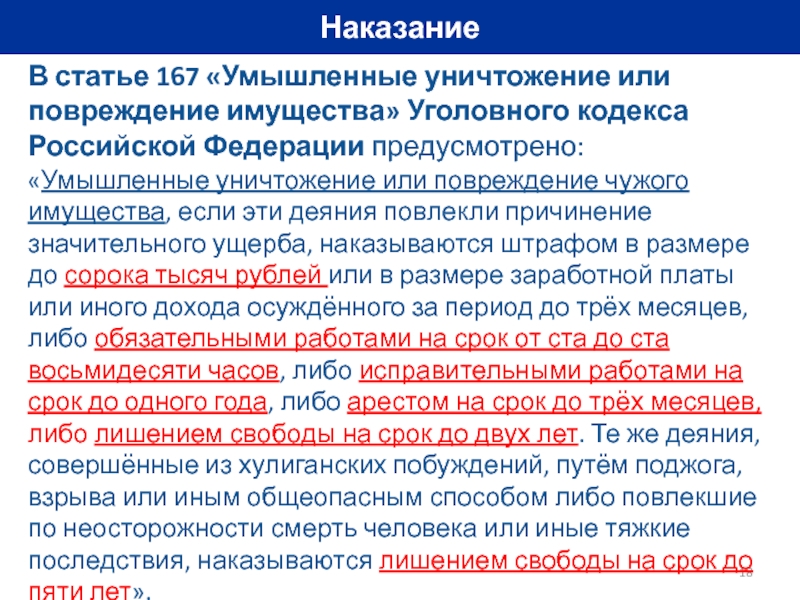

Учитывая это, законопроект меняет формулировку в УК «Фальсификация доказательств» на «Фальсификация либо уничтожение доказательств». Санкции остаются неизменными — до 7 лет лишения свободы, если имела место «фальсификация либо уничтожение доказательств по уголовному делу о тяжком или об особо тяжком преступлении, либо фальсификация доказательств, повлекшая тяжкие последствия».

Одновременно депутаты предложили дополнить УК новой статьей: «Умышленное непринятие мер по процессуальному закреплению фактических данных и документов, имеющих доказательственное значение по уголовному делу».

В случае принятия поправок, преступникам будет грозить ограничение свободы на срок до 3 лет, либо принудительные работы на срок до 3 лет, либо лишение свободы на такой же срок.

Уголовная ответственность эксперта за фальсификацию доказательств — 27 Июня 2017 — Интересные материалы, статьи. Приглашаем к обсуждению!

Эксперт АНО «Томский центр экспертиз» Смирнова С.В.

Уголовная ответственность экспертов за фальсификацию доказательств по ст.303 УК РФ.

Уголовная ответственность за фальсификацию доказательств установлена статьей 303 Уголовного кодекса Российской Федерации. Субъектами данного преступления являются лица, участвующие в деле, их представители, участники производства по делу об административном правонарушении, их представители, должностные лица, уполномоченные рассматривать дела об административных правонарушениях, составлять протоколы об административных правонарушениях, лица, производящие дознание, следователь, прокурор, защитник, лицо, уполномоченное на проведение оперативно-разыскных мероприятий.

Под фальсификацией доказательств по смыслу статьи 303 Уголовного кодекса Российской Федерации необходимо понимать «любое искажение сути, объема, внешнего вида, веса и других характеристик доказательств (или хотя бы одного доказательства), влияющее на полное и объективное рассмотрение дел» [1].

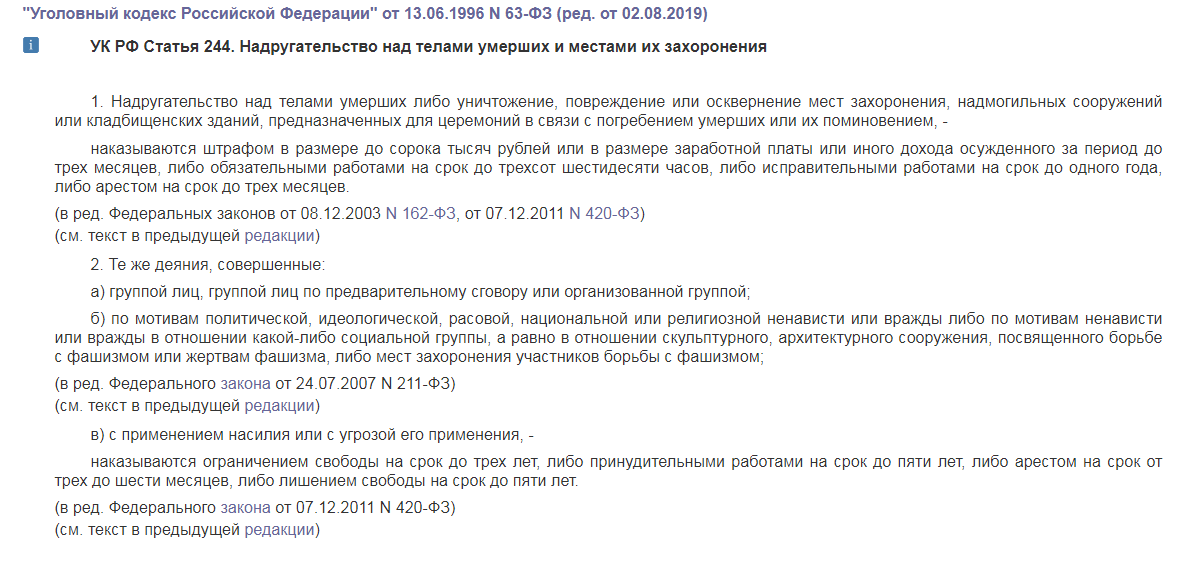

В судебной практике встречается позиция, которая под фальсификацией доказательств понимает, в том числе и уничтожение доказательств в пользу обвиняемого или потерпевшего [2]. С таким расширенным пониманием фальсификации доказательств согласиться не представляется возможным, поскольку уничтожение доказательства влечет его гибель, оно перестает существовать, а фальсификация предполагает существование доказательства, но в некотором измененном виде.

До изменений, внесенных в статью 303 Уголовного кодекса Российской Федерации Федеральным законом от 17 апреля 2017 г. № 71-ФЗ «О внесении изменений в статью 303 Уголовного кодекса Российской Федерации», Уголовный кодекс Российской Федерации не предусматривал для экспертов ответственности за данные деяния. В связи с чем в литературе неоднократно указывали на необоснованно узкий круг субъектов фальсификации доказательств.

В соответствии с действующей редакцией статьи 303 Уголовного кодекса Российской Федерации ответственность эксперта наступает за фальсификацию доказательств только по делу об административном правонарушении. Так как согласно главе 25 Кодекса Российской Федерации об административных правонарушениях к участникам производства по делам об административных правонарушениях относятся и эксперты.

Так как согласно главе 25 Кодекса Российской Федерации об административных правонарушениях к участникам производства по делам об административных правонарушениях относятся и эксперты.

Уголовной ответственности за фальсификацию доказательств экспертом по гражданскому, арбитражному и административному делу не предусмотрено.

При этом у экспертов имеется реальная возможность фальсификации доказательств в рамках конкретных дел при проведении экспертизы. Судебный эксперт, как правило, проводит экспертизы в негласных условиях, несмотря на то, что лицам, участвующим в деле, а также следователю, предоставлено законом право присутствовать при производстве экспертизы [3], на практике, такой вид процессуального контроля малоэффективен и реализуется редко. Находясь с объектом экспертизы наедине, эксперт имеет возможность, например, исказить сведения, содержащиеся в письменных документах, видоизменить вещественные доказательства и т.п.

В связи с чем, необходимо расширить круг субъектов фальсификации доказательств путем включения в него экспертов применительно ко всем видам судопроизводства, а также к стадии «до возбуждения уголовного дела». Поскольку действующий Уголовно-процессуальный кодекс Российской Федерации допускает возможность проведения судебной экспертизы при проверке сообщения о преступлении [4].

Поскольку действующий Уголовно-процессуальный кодекс Российской Федерации допускает возможность проведения судебной экспертизы при проверке сообщения о преступлении [4].

Список использованной литературы:

1. Бюллетень Верховного Суда Российской Федерации. 2000. № 8. С. 13.

2. Определение Верховного Суда РФ от 19.07.2006 г. № 87-о06-18.

3. Статья 24 Федерального закона от 31.05.2001 г. № 73-ФЗ «О государственной судебно-экспертной деятельности в Российской Федерации»; статья 197 Уголовно-процессуального кодекса Российской Федерации.

4. Часть 1 статьи 144 Уголовно-процессуального кодекса Российской Федерации.

1663. Защита государственной собственности — защита государственных записей и документов | JM

Извлечение публичных записей или документов запрещено 18 U.S.C. § 641. Уничтожение таких записей может быть достигнуто в соответствии с 18 U.S.C. § 1361. В обоих случаях, однако, может быть сложно доказать убыток в размере 100 долларов США, что является предпосылкой для осуждения за уголовное преступление. Таким образом, ни один из этих законов не обеспечивает адекватной защиты государственных документов.

Таким образом, ни один из этих законов не обеспечивает адекватной защиты государственных документов.

Необходимая мера защиты государственных документов и записей предусмотрена 18 У.S.C. § 2071. Раздел 2071(a) содержит широкий запрет на уничтожение государственных документов или попытки уничтожить такие документы. Этот раздел предусматривает, что кто угодно: умышленно и незаконно; скрывает, удаляет, калечит, стирает или уничтожает; или попытки скрыть, удалить, изувечить, стереть или уничтожить; или уносит с намерением скрыть, удалить, изувечить, уничтожить или уничтожить; любая запись, судебное разбирательство, карта, книга, бумага, документ или другая вещь, хранящаяся в любом государственном учреждении, может быть наказана тюремным заключением на три года, штрафом в размере 2000 долларов или и тем, и другим.

Есть несколько важных аспектов этого преступления. Во-первых, это преступление с определенным умыслом. Это означает, что ответчик должен действовать умышленно, зная, что он нарушает закон. См. United States v. Simpson , 460 F.2d 515, 518 (9-й округ 1972 г.). Кроме того, в одном случае предполагалось, что это конкретное намерение требует, чтобы ответчик знал, что соответствующие документы являются общедоступными. См. United States v. DeGroat , 30 F.764, 765 (Э.Д.Мих. 1887).

См. United States v. Simpson , 460 F.2d 515, 518 (9-й округ 1972 г.). Кроме того, в одном случае предполагалось, что это конкретное намерение требует, чтобы ответчик знал, что соответствующие документы являются общедоступными. См. United States v. DeGroat , 30 F.764, 765 (Э.Д.Мих. 1887).

Действия, запрещенные данным разделом, имеют широкое определение. По сути, три типа поведения запрещены 18 U.S.C. § 2071(а). К ним относятся: (1) сокрытие, удаление, искажение, стирание или уничтожение записей; (2) любая попытка совершить эти запрещенные действия; и (3) унос любой записи с намерением скрыть, удалить, исказить или уничтожить ее. Следует отметить, что все эти действия связаны либо с незаконным присвоением, либо с повреждением государственных документов.Это привело один суд к выводу, что простое фотокопирование этих записей не нарушает 18 U.S.C. § 2071. См. United States v. Rosner , 352 F. Supp. 915, 919-22 (SDNY 1972).

Подраздел (b) 18 U.S.C. § 2071 содержит аналогичный запрет, специально направленный против хранителей публичных документов. Любой хранитель публичного архива, который «умышленно и незаконно скрывает, удаляет, калечит, стирает, фальсифицирует или уничтожает (любой документ), должен быть оштрафован на сумму не более 2000 долларов США или лишен свободы на срок не более трех лет, или и то, и другое; и лишается своей должности. и быть лишенным права занимать какие-либо должности в Соединенных Штатах.«Хотя круг действий, запрещенных этим подразделом, несколько уже, чем в подразделе (а), он предусматривает дополнительное наказание в виде лишения должности в Соединенных Штатах».

Раздел 18 содержит два других положения несколько более узкого применения, которые относятся к публичным записям. Раздел 285 запрещает несанкционированное получение, использование и попытки использования любого документа, записи или файла, относящегося к иску против Соединенных Штатов, в целях обеспечения оплаты этого требования. Раздел 1506 запрещает кражу, изменение или фальсификацию любых записей или процессов в любом суде Соединенных Штатов. Оба эти раздела наказываются штрафом в размере 5000 долларов или тюремным заключением на пять лет.

[цитируется в JM 9-66.400]

РУССКОЯЗЫЧНАЯ КИБЕРПРЕСТУПНОСТЬ: ПРИЧИНЫ ЕГО УСПЕХА

Дебаты

РУССКОЯЗЫЧНАЯ КИБЕРПРЕСТУПНОСТЬ: ПРИЧИНЫ ЕГО УСПЕХА Люси Кадлецова* Abstract: Киберпреступность стала ключевым вызовом международной безопасности.Хотя активные группы киберпреступников существуют по всему миру, Россия и другие постсоветские страны считаются традиционными очагами организованной киберпреступности. Цель этой статьи — изучить факторы, которые могли способствовать расширению возможностей и глобальному охвату хакеров, обученных на постсоветском пространстве. В статье утверждается, что особую силу русскоязычной преступности необходимо воспринимать как результат сочетания различных факторов, сложившихся после распада СССР. Предполагаемое сотрудничество между правительством и незаконными преступными группировками в киберпространстве обычно рассматривается как мощное объяснение; однако в этой статье предполагается, что такие отношения могли быть установлены только после того, как криминальные структуры достигли определенного уровня профессионального развития.

Предполагаемое сотрудничество между правительством и незаконными преступными группировками в киберпространстве обычно рассматривается как мощное объяснение; однако в этой статье предполагается, что такие отношения могли быть установлены только после того, как криминальные структуры достигли определенного уровня профессионального развития.

Ключевые слова: Киберпреступность – Российская Федерация – постсоветский регион – Организованная преступность

*Люси Кадлецова является кандидатом наук Института международных исследований Карлова университета, Прага, Чешская Республика.

Электронная почта: [email protected]

Европейский обзор организованной преступности 2(2), 2015 г., 104-121

ISSN: 2312-1653

© Постоянная группа ECPR по борьбе с организованной преступностью.

Для получения разрешений отправьте электронное письмо по адресу [email protected]

ВВЕДЕНИЕ Современная киберпреступность и ее быстрый рост за последние два десятилетия стали одним из ключевых вызовов международной безопасности и открыли новые границы для мира организованной преступности. Никакой другой вид незаконной деятельности не имеет таких низких требований к участию, принося при этом такие высокие прибыли. Кроме того, профилактика киберпреступности еще недостаточно развита. Хотя во всем мире существуют активные группы киберпреступников, в последние годы Российская Федерация и другие постсоветские страны стали центрами организованной киберпреступности. В цифрах, согласно официальным оценкам, опубликованным российской компанией по кибербезопасности Group-IB (2011: 6), оборот русскоязычных преступников достиг 4 долларов.5 миллиардов долларов в 2011 году, в то время как доходы только российских киберпреступников составили 2,3 миллиарда долларов, что вдвое превышает 1,2 миллиарда долларов по сравнению с предыдущими годами. Более того, годовой оборот киберпреступности в России оправдал ожидания увеличения ежегодного роста, как это было указано в отчетах Group-IB за последние годы (см. Group-IB, 2014).

Никакой другой вид незаконной деятельности не имеет таких низких требований к участию, принося при этом такие высокие прибыли. Кроме того, профилактика киберпреступности еще недостаточно развита. Хотя во всем мире существуют активные группы киберпреступников, в последние годы Российская Федерация и другие постсоветские страны стали центрами организованной киберпреступности. В цифрах, согласно официальным оценкам, опубликованным российской компанией по кибербезопасности Group-IB (2011: 6), оборот русскоязычных преступников достиг 4 долларов.5 миллиардов долларов в 2011 году, в то время как доходы только российских киберпреступников составили 2,3 миллиарда долларов, что вдвое превышает 1,2 миллиарда долларов по сравнению с предыдущими годами. Более того, годовой оборот киберпреступности в России оправдал ожидания увеличения ежегодного роста, как это было указано в отчетах Group-IB за последние годы (см. Group-IB, 2014).

Растущий экономический успех русскоязычного киберпреступного бизнеса, несмотря на мировой экономический кризис, еще раз доказывает его эволюционную тенденцию за последние несколько лет. В отличие от хаотичного рынка киберпреступности прежних лет, нынешняя структура стала более организованной, в результате чего преступные группы часто могут напоминать структурированную компанию со скоординированными операциями и четкими целями (Paganini, 2012). Профессионализация и коммерциализация киберпреступности на постсоветском пространстве может иметь потенциально опасные последствия в будущем, поскольку атаки могут стать более изощренными.

В отличие от хаотичного рынка киберпреступности прежних лет, нынешняя структура стала более организованной, в результате чего преступные группы часто могут напоминать структурированную компанию со скоординированными операциями и четкими целями (Paganini, 2012). Профессионализация и коммерциализация киберпреступности на постсоветском пространстве может иметь потенциально опасные последствия в будущем, поскольку атаки могут стать более изощренными.

Россия была определена как место происхождения как минимум одной трети самых опасных вредоносных программ в мире (Mwangi, 2014).Это подтвердил Кайл Уилхойт, исследователь кибербезопасности из американской компании Trend Micro, заявивший, что «с точки зрения изощренных типов вредоносных программ Россия лидирует» (Plesser, 2014). Точно так же, по словам российского кибераналитика Виталия Камлюка, «если посмотреть по количеству атак вредоносного ПО, лидерами являются Китай, Латинская Америка и затем Восточная Европа, но по качеству, вероятно, лидирует Россия» (De Carbonnel, 2013). ). Троэльс Ортинг, глава Европейского центра киберпреступности Европола (EC3), еще раз подтвердил распространенность русскоязычных киберпреступлений, заявив, что «85 процентов дел [Европола] приходится на русскоязычные организованные кибергруппы» (Brewster, 2014).

). Троэльс Ортинг, глава Европейского центра киберпреступности Европола (EC3), еще раз подтвердил распространенность русскоязычных киберпреступлений, заявив, что «85 процентов дел [Европола] приходится на русскоязычные организованные кибергруппы» (Brewster, 2014).

Кража, обнаруженная американской компанией Hold Security в августе 2014 года, служит примером недавней противоправной деятельности русскоязычных, имеющей всеобщий эффект. Hold Security сообщила, что российской преступной группировке хакеров удалось собрать конфиденциальные данные примерно с 420 000 веб-сайтов, включая 1,2 миллиарда уникальных наборов паролей и имен пользователей и 500 миллионов адресов электронной почты. Еще более поразительны подробности о самих нападавших: служба безопасности сообщила, что группа располагала штаб-квартирой в небольшом городе на юге центральной части России недалеко от границы с Монголией и Казахстаном и состояла из менее чем дюжины молодых людей в возрасте от двадцати до двадцати лет (Перлрот и Геллес, 2014). Поскольку киберпреступники атаковали практически все веб-сайты, какие только могли, от крупных корпораций до небольших компаний и даже домашних хозяйств, их атаки достигли такого масштаба, что утечка данных была названа «крупнейшей известной коллекцией украденных учетных данных в Интернете» (Perlroth and Gelles, 2014; более подробную информацию см. в Hold Security, 2014).

Поскольку киберпреступники атаковали практически все веб-сайты, какие только могли, от крупных корпораций до небольших компаний и даже домашних хозяйств, их атаки достигли такого масштаба, что утечка данных была названа «крупнейшей известной коллекцией украденных учетных данных в Интернете» (Perlroth and Gelles, 2014; более подробную информацию см. в Hold Security, 2014).

Преобладающее и доминирующее положение в этой сфере занимает русскоязычная киберпреступность. В связи с этим возникает вопрос: какие ключевые факторы позволили киберпреступности на постсоветском пространстве занять такое доминирующее положение на мировом рынке нелегальных товаров и услуг? Целью данной статьи является изучение факторов, которые могли способствовать расширению прав и возможностей и глобальному охвату хакеров, выросших и получивших образование в странах постсоветского пространства.В статье утверждается, что основной причиной является совокупность условий, сложившихся после распада СССР. К основным причинам можно отнести правовые лазейки в Уголовном кодексе Российской Федерации, низкую легальную возможность трудоустройства молодых ИТ-специалистов и низкую стоимость киберуслуг, предоставляемых преступными группировками. Предполагаемые взаимовыгодные отношения между российским правительством и организованными преступными группировками также могут быть фактором; однако в основе аргументации лежит предположение о том, что эта взаимосвязь, прямо пока не доказанная экспертами, могла быть установлена только после того, как криминальные структуры достигли определенного уровня профессионального развития.

Предполагаемые взаимовыгодные отношения между российским правительством и организованными преступными группировками также могут быть фактором; однако в основе аргументации лежит предположение о том, что эта взаимосвязь, прямо пока не доказанная экспертами, могла быть установлена только после того, как криминальные структуры достигли определенного уровня профессионального развития.

Этот аргумент будет представлен в пять шагов. Во-первых, в статье будут даны оценки условий и развития киберпреступности в ближайшую постсоветскую эпоху. Во-вторых, будет рассмотрена недавняя эволюция и текущая практика русскоязычной киберпреступности. В-третьих, в статье будут обсуждаться недостатки юридической практики в Российской Федерации и предполагаемое сотрудничество между Кремлем и киберпреступным миром. Некоторые из приведенных выше аргументов будут дополнительно проиллюстрированы на примере «Российской деловой сети» (РБС).Наконец, данное исследование позволит критически оценить обсуждаемые факторы и их роль в становлении русскоязычной кибермафии на мировом рынке.

При чтении данной статьи читатель должен иметь в виду изменчивый характер темы, что также проецируется при выборе источников информации. Пытаясь работать с самой свежей и актуальной информацией, газета опирается на информацию, полученную из основных средств массовой информации (например, CNN, BBC, The Guardian, The New York Times) или специализированных онлайн-журналов (например,г., Компьютерный мир, Сетевой мир, Wired, ZDNet). Чтобы сбалансировать эти источники и поддержать их надежность, в статье также используются материалы всемирно признанных экспертов и аналитиков по кибербезопасности (например, Дмитрия Альперовича, Джеффри Карра, Макса Гончарова) или отчеты международных компаний, специализирующихся на кибербезопасности или киберпреступности. (например, Trend Micro, Group-IB, Hold Security). В некоторых случаях анализ в значительной степени зависит от одного источника, поскольку соответствующая информация может быть включена в очень небольшое количество публикаций.В таких случаях предпринималась попытка работать с наиболее актуальными и надежными источниками информации, в данном случае с Group-IB. [2]

[2]

Также важно уточнить используемую терминологию, чтобы свести к минимуму возможное неправильное толкование терминов «русские» и «русскоязычные» преступники. Российские эксперты обычно отдают предпочтение «российским» киберпреступлениям как преступлениям, совершаемым исключительно российскими гражданами. Тем не менее, в американских и европейских ресурсах термин «русский» очень часто относится к выходцам из России, а также ко всем гражданам постсоветского пространства, включая хакеров из Украины или республик Прибалтики и Центральной Азии (Group-IB, 2011). ).В этой статье делается попытка провести различие между этими двумя терминами, ссылаясь на «российский» рынок киберпреступлений как на рынок, совершаемый исключительно российскими гражданами; Под «русскоязычными» тогда будут подразумеваться граждане стран постсоветского пространства, которые владеют русским языком и могут использовать его в своей преступной деятельности. Однако временами этот вопрос все же может быть запутанным, поскольку эти два термина сильно перекрываются, а некоторые источники просто не проводят различий между терминами на основе их взаимосвязанности.

Нестабильные социально-политические условия, возникшие после распада Советского Союза, были удобными для начала эффективной и мощной киберпреступной деятельности. Вакуум власти способствовал серьезному отсутствию правоприменения и расследований незаконных киберопераций. Нестабильная экономическая среда и ограниченные возможности легального трудоустройства привели к тому, что высокообразованные и технологически компетентные лица могли начать использовать свои способности для ведения преступной деятельности в киберпространстве.Это первоначальное сочетание факторов непосредственно в постсоветскую эпоху, поддерживаемое давней традицией российской организованной преступности, привело к преобладанию чувства безнаказанности, и, таким образом, тысячи граждан присоединились к онлайн-преступным группам и их криминальной среде в конце 1990-х и начале 2000-х годов. (Альперович, 2009).

До 1994 года киберпреступность в постсоветских республиках в основном основывалась на компьютерном пиратстве. Ключевым поворотным моментом стал взлом компьютеризированных систем Ситибанка русскоязычными хакерами.Владимир Левин, главная фигура, стоящая за атакой, и его группа хакеров смогли перевести денежные суммы в размере от нескольких тысяч до десятков тысяч долларов на свои счета в США, Европе или Индонезии, просто используя украденные идентификаторы пользователей, пароли. и коды ключей. В результате Левин и его сообщники получили доступ к счетам Ситибанка на общую сумму около 10 миллионов долларов через телефонную систему всего за пару недель в 1994 году. В конечном итоге Левин был арестован в Лондоне весной 1995 года (Kabay and Guinen, 2011a).Это был первый случай, когда постсоветская киберпреступность показала свой истинный потенциал.

Ключевым поворотным моментом стал взлом компьютеризированных систем Ситибанка русскоязычными хакерами.Владимир Левин, главная фигура, стоящая за атакой, и его группа хакеров смогли перевести денежные суммы в размере от нескольких тысяч до десятков тысяч долларов на свои счета в США, Европе или Индонезии, просто используя украденные идентификаторы пользователей, пароли. и коды ключей. В результате Левин и его сообщники получили доступ к счетам Ситибанка на общую сумму около 10 миллионов долларов через телефонную систему всего за пару недель в 1994 году. В конечном итоге Левин был арестован в Лондоне весной 1995 года (Kabay and Guinen, 2011a).Это был первый случай, когда постсоветская киберпреступность показала свой истинный потенциал.

В конце 1990-х хакер Роман Вега из Украины, известный под псевдонимом Роман Степаненко или просто Удав, был одним из первых, кто создал устойчивый нелегальный онлайн-бизнес. Vega создала так называемый веб-сайт «Фабрика удавов», который служил расчетным центром для покупки и распространения различных товаров, произведенных киберпреступной деятельностью. Они варьировались от информации о банке и кредитной карте до поддельных паспортов и дорожных чеков.В конце концов Вега был арестован на Кипре в феврале 2003 года, экстрадирован в США и обвинен, среди прочего, в незаконном обороте украденных кредитных карт, отмывании денег и мошенничестве с использованием электронных средств связи (Alperovitch, 2009).

Они варьировались от информации о банке и кредитной карте до поддельных паспортов и дорожных чеков.В конце концов Вега был арестован на Кипре в феврале 2003 года, экстрадирован в США и обвинен, среди прочего, в незаконном обороте украденных кредитных карт, отмывании денег и мошенничестве с использованием электронных средств связи (Alperovitch, 2009).

До своего ареста в 2003 году Роман Вега был замешан в другом хорошо организованном незаконном киберпредприятии под названием «КардерПланет». Эта организация была основана в мае 2001 года и предположительно базировалась в Одессе, Украина. Форум CarderPlanet был местом для покупки и продажи незаконных онлайн-товаров и услуг, а также для обмена хакерскими ноу-хау и предоставления учебных пособий для новичков, которые хотели получить краткое начальное руководство по принципам кибермошенничества.Миша Гленни (2012: 68) описывает опасный характер веб-сайта следующим образом: «[i] не будет преувеличением сказать, что его создатели несут ответственность за появление и укрепление совершенно нового метода участия в крупной преступной деятельности: мошенничества. которые могут быть совершены в огромных масштабах с минимальными ресурсами и минимальным риском». Чтобы продемонстрировать широкомасштабные мировые амбиции его администраторов, форум CarderPlanet также существовал в англоязычной мутации наряду с оригинальной русской версией в течение последних двух лет своего существования.В конечном итоге веб-сайт был распущен его собственными администраторами в августе 2004 г. после того, как некоторые из его ключевых участников, в том числе Роман Вега, были арестованы ранее в том же году (Glenny, 2012; Kabay and Guinen, 2011b).

которые могут быть совершены в огромных масштабах с минимальными ресурсами и минимальным риском». Чтобы продемонстрировать широкомасштабные мировые амбиции его администраторов, форум CarderPlanet также существовал в англоязычной мутации наряду с оригинальной русской версией в течение последних двух лет своего существования.В конечном итоге веб-сайт был распущен его собственными администраторами в августе 2004 г. после того, как некоторые из его ключевых участников, в том числе Роман Вега, были арестованы ранее в том же году (Glenny, 2012; Kabay and Guinen, 2011b).

По словам помощника директора Секретной службы США по расследованиям Майкла Мерритта, «сеть, созданная основателями CarderPlanet, включая Владислава Хорохорина, остается одной из самых изощренных организаций финансовых онлайн-преступников в мире. Эта сеть неоднократно была связана почти с каждым крупным вторжением финансовой информации, о котором сообщалось международному правоохранительному сообществу» (У.С. Министерство юстиции, 2010 г. ). Это заявление ФБР для прессы было опубликовано, когда Владислав Хорохорин, он же BadB, еще один отец-основатель CarderPlanet, был арестован во Франции в 2010 году. Хорохорин продолжал продавать украденные данные кредитных карт даже после закрытия CarderPlanet. Чтобы продвигать свои услуги на своем веб-сайте, таком как badb.biz, Хорохорин также размещал собственные мультфильмы на весьма спорные темы. Например, на одном из них президент России Владимир Путин награждает киберпреступников медалями, заявляя при этом, что благодаря этим хакерам «граждане [США.С.] больше нет денег, чтобы расплатиться с долгами». Затем мультфильм трансформируется в состояние «Ты нужен Кардеру» в сопровождении музыкальной темы «Имперский марш» из серии фильмов «Звездные войны» (Мецгер, 2010). После своего ареста в 2010 году Хорохорин был назван одним из пяти крупнейших мировых киберпреступников из-за его незаконной деятельности в Интернете, включая кражу личных данных и мошенничество с устройствами доступа (Kabay and Guinen, 2011b).

). Это заявление ФБР для прессы было опубликовано, когда Владислав Хорохорин, он же BadB, еще один отец-основатель CarderPlanet, был арестован во Франции в 2010 году. Хорохорин продолжал продавать украденные данные кредитных карт даже после закрытия CarderPlanet. Чтобы продвигать свои услуги на своем веб-сайте, таком как badb.biz, Хорохорин также размещал собственные мультфильмы на весьма спорные темы. Например, на одном из них президент России Владимир Путин награждает киберпреступников медалями, заявляя при этом, что благодаря этим хакерам «граждане [США.С.] больше нет денег, чтобы расплатиться с долгами». Затем мультфильм трансформируется в состояние «Ты нужен Кардеру» в сопровождении музыкальной темы «Имперский марш» из серии фильмов «Звездные войны» (Мецгер, 2010). После своего ареста в 2010 году Хорохорин был назван одним из пяти крупнейших мировых киберпреступников из-за его незаконной деятельности в Интернете, включая кражу личных данных и мошенничество с устройствами доступа (Kabay and Guinen, 2011b).

Еще одним случаем, иллюстрирующим условия и среду, сложившиеся на постсоветском пространстве в конце 1990-х – начале 2000-х, является история Дмитрия Голубова.Голубов участвовал в бизнесе CarderPlanet в качестве одного из ее старших членов и был идентифицирован как хакер Script, ключевая фигура в иерархии всей CarderPlanet (Munns, 2008). По словам Миши Гленни (2012: 65), Script даже организовал Первую всемирную конференцию кардеров в Одессе в 2002 году, чтобы отпраздновать первую годовщину сайта CarderPlanet. Украинская полиция в конце концов арестовала Голубова в Одессе летом 2005 года. Однако менее чем за четыре месяца несколько украинских депутатов убедили местные правоохранительные органы в том, что нет существенных доказательств того, что Голубов на самом деле был Скриптом или что он обладал какими-либо украденными данными.Впоследствии его дело было полностью прекращено, а Голубов был освобожден из тюрьмы. Поворотный момент наступил, когда Голубов публично заявил, что стал жертвой кражи личных данных, и объявил о создании новой политической партии под названием Интернет-партия Украины (Glenny, 2012; Alperovitch 2009). Основная политическая платформа этой партии направлена на борьбу с коррупцией и преступностью в Интернете. [1] Дело Голубова — один из первых случаев предполагаемых связей киберпреступного мира с государственными органами в регионе.

Основная политическая платформа этой партии направлена на борьбу с коррупцией и преступностью в Интернете. [1] Дело Голубова — один из первых случаев предполагаемых связей киберпреступного мира с государственными органами в регионе.

Таким образом, вышеупомянутые дела конца 1990-х и начала 2000-х годов обозначили начальные тенденции эволюции постсоветской киберпреступности, получившие дальнейшее развитие в последующие годы. После первых лет относительного вакуума власти нелегальная онлайн-деятельность на постсоветском пространстве стала реальной угрозой, которая привлекла больше внимания со стороны международных силовых структур, как это видно в случаях с CarderPlanet или Boa Factory. Страх международного возмездия вынудил ряд «случайных» хакеров уйти из нелегального бизнеса и привел к тому, что постсоветская киберпреступность постепенно становилась все более профессиональной, коммерциализированной и подпольной.

ПОСЛЕДНИЕ СОБЫТИЯ И ТЕКУЩАЯ СИТУАЦИЯ Вторая половина 2000-х ознаменовалась переходом русскоязычной киберпреступности на действующую модель. Ключевой тенденцией этого периода была консолидация онлайн-рынка за счет создания нескольких крупных киберпреступных организаций, способных к последовательным операциям. Эта трансформация иллюстрирует переход от прежних дезинтегрированных рыночных структур с незаконной кибердеятельностью к формированию эффективных организаций с централизованно управляемыми структурами.Кроме того, недавно созданные группы часто объединяются для обмена данными или предоставления ботнетов для увеличения своей прибыли на взаимовыгодной основе (Group-IB, 2011).

Ключевой тенденцией этого периода была консолидация онлайн-рынка за счет создания нескольких крупных киберпреступных организаций, способных к последовательным операциям. Эта трансформация иллюстрирует переход от прежних дезинтегрированных рыночных структур с незаконной кибердеятельностью к формированию эффективных организаций с централизованно управляемыми структурами.Кроме того, недавно созданные группы часто объединяются для обмена данными или предоставления ботнетов для увеличения своей прибыли на взаимовыгодной основе (Group-IB, 2011).

Этот важный сдвиг в организационной структуре сопровождался двумя дополнительными тенденциями в эволюции русскоязычной киберпреступности. Во-первых, в киберпреступный бизнес проникли группы традиционной организованной преступности с намерением захватить контроль над процессом противоправной деятельности в киберпространстве.Выделяя необходимые ресурсы из более традиционных сфер интересов организованной преступности в пользу киберпреступности, эти организации могут значительно увеличить количество атак на финансовые учреждения. Во-вторых, отток средств в киберпреступность привел к тому, что на рынок проникли технически необразованные лица, специфические интересы которых связаны с капиталовложениями. Сочетание этих факторов привело к относительной стабилизации рынка и буму внутреннего рынка киберпреступности, что нашло отражение в расширении сотрудничества между различными преступными организациями (Group-IB, 2011).

Во-вторых, отток средств в киберпреступность привел к тому, что на рынок проникли технически необразованные лица, специфические интересы которых связаны с капиталовложениями. Сочетание этих факторов привело к относительной стабилизации рынка и буму внутреннего рынка киберпреступности, что нашло отражение в расширении сотрудничества между различными преступными организациями (Group-IB, 2011).

Профессионализация и стабилизация киберпреступных групп в России и других постсоветских республиках привели к расширению возможностей преступников и позволили таким группам более глубоко сосредоточиться на операциях в более широком масштабе и масштабах, увеличивая при этом свою прибыль. Это отражается в доле различных видов киберпреступной деятельности на рынке. По данным за второе полугодие 2013 г. и первое полугодие 2014 г. мошенничество с онлайн-банкингом значительно сократилось с 942 млн долларов в 2011 году (когда он считался самым успешным сектором российского нелегального киберрынка) до 425 млн долларов. .С другой стороны, мошенничество со спамом в последние годы сохраняет свои стабильные позиции с доходом в размере 841 млн долларов США за тот же период в 2013 и 2014 годах (Group-IB, 2014). Кроме того, другие незаконные действия, такие как мошенничество с кредитными картами, интернет-рынок или так называемые киберпреступления против киберпреступных служб, а также распределенные атаки типа «отказ в обслуживании» (DDoS), являются другими популярными и высокодоходными способами заработка для русскоязычных преступников в киберпространство.

.С другой стороны, мошенничество со спамом в последние годы сохраняет свои стабильные позиции с доходом в размере 841 млн долларов США за тот же период в 2013 и 2014 годах (Group-IB, 2014). Кроме того, другие незаконные действия, такие как мошенничество с кредитными картами, интернет-рынок или так называемые киберпреступления против киберпреступных служб, а также распределенные атаки типа «отказ в обслуживании» (DDoS), являются другими популярными и высокодоходными способами заработка для русскоязычных преступников в киберпространство.

Помимо упомянутой выше традиционной противоправной деятельности, кибербанды стремятся не отставать от прогрессивных тенденций и исследовать новые способы заработка в киберпространстве.В последнее время отмечается рост популярности криптовалют среди русскоязычных хакеров (Group-IB, 2013). Киберпреступники используют цифровую валюту двумя возможными способами. Во-первых, криптовалюты стали популярной новой целью для киберкраж. Во-вторых, этот новый вид альтернативной валюты получил широкую популярность среди самих хакеров, так как они часто используют ее для онлайн-транзакций и платежей в магазинах теневого Интернета (Group-IB, 2014). Подводя итог, можно сказать, что коммерциализация и профессионализация киберпреступности еще больше усиливает ее крайне опасный характер, который характеризуется ее адаптивностью и новаторством.

Подводя итог, можно сказать, что коммерциализация и профессионализация киберпреступности еще больше усиливает ее крайне опасный характер, который характеризуется ее адаптивностью и новаторством.

Еще одним аргументом в пользу доминирующего положения русскоязычной киберпреступности могут стать относительно недорогие цены на услуги, рекламируемые в сети. С ростом числа веб-сайтов, предлагающих хакерские услуги и продукты, конкуренция выросла, что, в свою очередь, привело к снижению цен. Цены варьируются в зависимости от типа услуги и фактического рыночного спроса и предложения; например, взлом учетной записи Facebook стоил 200 долларов в 2011 году, тогда как три года спустя клиент потратит половину суммы.Общий спам стоил 13 долларов за 10 000 сообщений в 2011 году, тогда как в 2014 году за ту же услугу было достаточно 5 долларов. Точно так же хостинг VPN-сервера в среднем стоил 22 доллара в 2011 году, но в 2014 году такую услугу можно было купить всего за 15 долларов (Гончаров, 2014: 16–18). Эти услуги и продукты легко доступны на различных форумах, созданных с целью купить или продать хакерские товары. Макс Гончаров (2012), эксперт Trend Micro, даже составил список из десяти самых популярных форумов, используемых для этих незаконных целей, включая античат.ru, xeka.ru и carding-cc.com в тройке лидеров. Гончаров (2014) также объясняет сложный характер форумов, поскольку в последние годы количество русскоязычных подпольных порталов и форумов выросло. Время от времени их приходится удалять; однако самые популярные из них просто меняют свои доменные имена и хост-провайдеров, сохраняя при этом своих преданных клиентов. Гончаров также считает, что на самых посещаемых форумах может быть до 20 000 лояльных участников.

Эти услуги и продукты легко доступны на различных форумах, созданных с целью купить или продать хакерские товары. Макс Гончаров (2012), эксперт Trend Micro, даже составил список из десяти самых популярных форумов, используемых для этих незаконных целей, включая античат.ru, xeka.ru и carding-cc.com в тройке лидеров. Гончаров (2014) также объясняет сложный характер форумов, поскольку в последние годы количество русскоязычных подпольных порталов и форумов выросло. Время от времени их приходится удалять; однако самые популярные из них просто меняют свои доменные имена и хост-провайдеров, сохраняя при этом своих преданных клиентов. Гончаров также считает, что на самых посещаемых форумах может быть до 20 000 лояльных участников.

Из вышеперечисленных условий и событий становится очевидным, что русскоязычная киберпреступность в последнее время претерпела динамичную трансформацию от более количественной модели, основанной на хаотической структуре, к модели, отражающей ее более широкую стабилизацию и профессионализацию. Это развитие еще больше способствует укреплению позиций русскоязычной киберпреступности на мировом рынке.

Это развитие еще больше способствует укреплению позиций русскоязычной киберпреступности на мировом рынке.

Более того, похоже, что давняя традиция советских времен в отношении высокоталантливых и технически образованных людей, столь необходимых для киберпреступного бизнеса, будет продолжена еще дальше в обозримом будущем. Сохраняющаяся тенденция акцентирования внимания на техническом образовании в странах постсоветского пространства сохраняется и сегодня.Неудивительно, что за последние 10 лет российские команды шесть раз побеждали в престижном международном студенческом соревновании по программированию ACM (ACM-ICPC). ACM-ICPC — это старейшее и самое престижное соревнование по программированию в мире, в котором ежегодно участвуют команды из трех студентов из более чем 2300 университетов из 91 страны, которые соревнуются в широком диапазоне навыков хакерства и программирования. Более того, россияне подтвердили свое доминирующее положение на этапе соревнований 2014 года, проходившем в Екатеринбурге, когда три команды из вузов Санкт-Петербурга приехали в Россию. Санкт-Петербург и Москва заняли 1, 2 и 9 места. Однако другие русскоязычные хакеры из-за пределов Российской Федерации не сильно отстают, поскольку белорусы и украинцы также, как правило, входят в число лучших финалистов. [2]

Можно предположить, что эта талантливая и образованная молодежь находит свое место в глобальных ИТ-корпорациях, зачастую имеющих филиалы в крупных городах региона. В этом контексте можно выделить две проблемы. Во-первых, контраргумент можно привести с помощью простого рыночного расчета, поскольку предложение хорошо образованных людей может значительно превышать спрос ИТ-компаний.Во-вторых, большим недостатком является то, что по сравнению с их западными коллегами русскоязычным киберэкспертам очень мало платят за их знания и навыки. Если принять во внимание высокую стоимость жизни в таких городах, как Москва или Санкт-Петербург, вряд ли можно задаться вопросом, почему такие молодые люди отворачиваются от правовых норм и попадают в ряды киберпреступников. Таким образом, представляется, что человеческий потенциал нынешнего поколения высоко технически образованных людей обеспечивает продолжение тенденции киберпреступности в будущем.

Таким образом, представляется, что человеческий потенциал нынешнего поколения высоко технически образованных людей обеспечивает продолжение тенденции киберпреступности в будущем.

Последний аргумент, который в целом поддерживает идею об успешности русскоязычной киберпреступности на мировом рынке, связан со слабым правоприменением и предполагаемой политической поддержкой организованной преступности. Отсутствие эффективных законов о киберпреступности на постсоветском пространстве стало существенным недостатком, поскольку первые корни нелегального бизнеса стали очевидны еще в 1990-е годы. Слабость правоприменения в России имеет различные элементы, которые могут быть устранены для поддержки борьбы с киберпреступностью.

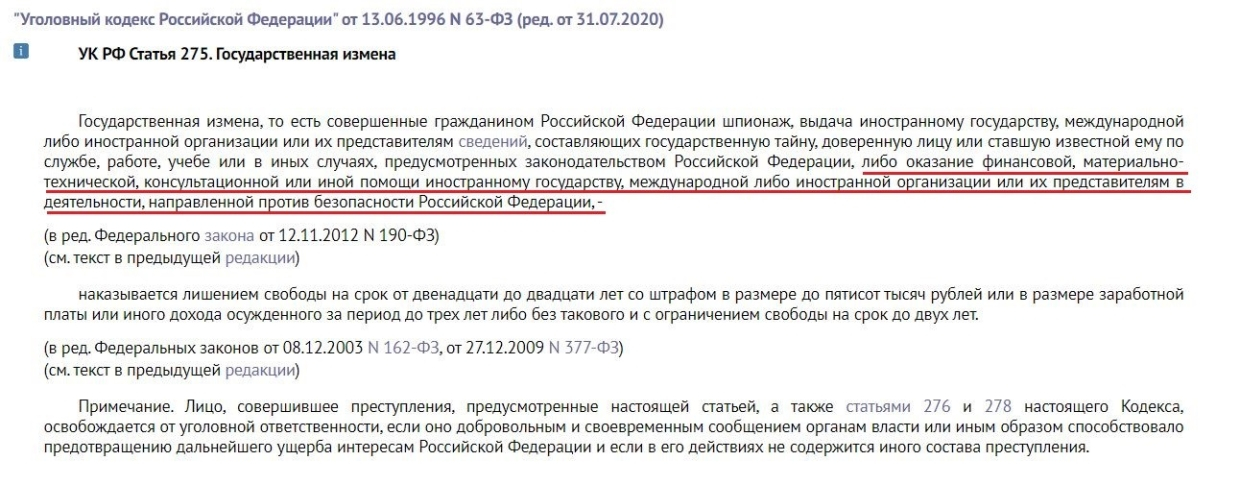

Наказания за преступления, совершенные с использованием компьютерных технологий, как они определены в статьях 272, 273 и 274 главы 28 УК РФ, в целом считаются слабыми (Альперович, 2009; Паганини, 2012; Group-IB, 2013). Например, пункт I статьи 273 «Создание, использование и распространение вредоносных программ для ЭВМ » гласит:

Например, пункт I статьи 273 «Создание, использование и распространение вредоносных программ для ЭВМ » гласит:

[с]создание, распространение или использование программ для ЭВМ или иной информации для ЭВМ, заведомо предназначенных для несанкционированного уничтожения, блокирования, модификации или копирования информации для ЭВМ либо для балансировки средств защиты информации для ЭВМ, — наказывается ограничением свободы на срок до четырех лет, либо принудительными работами на срок до четырех лет, либо лишением свободы на тот же срок со штрафом в размере до двухсот тысяч рублей, либо в размере заработной платы /зарплата или любой другой доход осужденного за период до 18 месяцев (WIPO, 2014).

Аналогично, пункт III статьи 272 о неправомерном доступе к компьютерной информации гласит, что наказание за такое преступное деяние, совершенное группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, наказывается штрафом в размере до пятисот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до трех лет с лишением права занимать определенные должности или занимать заниматься определенной деятельностью на срок до трех лет, либо с ограничением свободы на срок до четырех лет, либо с обязательными работами на срок до пяти лет, либо с лишением свободы на тот же срок (ст. ВОИС, 2014 г.).

ВОИС, 2014 г.).

Group-IB (2013: 64–66) предоставила читателям своего отчета об угрозах в русскоязычных странах за 2012 год и первое полугодие 2013 года краткий список примеров киберпреступников, сравнивающих свои приговоры за совершенные противоправные действия. в России, США, Великобритании и Китае. Этот краткий обзор показывает, что обычное наказание в России, по сравнению с другими странами, довольно умеренное и обычно составляет короткие сроки лишения свободы или небольшие штрафы. Таким образом, киберпреступникам, похоже, не стоит опасаться серьезного наказания.В последние годы наблюдается более активное принятие законодательных поправок с некоторыми положительными тенденциями в отношении ужесточения наказаний и отягчающих обстоятельств в Уголовном кодексе России за киберпреступления. Однако критики утверждают, что поправки к главе 28 были внесены без достаточного количества консультаций с опытными правоохранительными органами, что создает потенциально спорные вопросы в Уголовном кодексе. Кроме того, язык и формулировка действующих законов о кибербезопасности недостаточно ясны, поскольку различные термины, такие как «компьютерная информация», зачастую не отражают в полной мере их сущность (Group-IB, 2011).

Кроме того, язык и формулировка действующих законов о кибербезопасности недостаточно ясны, поскольку различные термины, такие как «компьютерная информация», зачастую не отражают в полной мере их сущность (Group-IB, 2011).

Другие страны также подчеркивают отсутствие подготовки российских правоохранительных органов по ключевым вопросам кибербезопасности (Paganini, 2012). Правоприменение могло бы быть значительно улучшено, если бы были организованы обучающие программы на федеральном и региональном уровнях. Программы должны предусматривать обучение всех ведомств, участвующих в процессе преследования киберпреступников, начиная от судебного и прокурорского секторов и заканчивая расследованием противоправных действий. Эта подготовка будет способствовать не только укреплению внутренних правоохранительных органов, но и постепенному развитию международного сотрудничества.

Безграничный характер киберпространства требует, чтобы вовлеченные страны, в которых совершается незаконная кибердеятельность, совместно принимали необходимые законодательные меры на международном уровне. Поэтому очевидна необходимость расширения международного сотрудничества по проблеме преступности в киберпространстве. В этом свете Москва могла бы, например, пересмотреть вопрос о подписании Будапештской конвенции о киберпреступности под эгидой Совета Европы или способствовать разработке нового документа, который заложил бы основу для координации международного преследования киберпреступников.Недавно Россия выразила общую заинтересованность в расширении сотрудничества с международными правоохранительными органами. Однако, как указывает Троэльс Ортинг из Европола, этот прогресс, вероятно, будет значительно затруднен или даже приостановлен нынешним развитием украинского кризиса на международной арене и последующими санкциями, введенными ЕС. и США против России (Brewster, 2014).

Поэтому очевидна необходимость расширения международного сотрудничества по проблеме преступности в киберпространстве. В этом свете Москва могла бы, например, пересмотреть вопрос о подписании Будапештской конвенции о киберпреступности под эгидой Совета Европы или способствовать разработке нового документа, который заложил бы основу для координации международного преследования киберпреступников.Недавно Россия выразила общую заинтересованность в расширении сотрудничества с международными правоохранительными органами. Однако, как указывает Троэльс Ортинг из Европола, этот прогресс, вероятно, будет значительно затруднен или даже приостановлен нынешним развитием украинского кризиса на международной арене и последующими санкциями, введенными ЕС. и США против России (Brewster, 2014).

Несмотря на принятие Государственной Думой РФ за последние годы положительных наработок в виде поправок в главу 28 о киберпреступлениях Уголовного кодекса Российской Федерации, правоприменение и сила наказаний по-прежнему требует совершенствования в целях удовлетворения стандартами других развитых стран. Надлежащему применению закона также серьезно препятствует очевидная недостаточная подготовка задействованных правоохранительных органов и отсутствие международного сотрудничества между российскими властями и международными органами, отвечающими за расследование киберпреступлений. Эти условия и пробелы в правовой базе предоставляют киберпреступникам достаточное пространство для маневра в их незаконной деятельности.

Надлежащему применению закона также серьезно препятствует очевидная недостаточная подготовка задействованных правоохранительных органов и отсутствие международного сотрудничества между российскими властями и международными органами, отвечающими за расследование киберпреступлений. Эти условия и пробелы в правовой базе предоставляют киберпреступникам достаточное пространство для маневра в их незаконной деятельности.

Аргумент слабого правоприменения тесно связан с предполагаемыми взаимовыгодными отношениями между политической элитой и русскоязычным киберпреступным миром.Кайл Уилхойт из Trend Micro утверждает, что «хакеров по-настоящему преследуют только тогда, когда они атакуют цели внутри России» (Plesser, 2014). Пока незаконная деятельность хакеров нацелена на цели за границей, власти позволяют им заниматься своими делами и, возможно, использовать их услуги в своих интересах взамен. Джеффри Карр (2012: 123 и 130) утверждает, что российское правительство проникло в структуры организованной преступности в некоторых регионах, предоставляя защиту в обмен на услуги. Они могут варьироваться от зарабатывания денег до продвижения государственных интересов.Он также утверждает, что, хотя отношения между правительством и киберпреступностью недостаточно задокументированы, это просто продолжение хорошо известной связи между политическим истеблишментом и организованной преступностью, перенесенной в область киберпространства.

Они могут варьироваться от зарабатывания денег до продвижения государственных интересов.Он также утверждает, что, хотя отношения между правительством и киберпреступностью недостаточно задокументированы, это просто продолжение хорошо известной связи между политическим истеблишментом и организованной преступностью, перенесенной в область киберпространства.

Предыдущие инциденты подтвердили потенциальные признаки предполагаемого сотрудничества. Например, парламентские выборы в России в 2011 г. и президентские выборы в 2012 г. показали, что в последнее время все большую популярность приобретают политически мотивированные DDoS-атаки, блокирующие блоги или медиа-сайты политических оппонентов (Essers, 2012).Что еще более важно, часто упоминается кибератака на Грузию во время российской военной кампании в августе 2008 года. Хотя прямых доказательств не может быть предоставлено, сочетание факторов предполагает наличие связи между правительством и киберпреступным миром. Согласно отчету Отдела кибербезопасности США (2008 г. ), атака координировалась и поддерживалась российскими преступными организациями, поскольку различные веб-серверы и адреса, а также ботнеты, использованные в атаке, ранее использовались преступными группировками.Более того, организаторы киберкампании прекрасно знали о военной атаке Кремля и сроках проведения операции на земле. Это может свидетельствовать о том, что злоумышленники извлекли выгоду из тесного сотрудничества с государственными органами (U.S.-CCU, 2008; Rutherford, 2009). [3] Поэтому для подтверждения этого аргумента необходимо дальнейшее общее расследование предполагаемых отношений между правительством и незаконными кибергруппами.

), атака координировалась и поддерживалась российскими преступными организациями, поскольку различные веб-серверы и адреса, а также ботнеты, использованные в атаке, ранее использовались преступными группировками.Более того, организаторы киберкампании прекрасно знали о военной атаке Кремля и сроках проведения операции на земле. Это может свидетельствовать о том, что злоумышленники извлекли выгоду из тесного сотрудничества с государственными органами (U.S.-CCU, 2008; Rutherford, 2009). [3] Поэтому для подтверждения этого аргумента необходимо дальнейшее общее расследование предполагаемых отношений между правительством и незаконными кибергруппами.

Чтобы проиллюстрировать некоторые из последних событий на практике, случай с Российской деловой сетью (РДС), «самой плохой из плохих» (The Economist, 2007), может служить ярким примером преступной киберорганизации, действующей в время рыночной трансформации.Корни РБН можно проследить до второй половины 1990-х годов. Как утверждает Роланд Хейкерё (2010), в 2002 году его структуры превратились в более централизованно организованную группу, а также увеличили и расширили портфолио преступной деятельности. Вскоре после этого РБН начал укреплять свой криминальный авторитет, как, например, когда его обвинили в нападении на Министерство обороны США и Министерство финансов России в 2003 г. Хейкерё (2010) считает, что, когда РБН достиг пика За период своей деятельности с 2006 по 2007 год она была причастна почти к 60 процентам всех киберпреступлений.

Как утверждает Роланд Хейкерё (2010), в 2002 году его структуры превратились в более централизованно организованную группу, а также увеличили и расширили портфолио преступной деятельности. Вскоре после этого РБН начал укреплять свой криминальный авторитет, как, например, когда его обвинили в нападении на Министерство обороны США и Министерство финансов России в 2003 г. Хейкерё (2010) считает, что, когда РБН достиг пика За период своей деятельности с 2006 по 2007 год она была причастна почти к 60 процентам всех киберпреступлений.

В качестве поставщика услуг по борьбе с киберпреступностью RBN был посредником для всего спектра злонамеренных действий в киберпространстве, начиная от размещения вредоносного ПО, рассылки спама и фишинга до порнографии и азартных игр (Bizeul, 2007). Однако прибыль от услуг RBN сильно различалась; например, один мошеннический бизнес под названием Rock Phish нечестным путем получил огромное количество личных финансовых данных пользователей Интернета в 2006 году, заработав до 150 миллионов долларов прибыли. Случай с Rock Phish также иллюстрирует, что RBN был стабильным и живым преступным организмом.После совершения мошенничества с Rock Phish Национальный банк Австралии принял необходимые меры против преступной группировки через Австралийскую антифишинговую группу. RBN быстро отреагировал, заблокировав домашнюю страницу банка на три дня (The Economist, 2007).

Случай с Rock Phish также иллюстрирует, что RBN был стабильным и живым преступным организмом.После совершения мошенничества с Rock Phish Национальный банк Австралии принял необходимые меры против преступной группировки через Австралийскую антифишинговую группу. RBN быстро отреагировал, заблокировав домашнюю страницу банка на три дня (The Economist, 2007).

Тем не менее, хорошо организованная и эффективная структура РБН могла быть не единственной причиной его успеха. Как утверждали разные ресурсы, истеблишмент РБН был тесно связан с российской политической элитой, что могло обеспечить определенный уровень защиты.Например, Дэвид Бизол (2007) заявил, что хакер по имени Флайман, предположительно ключевая фигура в руководстве RBN, имел сильную политическую защиту, поскольку он был широко известен своей незаконной деятельностью, которую он преследовал, избегая при этом серьезных приговоров. Джеффри Карр (2012: 125) идет еще дальше, рассказывая в своей книге следующую историю. После того, как РБН привлек достаточно внимания со стороны СМИ, сотрудники ФБР прибыли в Россию, чтобы обратиться за помощью к своим коллегам из Федеральной службы безопасности (ФСБ) России для обсуждения возможных мер противодействия киберпреступной группировке. По словам Карра, сотрудники ФСБ покинули встречу на полчаса и по возвращении заверили сотрудников ФБР, что, должно быть, произошло недоразумение, поскольку в Рунете [4] не было ни одного из доменов, упомянутых ФБР. Как только ФБР провело немедленное расследование, оно обнаружило, что общедоступные домены, которые они связали с RBN, были перемещены на новые IP-адреса.

По словам Карра, сотрудники ФСБ покинули встречу на полчаса и по возвращении заверили сотрудников ФБР, что, должно быть, произошло недоразумение, поскольку в Рунете [4] не было ни одного из доменов, упомянутых ФБР. Как только ФБР провело немедленное расследование, оно обнаружило, что общедоступные домены, которые они связали с RBN, были перемещены на новые IP-адреса.