Понятие информационной системы. Структура информационной системы. Свойства информационных систем. Функции информационной системы

Информационная система — это взаимосвязанная совокупность информационных, технических, программных, математических, организационных, правовых, эргономических, лингвистических, технологических и других средств, а также персонала, предназначенная для сбора, обработки, хранения и выдачи экономической информации и принятия управленческих решений.

Информационная система предназначена для удовлетворения конкретных информационных потребностей в рамках определенной предметной области, при этом результатом функционирования информационных систем является информационная продукция — документы, информационные массивы, базы данных и информационные услуги.

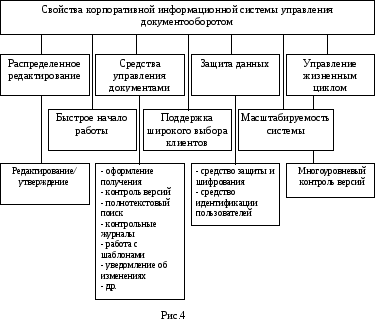

Структуру информационных систем составляет совокупность отдельных ее частей, называемых подсистемами.

Функциональные подсистемы реализуют и поддерживают модели, методы и алгоритмы получения управляющей информации. Состав функциональных подсистем весьма разнообразен и зависит от предметной области использования информационной системы, специфики хозяйственной деятельности объекта, управления.

В состав обеспечивающих подсистем обычно входят:

информационное обеспечение — методы и средства построения информационной базы системы, включающее системы классификации и кодирования информации, унифицированные системы документов, схемы информационных потоков, принципы и методы создания баз данных;

техническое обеспечение — комплекс технических средств, задействованных в технологическом процессе преобразования информации в системе. В первую очередь это вычислительные машины, периферийное оборудование, аппаратура и каналы передачи данных;

программное обеспечение включает в себя совокупность программ регулярного применения, необходимых для решения функциональных задач, и программ, позволяющих наиболее эффективно использовать вычислительную технику, обеспечивая пользователям наибольшие удобства в работе;

математическое обеспечение — совокупность математических методов, моделей и алгоритмов обработки информации, используемых в системе;

лингвистическое обеспечение — совокупность языковых средств, используемых в системе с целью повышения качества ее разработки и облегчения общения человека с машиной.

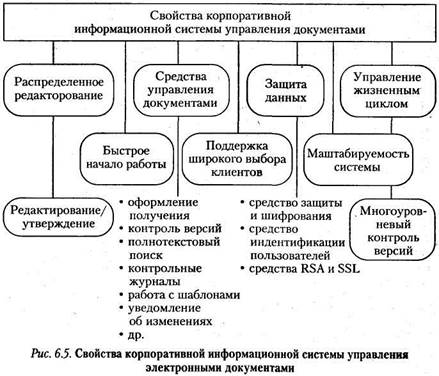

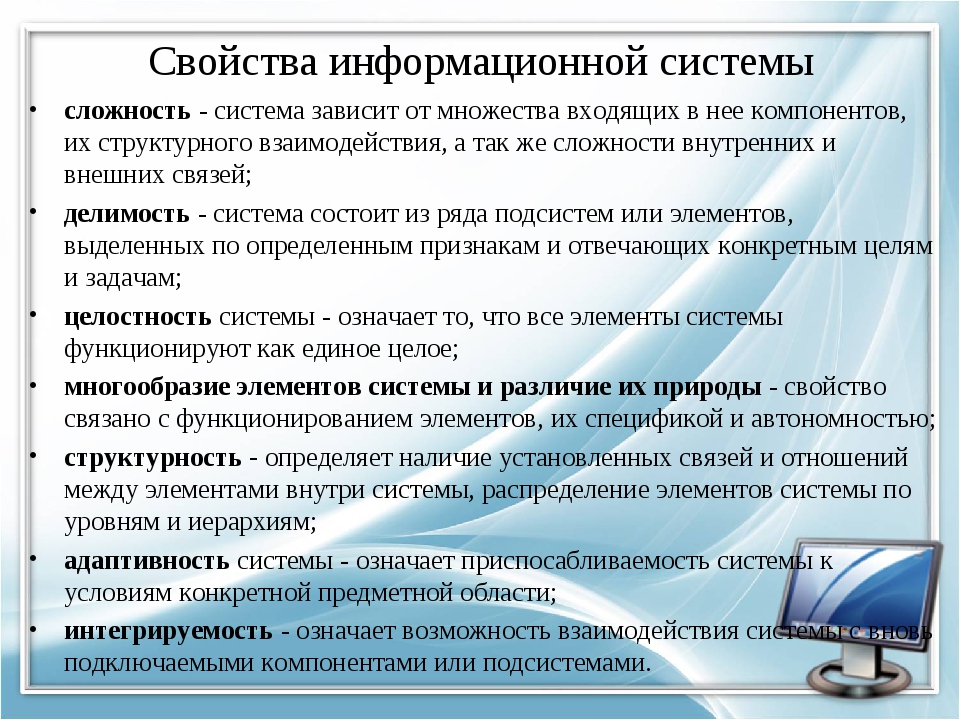

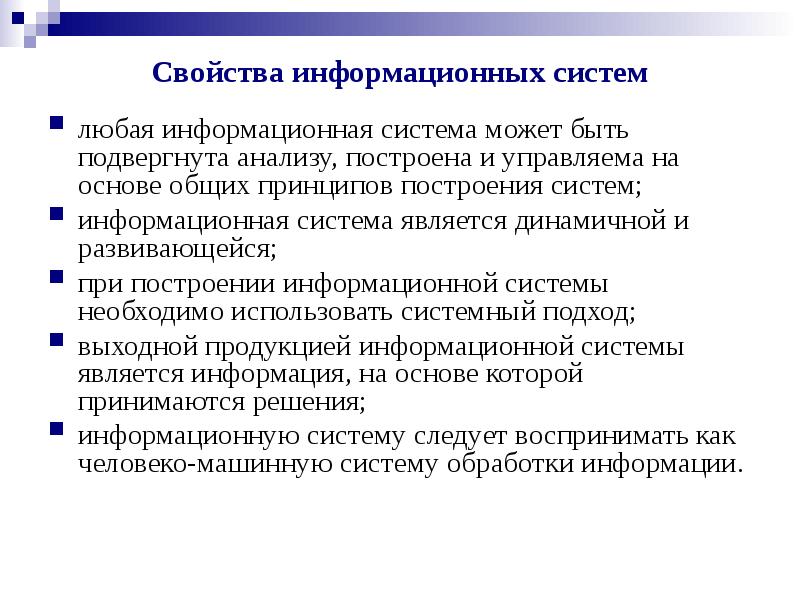

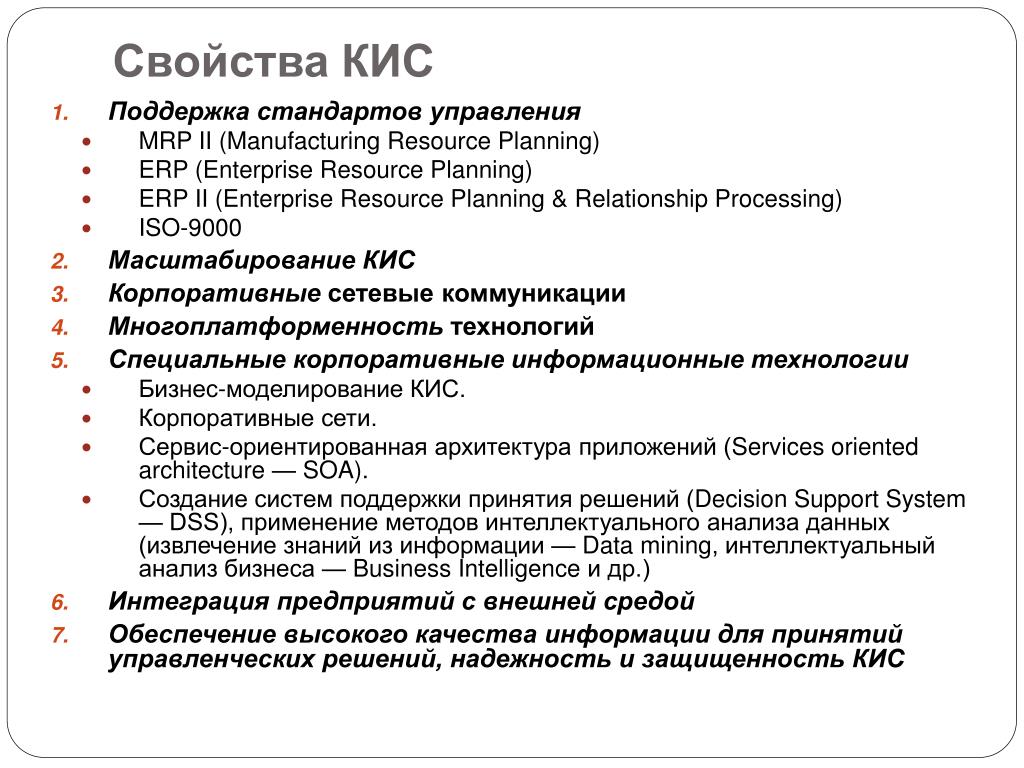

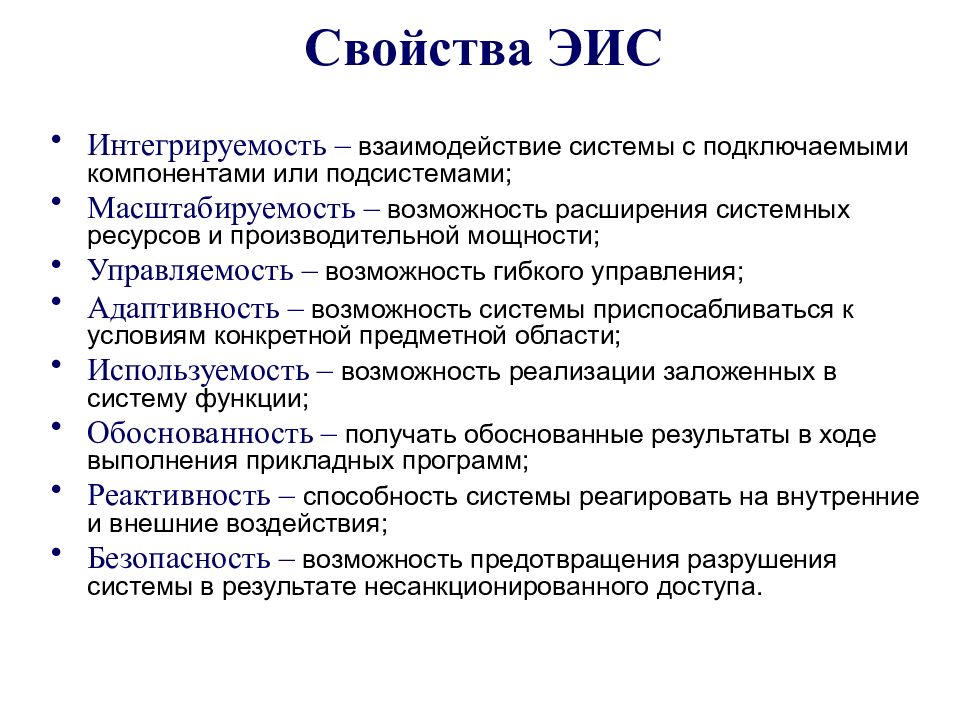

Свойства информационных систем:

любая ИС может быть подвергнута анализу, построена и управляема на основе общих принципов построения сложных систем;

при построении ИС необходимо использовать системный подход;

ИС следует воспринимать как систему обработки информации, состоящую из компьютерных и телекоммуникационных устройств, реализованную на базе современных технологий;

выходной продукцией ИС является информация, на основе которой принимаются решения или производятся автоматическое выполнение рутинных операций;

участие человека зависит от сложности системы, типов и наборов данных, степени формализации решаемых задач.

Основными функциями информационной системы являются сбор, передача, хранение информации и такие операции обработки, как ввод, выборка, корректировка и выдача информации. Для операций преобразования входной информации в выходную, которые не обеспечиваются названными выше функциями, необходимо создание прикладных программ.

Для операций преобразования входной информации в выходную, которые не обеспечиваются названными выше функциями, необходимо создание прикладных программ.

Все функции любой информационной системы можно разбить на следующие классы:

Функции редактировании данных. Под функцией редактирования данных мы понимаем, с одной стороны, целый комплекс операций, изменяющих содержимое информационной базы, с другой стороны, возможность информационной системы принимать команды и сигналы на редактирование данных со стороны пользователя через различные датчики или по телекоммуникационным каналам. В зависимости от характера информационной системы операции редактирования данных могут иметь свою особенность. Например, может отсутствовать операция удаления данных, вместо этого данным может присваиваться различный статус (статус «удалена» делает информацию невидимой при обычном просмотре, но позволяет в случае необходимости извлечь удаленную информацию).

Функции безопасности. Существуют три составляющие функции безопасности:

защита доступности данных;

защита целостности данных;

- защита конфиденциальности информации.

Из этого перечня следует, что функции безопасности должны присутствовать в любой информационной системе.

Расчетные функции. Функции данного типа заключаются в обработке информации, которая находится в системе по определенным алгоритмам. Типичным примером расчетных задач ИС является статистическая обработка данных, находящихся в информационном хранилище. Широко применяющейся разновидностью информационных систем с расчетными функциями являются системы автоматического проектирования.

Технологические функции. Данные функции заключаются в автоматизации всего технологического цикла или отдельных его компонентов. Типичным примером системы с технологическими функциями являются ИС по автоматизации документооборота.

Аналитические функции. Эти функции заключаются в проведении операций над данными, результатом которых является прогностическая информация, т. е. некоторое суждение о состоянии объекта в будущем.

3.2.2. Угрозы, которым должна противостоять среда / КонсультантПлюс

3.2.2. Угрозы, которым должна противостоять среда

В настоящем ПЗ определены следующие угрозы, которым должна противостоять среда функционирования ОО.

Угроза среды-1

1. Аннотация угрозы — отключение или блокирование САВЗ нарушителями.

2. Источники угрозы — внутренний нарушитель, внешний нарушитель.

3. Способ реализации угрозы — несанкционированный доступ к САВЗ с использованием штатных и нештатных средств.

4. Используемые уязвимости — недостатки процедур разграничения полномочий в ИС, уязвимости технических, программных и программно-технических средств ИС, которые взаимодействуют с САВЗ и могут влиять на функционирование САВЗ, недостатки механизмов управления доступом, защиты сеансов, физической защиты оборудования в ИС.

5. Вид информационных ресурсов, потенциально подверженных угрозе — данные функций безопасности объекта оценки (ФБО).

6. Нарушаемые свойства безопасности информационных ресурсов — целостность, доступность.

7. Возможные последствия реализации угрозы — неэффективность работы САВЗ.

Угроза среды-2

1. Аннотация угрозы — несанкционированное изменение конфигурации САВЗ.

2. Источник угрозы — внутренний нарушитель, внешний нарушитель.

3. Способ реализации угрозы — несанкционированный доступ к конфигурационной информации (настройкам) САВЗ.

4. Используемая уязвимость — недостатки процедур разграничения полномочий в ИС, уязвимости технических, программных и программно-технических средств ИС, которые взаимодействуют с САВЗ и могут влиять на функционирование САВЗ, недостатки механизмов управления доступом, защиты сеансов, физической защиты оборудования в ИС.

5. Вид информационных ресурсов, потенциально подверженные угрозе — настройки программного обеспечения САВЗ.

6. Нарушаемые характеристики безопасности информационных ресурсов — целостность.

7. Возможные последствия реализации угрозы — нарушение режимов функционирования САВЗ, необнаружение внедрения в ИС КВ.

Возможные последствия реализации угрозы — нарушение режимов функционирования САВЗ, необнаружение внедрения в ИС КВ.

Угроза среды-3

1. Аннотация угрозы — несанкционированное внесения изменений в логику функционирования САВЗ через механизм обновления БД ПКВ.

2. Источник угрозы — внутренний нарушитель, внешний нарушитель.

3. Способ реализации угрозы — осуществление несанкционированных действий с использованием штатных средств, предоставляемых ИС, а также специализированных инструментальных средств.

4. Используемая уязвимость — недостатки механизмов обеспечения доверенного канала получения обновлений БД ПКВ.

5. Вид информационных ресурсов, потенциально подверженных угрозе — программное обеспечение и БД ПКВ САВЗ.

6. Нарушаемые свойства безопасности информационных ресурсов — целостность, доступность.

7. Возможные последствия реализации угрозы — нарушение режимов функционирования САВЗ, необнаружение внедрения в ИС КВ.

Открыть полный текст документа

Витамин С (аскорбиновая кислота) выполняет в организме множество важных функций: участвует в окислительно-восстановительных процессах в тканях, повышает эластичность и прочность кровеносных сосудов, защищает организм от инфекций, блокирует токсичные вещества в крови, влияет на процессы заживления тканей организма, поврежденных в результате травм или болезней. Даже при нормальном состоянии здоровья в различные дни содержание витамина С значительно варьируется. Присутствие бактерий в организме, инфекционные заболевания, воспалительные и многие другие процессы снижают количество витамина С. Следует учитывать, что организм не накапливает витамин С, поэтому его надо принимать регулярно. Но, тем не менее, следует избегать передозировки витамина. Хотя аскорбиновая кислота нетоксична и ее избыток выводится из организма, все же потребление ее в слишком больших количествах может вызвать аллергическую реакцию. При гиповитаминозе С отмечаются нарушения общего состояния организма (снижение работоспособности, быстрая утомляемость, слабость, раздражительность), склонность к кровоточивости десен, железодефицитная анемия. Витамином С богаты: шиповник сухой и свежий, перец сладкий красный и зеленый, петрушка, укроп, капуста цветная и белокочанная, щавель, шпинат, брюква, лук зеленый, горошек зеленый, помидоры, редис, картофель молодой, салат, капуста квашеная, кабачки, печень, апельсины, клубника, лимоны, смородина, рябина, дыня, мандарины, крыжовник, морошка, кизил, малина, вишня, айва, брусника, черешня, клюква. | Витамин А (ретинол) оказывает многостороннее действие на организм человека. Он необходим для роста, развития и обновления (регенерации) тканей, поддержания активности иммунной зашиты, предохранения от поражений кожи и слизистых оболочек, для обеспечения зрения. От витамина А зависит защитная способность организма, его покровных тканей — кожи, слизистых оболочек. Поэтому нередко этот витамин называют «первой линией обороны против болезней». Недостаточность витамина А ведет к нарушениям во многих органах и системах, в основе которых лежит поражение кожи и слизистых оболочек — сухость, ороговение, предрасположенность к гнойничковым процессам, фурункулезу, склонность к насморку, воспалительным процессам в гортани и трахее, бронхитам, пневмонии, расстройства пищеварения, нарушение желудочной секреции, склонность к гастритам, колитам, к воспалению почек, мочевого пузыря. Снижается устойчивость к инфекциям.Страдают также органы зрения — теряется способность видеть в сумерках, развиваются явления конъюнктивита и сухость роговицы. Витамином А богаты: печень говяжья, свиная и тресковая, масло сливочное, яйца, икра кетовая, сметана и сливки 20%-й жирности, сыр, творог жирный, почки, палтус, шпроты (консервы), икра осетровых рыб. | Витамин В1 (тиамин) имеет важноe значение для процессов энергетического обмена и нервной регуляции Витамином В1 богаты: горох, фасоль, крупы овсяная, гречневая, ячневая, кукурузная, перловая, манная, пшено, горошек зеленый, хлеб из муки 2-го сорта, свинина мясная, печень говяжья и свиная, сардельки свиные, телятина, мясо кролика, ставрида, карп, хек, макароны, картофель, капуста цветная. Витамин В2 (рибофлавин) — обеспечивает регенерацию (обновления) тканевых структур организма. Витамином В2 богаты: яйца, сыр, творог, кефир, говядина, свинина, мясо кролика, печень говяжья, мясо кур, колбасы вареные, крупы гречневая, горошек зеленый, шпинат, капуста цветная, лук зеленый, перец сладкий, укроп, молоко, сметана, крупа овсяная, хлеб из муки 2-го сорта, сельдь, треска, скумбрия хек, камбала. Витамин В6 (пиридоксин) очень важен для белкового и жирового обмена. Пиридоксин необходим также мышцам, так как вместе с кальцием способствует их нормальному функционированию и эффективному расслаблению. Витамином В6 богаты: печень, скумбрия, фасоль, сухие пивные дрожжи, говядина, мясо кур, почки, телятина, свинина, баранина, яйца, икра, сельдь, палтус, кета, молоко, сыр, хлеб из муки 2-го сорта, рис цельный, крупы гречневая, ячневая, перловая, пшено, кукуруза, соя, горох, картофель, лук сухой, морковь, шпинат, салат, свекла, персики, груша, виноград. Витамин В12 (цианкобаламин) участвует в кроветворении, регулируют углеродный и жировой обмен в организме. Эти два витамина группы В обеспечивают высокую скорость развития, созревания и функциональную активность эритроцитарных клеток костного мозга. Поэтому гипо- и авитаминозы В12 и фолиевой кислоты характеризуются нарушением кроветворения (анемии), поражением нервной системы и пищеварительных органов. Витамином В12 богаты: печень говяжья, почки, сердце, говядина, сельдь, яйца. | Никотиновая кислота (витамин РР) обеспечивает энергетический обмен в организме. При недостаточности никотиновой кислоты развивается пеллагра — тяжелое заболевание, связанное с поражением центральной нервной системы, желудочно-кишечного тракта и кожи. Со стороны центральной нервной системы отмечаются раздражительность, нарушение чувствительности кожных покровов, снижение двигательной активности (адинамия), потеря устойчивости при ходьбе (атаксия), психозы и психическая депрессия. Возникает также глоссит (воспаление языка), нарушается секреция желудочного сока, раз��иваются упорные поносы. Поражение кожи характеризуется симметричным воспалением (дерматитом) лица и открытых частей тела. Никотиновой кислотой богаты: говяжья печень, почки, язык, мясо кур и кроликов, телятина, говядина, баранина, крупа рис, пшено, крупы гречневая, овсяная, кукурузная, манная, рис, пшено, макароны, кофе, сельдь, ставрида, хек, судак, морковь, хлеб пшеничный из муки высшего сорта. |

Безопасность информационных систем

Безопасность информационных систем

Основные понятия

Безопасность информационных систем является частью более широкой проблемы: безопасность компьютерных систем или еще более общей проблемы — информационной безопасности. В этой связи мы намерены обсудить некоторые общие подходы к безопасности, которые в значительной степени будут применимы и в отношении информационных систем.

Информации, как продукт, удовлетворяющий определенным потребностям субъектов, который они получают посредством информационных систем, должна обладать следующими свойствами:

·

Доступность

информации – возможность за приемлемое время выполнить ту или иную операцию

над данными или получить нужную информацию.

Заметим, что защита данных от повреждения является лишь частным случаем

защиты от нарушения доступности

информации.

· Целостность информации — это актуальность и непротиворечивость хранимой информации. Актуальность в данном случае следует понимать как оперативное отражение изменений, происходящих в предметной области, в информационной базе ИС. Непротиворечивость информации это соответствие содержимого информационной базы логике предметной области.

· Конфиденциальность – защищенность информации от несанкционированного доступа.

Замечание

Иногда выделяют и другие свойства, например достоверность информации. Под достоверность информации в

информационном хранилище обычно понимают ее адекватность предметной области,

которой соответствует данное информационное хранилище. Скорее все же достоверность относиться не столько к

предмету информационной безопасности, сколько определяет ценность хранимой информации. Достоверность

поддерживается соответствующей организацией работы ИС.

Можно сказать, что безопасность информационных систем это защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нарушить доступность, целостность или конфиденциальность информации.

Определение

Под защитой информации будем понимать комплекс мер, направленных на обеспечение информационной безопасности.

Замечание

Информационная безопасность, строящаяся на защите доступности, целостности и конфиденциальности информации часто называют моделью CIA. Сокращение происходит от английских терминов Confidentiality (конфиденциальность), Integrity (целостность), Availability (доступность).

Далее мы остановимся

подробнее на всех трех составляющих информационной безопасности, на

угрозах этим составляющим и на способах защиты от этих угроз. По поводу защиты от угроз заметим, что по

отношению к информационным системам можно говорить о возможностях самой ИС по

защите данных и внешних мерах.

Определение

Под угрозой безопасности информации будем понимать действие или событие, которое может привести к нарушению достоверности, целостности или конфиденциальности хранящейся, передаваемой или обрабатываемой информации.

Обратим внимание, что мы говорим о защите не только хранящейся в информационной базе информации, но и информации, которая передается по каналам связи или обрабатывается программным обеспечением.

Дадим определение некоторым понятиям, которые часто используются, при анализе безопасности ИС.

· Атака – попытка реализовать угрозу.

· Злоумышленник – тот, кто осуществляет атаку.

· Источник угрозы – потенциальный злоумышленник.

·

Окно опасности

— промежуток времени от начала возникновения возможности использовать слабое

место в защите до момента, когда это слабое место будет ликвидировано.

Классификации угроз

Один из возможных подходов к классификации угроз информационным системам фактически был изложен в предыдущем разделе. Угрозы, таким образом, можно поделить на три класса: угрозы доступности информации, угрозы целостности информации и угрозы конфиденциальности информации. В следующих разделах мы подробно остановимся на всех трех классах угроз.

Угрозы можно разделить по тем компонентам ИС и ее инфраструктуры, на которые непосредственно направлена данная угроза. В этом случае, можно говорить об угрозе непосредственно данным, угрозе программному обеспечению ИС, угрозе системному программному обеспечению, угрозе компьютерной технике и сетевому оборудованию и т.д.

Деление всех угроз по их характеру приводит, таким

образом, к делению угроз информационной безопасности

на случайные и преднамеренные. Случайные угрозы возникают независимо от воли

и желания людей, хотя люди и могут быть источниками этих угроз. Преднамеренные

же угрозы всегда создаются людьми, причем их намеренными действиями.

Преднамеренные

же угрозы всегда создаются людьми, причем их намеренными действиями.

Наконец угрозы безопасности можно поделить по их источникам. Всего можно, выделить три группы угроз:

· Природные угрозы. Природные угрозы являются случайными и связаны, прежде всего, с прямым физическим воздействием на компьютерную систему или системы ее жизнеобеспечения. Источником таких угроз являются природные катаклизмы. Предотвратить такие явления мы не можем, но можем предвидеть их и свести негативные их последствия к минимуму.

·

Технические

угрозы. Технические угрозы — это

угрозы вызванные неполадками технических средств (компьютеров, средств связи и др.) и проблемами в работе программного обеспечения.

В последнем случае следует различать неполадки в функционировании программного

обеспечения, являющегося частью информационной системы и сбои в работе

системного программного обеспечения (операционные системы, драйверы, сетевое программное

обеспечение). К техническим же угрозам следует отнести и неполадки в системах

жизнеобеспечения (здания, тепло-, водоснабжение и т.д.). Технические угрозы

можно не только предвидеть, но свести на нет возможность реализации некоторых

из них. Своевременный ремонт систем жизнеобеспечения, наличие источников

бесперебойного электропитания, а еще лучше альтернативных источников – все это является частью информационной

безопасности.

К техническим же угрозам следует отнести и неполадки в системах

жизнеобеспечения (здания, тепло-, водоснабжение и т.д.). Технические угрозы

можно не только предвидеть, но свести на нет возможность реализации некоторых

из них. Своевременный ремонт систем жизнеобеспечения, наличие источников

бесперебойного электропитания, а еще лучше альтернативных источников – все это является частью информационной

безопасности.

· Угрозы, созданные людьми. Угрозы, созданные людьми можно разделить на

o Угрозы со стороны людей, непосредственно работающих с системой (обслуживающий персонал, программисты, администраторы, операторы, управленческий аппарат и др.).

o Угрозы, вызванные внешними злоумышленниками, в том числе хакерские атаки, компьютерные вирусы и др.

Кроме перечисленных выше признаков, по которым можно

классифицировать угрозы информационной безопасности, угрозы можно поделить на

прямые и косвенные. Косвенные угрозы

непосредственно не приводят к каким либо нежелательным явлениям в компьютерной

системе, но они могут являться источниками новых косвенных или прямых угроз.

Например, запись на диск зараженного

компьютерным вирусом файла может лишь с некоторой вероятностью привести к

неполадкам в работе операционной системы. В свою очередь неполадки в

операционной системе также с некоторой

вероятностью приведут к неполадкам в информационной системе. Знание возможных

косвенных угроз помогает просчитать непосредственные угрозы для информационной системы и повысить

уровень безопасности.

Косвенные угрозы

непосредственно не приводят к каким либо нежелательным явлениям в компьютерной

системе, но они могут являться источниками новых косвенных или прямых угроз.

Например, запись на диск зараженного

компьютерным вирусом файла может лишь с некоторой вероятностью привести к

неполадкам в работе операционной системы. В свою очередь неполадки в

операционной системе также с некоторой

вероятностью приведут к неполадкам в информационной системе. Знание возможных

косвенных угроз помогает просчитать непосредственные угрозы для информационной системы и повысить

уровень безопасности.

Классификация ГИС

Определение класса защищенности государственной информационной системы осуществляется в соответствии с приказом ФСТЭК РФ от 11 февраля 2013 г. № 17 «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах»

Класс защищенности информационной системы (первый класс (К1), второй класс (К2), третий класс (К3)) определяется в зависимости от уровня значимости информации (УЗ), обрабатываемой в этой информационной системе, и масштаба информационной системы (федеральный, региональный, объектовый).

Уровень значимости информации определяется степенью возможного ущерба для обладателя информации (заказчика) и (или) оператора от нарушения конфиденциальности (неправомерные доступ, копирование, предоставление или распространение), целостности (неправомерные уничтожение или модифицирование) или доступности (неправомерное блокирование) информации.

УЗ = [(конфиденциальность, степень ущерба) (целостность, степень ущерба) (доступность, степень ущерба)],

где степень возможного ущерба определяется обладателем информации (заказчиком) и (или) оператором самостоятельно экспертным или иными методами и может быть:

- высокой, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны существенные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) информационная система и (или) оператор (обладатель информации) не могут выполнять возложенные на них функции;

- средней, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны умеренные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) информационная система и (или) оператор (обладатель информации) не могут выполнять хотя бы одну из возложенных на них функций;

- низкой, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны незначительные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) информационная система и (или) оператор (обладатель информации) могут выполнять возложенные на них функции с недостаточной эффективностью или выполнение функций возможно только с привлечением дополнительных сил и средств.

Информация имеет высокий уровень значимости (УЗ 1), если хотя бы для одного из свойств безопасности информации (конфиденциальности, целостности, доступности) определена высокая степень ущерба.

Информация имеет средний уровень значимости (УЗ 2), если хотя бы для одного из свойств безопасности информации (конфиденциальности, целостности, доступности) определена средняя степень ущерба и нет ни одного свойства, для которого определена высокая степень ущерба.

Информация имеет низкий уровень значимости (УЗ 3), если для всех свойств безопасности информации (конфиденциальности, целостности, доступности) определены низкие степени ущерба.

При обработке в информационной системе двух и более видов информации (служебная тайна, налоговая тайна и иные установленные законодательством Российской Федерации виды информации ограниченного доступа) уровень значимости информации (УЗ) определятся отдельно для каждого вида информации. Итоговый уровень значимости информации, обрабатываемой в информационной системе, устанавливается по наивысшим значениям степени возможного ущерба, определенным для конфиденциальности, целостности, доступности информации каждого вида информации.

Итоговый уровень значимости информации, обрабатываемой в информационной системе, устанавливается по наивысшим значениям степени возможного ущерба, определенным для конфиденциальности, целостности, доступности информации каждого вида информации.

Класс защищенности информационной системы определяется в соответствии с таблицей:

Уровень значимости информации | Масштаб информационной системы | ||

Федеральный | Региональный | Объектовый | |

УЗ 1 | К1 | К1 | К1 |

УЗ 2 | К1 | К2 | К2 |

УЗ 3 | К2 | К3 | К3 |

Свойства безопасности информации — SearchInform

Когда отец кибернетики Норберт Винер выделил информацию в качестве самостоятельного явления, отделив ее от материи и энергии, начался новый век. Сейчас она представляет собой не просто ценность, подлежащую охране, но среду, в которой существует современный человек. Как любой объект, имеющий интерес для его владельца, информация становится и целью для противоправных действий третьих лиц. От субъекта, владеющего данными (человек, корпорация, государство), будет зависеть и используемая система защиты информации.

Сейчас она представляет собой не просто ценность, подлежащую охране, но среду, в которой существует современный человек. Как любой объект, имеющий интерес для его владельца, информация становится и целью для противоправных действий третьих лиц. От субъекта, владеющего данными (человек, корпорация, государство), будет зависеть и используемая система защиты информации.

Информационная безопасность

В любой организации с информацией происходят различные процессы – сбор, хранение, обработка и передача. На каждом из этих этапов возникают различные категории угроз информационной безопасности, борьба с ними должна быть системной, основанной на новейших технологических разработках. Лица, заинтересованные в хищении или уничтожении ценных сведений, постоянно развивают технический инструментарий, и противостоять им можно только путем опережения.

Под системой информационной безопасности специалисты понимают такое состояние массивов данных, в котором сведения и объекты инфраструктуры, обеспечивающей проведение различных процессов с информацией, полностью защищены от естественных и искусственных угроз. Обеспечение информационной безопасности на уровне государства расширяет это понятие, понимая под ним обеспечение национальных интересов в информационной сфере. Под национальными в данном случае понимается комплекс интересов гражданина, общества и государства.

Обеспечение информационной безопасности на уровне государства расширяет это понятие, понимая под ним обеспечение национальных интересов в информационной сфере. Под национальными в данном случае понимается комплекс интересов гражданина, общества и государства.

Угрозы и риски

Безопасность информации не может быть обеспечена без разработанной модели угроз. В зависимости от субъекта-носителя, угрозы могут варьироваться, риски для государства будут отличаться от тех, которым подвергаются сведения, принадлежащие бизнесу или гражданину. На уровне России модель угроз предложена в Доктрине информационной безопасности, на уровне бизнеса, личности или общества риски будут зависеть от категории информации.

Модель угроз для бизнеса

Обеспечение информационной безопасности для бизнеса связано с пониманием ее ценности для гипотетических похитителей. В 2018 году на первый план вышли угрозы, связанные с понятием «преступление как услуга» (Crime-as-a-Service) и Интернетом вещей. Под «преступлением как услугой» понимается система предложений услуг по обеспечению неправомерного доступа к информации сложившимися преступными группами. Такие преступления совершаются по заказу экстремистских группировок или конкурентов компании-цели. Профессионалы взлома сетей и защиты продают услуги в Даркнете, а пользуются ими деструктивные организации, которые заинтересованы в раскрутке своего имени в качестве специалистов по взлому компьютерных сетей или пропаганде запрещенной идеологии в целях дальнейшей продажи своих услуг на теневом рынке. Также они могут быть нацелены на похищение информации, имеющей определенную ценность для конкретного заказчика, например, в процессе промышленного шпионажа.

Под «преступлением как услугой» понимается система предложений услуг по обеспечению неправомерного доступа к информации сложившимися преступными группами. Такие преступления совершаются по заказу экстремистских группировок или конкурентов компании-цели. Профессионалы взлома сетей и защиты продают услуги в Даркнете, а пользуются ими деструктивные организации, которые заинтересованы в раскрутке своего имени в качестве специалистов по взлому компьютерных сетей или пропаганде запрещенной идеологии в целях дальнейшей продажи своих услуг на теневом рынке. Также они могут быть нацелены на похищение информации, имеющей определенную ценность для конкретного заказчика, например, в процессе промышленного шпионажа.

Если ранее профессиональные хакерские атаки из-за сложности и высокой стоимости были редкостью, в последний год они стали массовым явлением. В этой же категории рисков находится хищение банковской информации или средств со счетов. По данным ЦБ РФ, в 2018 году количество хакерских атак на банки удвоилось, но в связи с увеличением степени защиты, количество похищенных средств существенно сократилось.

Ускоренное развитие Интернета вещей и использование его в деятельности корпораций приводит к возникновению ряда рисков, среди них:

- проектирование устройств без соблюдения необходимых критериев безопасности, такие устройства легкодоступны для внешних атак;

- низкая прозрачность Интернета вещей, отсутствие понятного правового регулирования, что приводит к использованию и обработке персональных данных граждан без соблюдения нормативных требований;

- передача некоторыми устройствами информации вне периметра корпорации, что достаточно сложно отследить.

Но помимо злонамеренных действий третьих лиц, в модели угроз должны учитываться и естественные риски техногенного или природного характера, например:

- стихийные бедствия, в результате которых будут разрушены материальные носители информации;

- перебои в питании, затрудняющие доступ к сведениям;

- неисправность оборудования.

В целях обеспечения сохранности информации от естественных рисков решением является ее своевременное резервное копирование. Так, в любом коммерческом банке все сведения, содержащиеся в информационной системе, в обязательном порядке копируются несколько раз в день.

Так, в любом коммерческом банке все сведения, содержащиеся в информационной системе, в обязательном порядке копируются несколько раз в день.

Интересно, что бизнес склонен относить к угрозам и ужесточение требований регуляторов. Так, для операторов персональных данных ужесточение требований к программному обеспечению, используемому для защиты конфиденциальной информации, влечет за собой существенные затраты, которые могут повлиять на результаты операционной деятельности.

Иногда в качестве отдельного риска называется наличие цепи поставок или передача имеющей ценность информации поставщикам, подрядчикам, покупателям. Даже включение в договоры норм о сохранении коммерческой тайны не гарантирует, что ценные сведения не попадут в распоряжение третьих лиц. Для гарантированного обеспечения информационной безопасности необходимо учитывать риски всех категорий.

Угрозы в Доктрине информационной безопасности

Россия, принявшая в 2016 году Доктрину информационной безопасности Российской Федерации, рассматривает комплексную модель угроз. Информация в ней рассматривается не только как объект, который может быть утрачен или изменен, но и как оружие, направленное на подрыв суверенитета и внутренней стабильности. Выделяются следующие типы информационных угроз:

Информация в ней рассматривается не только как объект, который может быть утрачен или изменен, но и как оружие, направленное на подрыв суверенитета и внутренней стабильности. Выделяются следующие типы информационных угроз:

- подрыв обороноспособности страны;

- подрыв внутренней безопасности посредством информационно-психологического воздействия на граждан;

- использование иностранных СМИ для ухудшения образа России. Этот риск влияет и на корпорации, так как негативный имидж страны может привести к снижению их капитализации на международной арене.

В качестве отдельного риска называется научное и технологическое отставание на уровне использования цифровых технологий, что не всегда позволяет отражать атаки, связанные со взломом сайтов государственных организаций, размещением экстремистских воззваний и хищением защищаемой информации. Основные свойства информационной безопасности в рамках Доктрины отличаются от общепринятых, к которым относятся:

- конфиденциальность;

- целостность;

- доступность;

- невозможность отказа.

Возникает дополнительный признак безопасности информации как объекта, который может быть использован в качестве оружия, направленного на идеологическую и психологическую безопасность для граждан и общества.

Угрозы для граждан

Обеспечение информационной безопасности для граждан неотделимо от их информирования о возможных рисках, на сегодня эта задача решена не в полной мере. Если рассматривать информацию в качестве объекта, который может быть уничтожен, изменен или похищен, то граждане чаще всего страдают от следующих видов атак:

- вирусы, трояны, иные вредоносные программы, наносящие урон целостности компьютерных систем;

- программы-вымогатели, занимающие весь экран устройства и не исчезающие до выплаты мошенникам определенной суммы;

- фишинг, или хищение информации о банковских картах и счетах путем социальной инженерии, когда физическое лицо добровольно выдает мошеннику, представившемуся сотрудником банка, требуемую информацию, или путем подмены сайта магазина или кредитного учреждения на его подобие;

- кража личности.

В этом случае похищенные персональные данные используются для получения каких-либо преференций от имени пострадавшего.

В этом случае похищенные персональные данные используются для получения каких-либо преференций от имени пострадавшего.

Но подвергаются граждане и тем информационным угрозам, которые были названы в государственной доктрине. Среди основных – вовлечение в экстремистскую деятельность, побуждение к совершению преступлений на почве национализма или религиозной нетерпимости, вовлечение детей в деструктивные секты.

Свойства безопасности информации

С началом информационной эры началось научное изучение теории защиты данных и основных свойств безопасности информации. В 1975 году Джерри Зальцер и Майкл Шрёдер в работе, посвященной защите данных в информационных системах, предложили классификацию способов нарушения безопасности. Они выявили три класса существенных нарушений защиты:

- неавторизованное (несанкционированное) раскрытие или разглашение. Из этого нарушения было выведено такое свойство информации, как конфиденциальность;

- неавторизованное изменение информации (например, замена сведений на главной странице сайта на воззвание экстремистской организации).

Это нарушение посягает на такое основное свойство безопасности информации, как целостность;

Это нарушение посягает на такое основное свойство безопасности информации, как целостность; - неавторизованный отказ в допуске. Из него ученые вывели такое свойство, как доступность или способность информации всегда быть открытой для использования авторизованным пользователем.

В зарубежных исследованиях эти основные свойства часто называют триадой CIA. Помимо них Организация экономического сотрудничества и развития опубликовала собственное понимание свойств безопасности информации, состоящее уже из девяти принципов:

- осведомленность или информирование о рисках, что особенно важно для граждан;

- ответственность или понимание последствий нарушения принципов безопасности информации;

- противодействие рискам;

- этика при обработке данных;

- демократия;

- адекватная оценка риска;

- разработка и внедрение систем безопасности;

- квалифицированное управление безопасностью информации;

- своевременный пересмотр политик безопасности.

Теоретическая работа со свойствами безопасности информации продолжилась дополнением триады CIA тремя новыми принципами, к ним были отнесены контроль, аутентичность и полезность. Паркеровская гексада, так назвали шесть принципов сформулированные Донном Паркером, не нашла понимания среди профессионалов из-за спорности новых положений. Одновременно американским Национальным институтом стандартов и технологий были разработаны 33 принципа инженерного проектирования систем информационной безопасности, до сих пор они, а также созданные на их базе правила и практические руководства используются разработчиками программного обеспечения и систем безопасности.

Несмотря на многообразие концепций, именно триада CIA стала базовым постулатом и вошла в большинство учебных программ и пособий по информационной безопасности, существующих в мире. Многие утвержденные стандарты разработки ПО, введенные в практику в России, некоторые ГОСТы основываются на этих трех основных свойствах – конфиденциальность, целостность и доступность. Дискуссии в профессиональном сообществе продолжаются, в частности, подвергается сомнению такой принцип, как конфиденциальность, в той части, в которой политика безопасности может нарушить права личности.

Дискуссии в профессиональном сообществе продолжаются, в частности, подвергается сомнению такой принцип, как конфиденциальность, в той части, в которой политика безопасности может нарушить права личности.

Конфиденциальность

Под конфиденциальностью понимается более широкий спектр значений, чем правовая защита определенных массивов информации или режим коммерческой тайны. Общей концепцией становится предоставление уровня доступа исходя из принципа минимальной информированности по вопросам, не входящим в сферу их непосредственной компетенции. Никто не должен иметь возможность изучать данные, которые не были ему необходимы в силу служебных обязанностей. Исходя из этого принципа, устанавливаются основные правила аутентификации, определяются уровни доступа, разрабатываются положения о сведениях, имеющих характер защищенных. Это свойство информации проявляется в политиках безопасности программных продуктов, во внутренних документах компаний и в нормативных документах государственных регуляторов.

Для защиты конфиденциальности стандартно используются такие методы, как:

- классификация данных по степени защищенности;

- шифрование при помощи средств криптографической защиты;

- обезличивание, при котором в массиве данных невозможно выделить сведения, касающиеся определенного лица.

Целостность

Сведения, принадлежащие организации или государству, имеют ценность и могут использоваться при принятии достоверных и обоснованных решений только при сохранении такого основного свойства информации, как целостность.

Информация должна быть защищена:

- от намеренного или случайного искажения или удаления;

- от случайного искажения, которое может произойти во время обработки или передачи данных.

Целостность информации может пострадать от намеренного ручного вмешательства, а также от:

- вирусов и других вредоносных программ, например, логических бомб;

- ошибок в программном коде, которые приводят к утрате или искажению данных;

- ошибок, связанных с недостаточной подготовкой персонала или иными причинами;

- технических сбоев.

Для обеспечения целостности необходимо разработать и применять систему мер, среди которых:

- ограничение доступа к базам данных и файлам, содержащим конфиденциальную информацию;

- разграничение полномочий системных администраторов;

- согласование и предварительное тестирование любых изменений, связанных с программным кодом;

- соблюдение правил безопасности при обновлении ПО;

- протоколирование любых действий, производимых с файлами, содержащими конфиденциальную информацию.

Доступность

Ценность информации не только в ее сохранности, но и в доступности. Все данные должны находиться в распоряжении авторизованных лиц именно тогда, когда это необходимо для реализации управленческих или бизнес-процессов, или когда к ним обращается пользователь, для которого информация предназначена.

Нарушают доступность:

- DDoS-атаки (распределенные сетевые атаки), одномоментное обращение к ресурсу десятков тысяч роботов-ботов;

- работа программ-вымогателей;

- намеренный саботаж со стороны инсайдеров.

На доступность информации влияют и преднамеренные или случайные технические ошибки, сбои, недостаточная мощность ресурсов, конфликты программного обеспечения. Гарантировать доступность можно только усилением технических средств защиты, своевременным архивированием и резервным копированием информации.

Невозможность отказа

Частным случаем доступности становится невозможность отказа. Этот термин был введен в практику в 1998 году в одном из американских стандартов разработки систем компьютерной безопасности. Под ним подразумевается такая система идентификации принадлежности информации, при которой отсутствует правовая или техническая возможность отказаться от авторства или принадлежности данных. Любое заинтересованное лицо в любой момент должно иметь возможность проверить подлинность информации. Это свойство безопасности информации становится инструментом в борьбе с психологическим информационным воздействием, фейковыми новостями или финансовыми махинациями.

Способы защиты информации

При разработке способов обеспечения информационной безопасности на уровне компании рекомендуется соотносить результат с затратами. Разработаны даже математические модели, которые выводят оптимальную формулу баланса (модель Гордона-Лоба). При выстраивании собственной концепции защиты, опуская требования регуляторов к защите информации с особым правовым режимом (банковская и государственная тайна, персональные данные), необходимо исходить из следующих принципов:

- снижение уровня рисков. Для этого внедряются меры безопасности и средства защиты информации, которые помогут снизить уязвимость систем и предотвратить угрозы несанкционированного доступа;

- передача рисков. Финансовые риски, связанные с утратой информации, могут быть перенесены на страховые компании, а затраты, связанные с обеспечением безопасности, – на аутсорсинговые, например, на облачные системы хранения данных, оборудованные надлежащими средствами защиты и программным обеспечением;

- принятие рисков.

Некоторые системные угрозы невозможно отразить средствами, имеющимися в распоряжении корпорации, например, при расположении предприятия в сейсмоопасной зоне. В этом случае возникает необходимость формирования финансовых резервов, за счет которых будет компенсироваться ущерб;

Некоторые системные угрозы невозможно отразить средствами, имеющимися в распоряжении корпорации, например, при расположении предприятия в сейсмоопасной зоне. В этом случае возникает необходимость формирования финансовых резервов, за счет которых будет компенсироваться ущерб; - отказ. Если деятельность предполагает повышенный риск утраты информации или киберугроз, например, связана с использованием ресурсов Даркнета или находится в законодательно неурегулированной зоне блокчейна, от нее лучше отказаться.

В деятельности государственных органов, обеспечивающих информационную безопасность, эти принципы также могут присутствовать, но, так как первичной ценностью для России и фактически целью защиты информации является охрана суверенитета, а не максимизация прибыли, они могут восприниматься частично.

Для обеспечения информационной безопасности и государство, и корпорации используют схожие технические средства, но если для компании будет достаточно установить и настроить современную DLP-систему, государству потребуется усилить регулирование национального сектора Интернета. Только это сможет обеспечить сохранение основных свойств безопасности информации.

Только это сможет обеспечить сохранение основных свойств безопасности информации.

| 1. |

Состав информационной системы

Сложность: лёгкое |

1 |

| 2. |

Информационные системы

Сложность: среднее |

2 |

3.

|

Структура информационной системы

Сложность: среднее |

2 |

| 4. |

Естественные и искусственные системы

Сложность: среднее |

2 |

5.

|

Процессы в информационной системе

Сложность: среднее |

2 |

| 6. |

Установи соответствие

Сложность: среднее |

2 |

7.

|

Классификация ИС

Сложность: сложное |

3 |

| 8. |

Структура подчинённости

Сложность: сложное |

3 |

9.

|

Выбери информационную систему

Сложность: сложное |

3 |

1.3: Свойства материи — Химия LibreTexts

Цели обучения

- Для отделения физических свойств и изменений от химических

Все вещества обладают физическими и химическими свойствами. Физические свойства — это характеристики, которые ученые могут измерить без изменения состава исследуемого образца, такие как масса, цвет и объем (объем пространства, занимаемый образцом). Химические свойства описывают характерную способность вещества реагировать с образованием новых веществ; они включают его воспламеняемость и подверженность коррозии.Все образцы чистого вещества обладают одинаковыми химическими и физическими свойствами. Например, чистая медь всегда представляет собой красновато-коричневое твердое вещество (физическое свойство) и всегда растворяется в разбавленной азотной кислоте с образованием синего раствора и коричневого газа (химическое свойство).

Химические свойства описывают характерную способность вещества реагировать с образованием новых веществ; они включают его воспламеняемость и подверженность коррозии.Все образцы чистого вещества обладают одинаковыми химическими и физическими свойствами. Например, чистая медь всегда представляет собой красновато-коричневое твердое вещество (физическое свойство) и всегда растворяется в разбавленной азотной кислоте с образованием синего раствора и коричневого газа (химическое свойство).

Физические свойства могут быть экстенсивными или интенсивными. Экстенсивные свойства зависят от количества вещества и включают массу, вес и объем. Интенсивные свойства , напротив, не зависят от количества вещества; они включают цвет, температуру плавления, точку кипения, электрическую проводимость и физическое состояние при данной температуре.Например, элементарная сера представляет собой желтое кристаллическое твердое вещество, которое не проводит электричество и имеет температуру плавления 115,2 °C, независимо от того, какое количество исследуется (рис. \(\PageIndex{1}\)). Ученые обычно измеряют интенсивные свойства для определения идентичности вещества, в то время как экстенсивные свойства передают информацию о количестве вещества в образце.

\(\PageIndex{1}\)). Ученые обычно измеряют интенсивные свойства для определения идентичности вещества, в то время как экстенсивные свойства передают информацию о количестве вещества в образце.

Хотя масса и объем являются экстенсивными свойствами, их соотношение является важным интенсивным свойством, называемым плотностью (\(\rho\)). Плотность определяется как масса на единицу объема и обычно выражается в граммах на кубический сантиметр (г/см 3 ). По мере увеличения массы в данном объеме увеличивается и плотность. Например, свинец с его большей массой имеет гораздо большую плотность, чем тот же объем воздуха, точно так же, как кирпич имеет большую плотность, чем пенополистирол того же объема. При данной температуре и давлении плотность чистого вещества постоянна:

При данной температуре и давлении плотность чистого вещества постоянна:

\[\begin{align*} \text{плотность} &={\text{масса} \over \text{объем}} \\[4pt] \rho &={m \over V} \label{Eq1} \end{выравнивание*} \]

Чистая вода, например, имеет плотность 0,998 г/см 3 при 25 °C. Средние плотности некоторых распространенных веществ приведены в таблице \(\PageIndex{1}\). Обратите внимание, что кукурузное масло имеет более низкое отношение массы к объему, чем вода. Это означает, что при добавлении в воду кукурузное масло будет «плавать» (рис. \(\PageIndex{2}\)).

| Вещество | Плотность при 25 °C (г/см 3 ) | Вещество | Плотность при 25 °C (г/см 3 ) |

|---|---|---|---|

| кровь | 1,035 | кукурузное масло | 0,922 |

| жировые отложения | 0. 918 918 | майонез | 0,910 |

| цельное молоко | 1,030 | мед | 1,420 |

Физическая собственность и сдача

Физические изменения — это изменения, при которых химические связи не разрываются и не образуются.Это означает, что те же типы соединений или элементов, которые были в начале изменения, остаются и в конце изменения. Поскольку конечные материалы такие же, как и начальные, свойства (такие как цвет, температура кипения и т. д.) также будут одинаковыми. Физические изменения связаны с перемещением молекул, но не с их изменением. Некоторые типы физических изменений включают:

Некоторые типы физических изменений включают:

- Изменения состояния (переход из твердого состояния в жидкое или газообразное и наоборот)

- Разделение смеси

- Физическая деформация (порезы, вмятины, растяжения)

- Приготовление растворов (специальных видов смесей).

Когда кубик льда тает, его форма меняется, поскольку он приобретает способность течь. При этом его состав не меняется. Плавление является примером физического изменения (Рисунок \(\PageIndex{3}\)), поскольку изменяются некоторые свойства материала, но не изменяется сущность материи. Физические изменения можно дополнительно классифицировать как обратимые и необратимые. Растаявший кубик льда можно снова заморозить, поэтому таяние является обратимым физическим изменением. Все физические изменения, связанные с изменением состояния, обратимы.Другие изменения состояния включают испарение (жидкость в газ), замерзание (жидкость в твердое состояние) и конденсацию (газ в жидкость). Растворение также является обратимым физическим изменением. Когда соль растворяется в воде, говорят, что соль перешла в водное состояние. Соль можно восстановить, выкипятив воду, оставив соль.

Растворение также является обратимым физическим изменением. Когда соль растворяется в воде, говорят, что соль перешла в водное состояние. Соль можно восстановить, выкипятив воду, оставив соль.

Рисунок \(\PageIndex{3}\): «Таяние льда» — это физическое изменение. Когда твердая вода (\(\ce{H_2O}\)) в виде льда превращается в жидкость (воду), она кажется измененной.Однако это изменение носит только физический характер, поскольку состав составляющих молекул тот же: 11,19% водорода и 88,81% кислорода по массе.

Химические свойства и изменение

Химические изменения происходят при разрыве и/или образовании связей между молекулами или атомами. Это означает, что одно вещество с определенным набором свойств (таким как температура плавления, цвет, вкус и т. д.) превращается в другое вещество с другими свойствами. Химические изменения часто труднее обратить вспять, чем физические изменения.

Одним из хороших примеров химического изменения является сжигание бумаги. В отличие от процесса разрывания бумаги, процесс сжигания бумаги фактически приводит к образованию новых химических веществ (точнее, углекислого газа и воды). Другой пример химического изменения происходит при образовании воды. Каждая молекула содержит два атома водорода и один атом кислорода, химически связанные.

В отличие от процесса разрывания бумаги, процесс сжигания бумаги фактически приводит к образованию новых химических веществ (точнее, углекислого газа и воды). Другой пример химического изменения происходит при образовании воды. Каждая молекула содержит два атома водорода и один атом кислорода, химически связанные.

Другим примером химического изменения является то, что происходит, когда в вашей печи сжигается природный газ. На этот раз перед реакцией у нас есть молекула метана, \(\ce{CH_4}\), и две молекулы кислорода, \(\ce{O_2}\), а после реакции у нас есть две молекулы воды, \(\ce{H_2O}\) и одна молекула углекислого газа, \(\ce{CO_2}\).При этом изменился не только внешний вид, но и структура молекул. Новые вещества не обладают такими же химическими свойствами, как исходные. Следовательно, это химическое изменение.

Сгорание металлического магния также является химическим изменением (магний + кислород → оксид магния):

\[\ce{2 Mg + O_2 \rightarrow 2 MgO } \номер\]

, как и ржавление железа (Железо + кислород → оксид железа/ржавчина):

\[\ce{4 Fe + 3O_2 \rightarrow 2 Fe_2O_3} \номер\]

Используя компоненты состава и свойства, мы имеем возможность отличить один образец вещества от других.

Различные определения изменений: https://youtu.be/OiLaMHigCuo

Ссылки

- Петруччи, Биссоннетт, Херринг, Мадура. Общая химия: принципы и современные приложения. Десятое изд. Река Аппер-Сэдл, штат Нью-Джерси, 07458: Pearson Education Inc., 2011. .

- Краколис, Питерс. Основы вводной химии. Активный подход к обучению. Второе изд. Белмонт, Калифорния 94001: Брукс/Коул, 2007.

Авторы и авторство

Что такое числовые свойства? — Определение, факты и примеры

Свойства номера

Четыре основных числовых свойства:

Общая собственность :

Свойство коммутативности гласит, что числа, над которыми мы выполняем операцию, можно перемещать или менять местами с их позиции без какого-либо изменения ответа.

Это свойство верно для сложения и умножения, но не для вычитания и деления.

Пример коммутативного свойства сложения

3 + 5 = 5 + 3 = 8

Следовательно, коммутативное свойство сложения для любых двух действительных чисел a и b равно:

а + b = b + а

Пример перестановочности умножения

Следовательно, коммутативное свойство умножения для любых двух действительных чисел a и b равно:

a x b = b x a

Можно также сказать, что при коммутативности числа можно складывать или умножать друг на друга в любом порядке без изменения ответа.

Ассоциативное свойство :

Ассоциативное свойство получило свое название от слова «Associate» и относится к группировке чисел. Это свойство гласит, что при сложении (или умножении) трех или более чисел сумма (или произведение) остается одинаковой независимо от группировки слагаемых (или множимых).

Например :

(3 + 4) + 5 = (4 + 5) + 3

( 4 х 7 ) х 5 = ( 4 х 5 ) х 7 = 140

Идентификационное свойство :

| Дополнительный идентификатор | Мультипликативная идентичность |

Аддитивная идентичность — это число, которое при добавлении к любому числу дает сумму как само число. Это означает, что аддитивная идентичность равна «0», так как добавление 0 к любому числу дает сумму как само число. | Мультипликативное тождество — это число, которое при умножении на любое число дает произведение как само число. Это означает, что мультипликативная идентичность равна «1», так как умножение любого числа на 1 дает произведение как само число. |

Распределительная собственность:

Распределительное свойство помогает нам упростить умножение числа на сумму или разность.Как следует из названия, он распределяет выражение.

Например, : a x (b + c)

Используя распределительное свойство, мы можем расширить выражение как:

Пример распределительной собственности с добавлением | Пример распределительного свойства с использованием вычитания |

Интересные факты

|

Свойства воды

УЗНАЙТЕ О СВОЙСТВАХ ВОДЫ

Структура молекулы воды создает слабое притяжение между кислородным концом одной молекулы и водородными концами других молекул воды.Хотя эти «полярные» связи относительно слабы и постоянно рвутся и восстанавливаются, их существование приводит к многим особым свойствам воды по сравнению с другими веществами на земле. Эти свойства воды в значительной степени ответственны за жизнь на Земле.

Ниже приведены естественные свойства воды, на которые человек может существенно повлиять. виды деятельности: химические, физические и биологические.

виды деятельности: химические, физические и биологические.

ХИМИЧЕСКИЕ СВОЙСТВА

Природные воды всегда содержат растворенные соли, микроэлементы, некоторые металлы и газы. На самом деле в воде растворяется так много веществ, что ее иногда (ошибочно) называют как «Универсальный растворитель». Хотя большинство этих веществ важны для здоровья водные экосистемы, по мере увеличения концентрации они могут оказывать негативное воздействие и мы думаем о них как о загрязнителях.

ФИЗИЧЕСКИЕ СВОЙСТВА

БИОЛОГИЧЕСКИЕ СВОЙСТВА

Растения

Водные растения — это фотосинтезирующие организмы, приспособленные к жизни в воде. Наземные растения

в основном «сосудистые» растения, имеющие корни, которые поглощают и транспортируют воду и питательные вещества.

к листьям, где происходит фотосинтез. Многие водные растения имеют более простое строение.

Этим «макрофитам» не нужно транспортировать воду, так как они живут в воде, и

как правило, они могут получать питательные вещества непосредственно из воды. Тип и форма, которые

водные растения принимают в зависимости от глубины воды и от того, течет ли вода

(реки и ручьи) или неподвижные (озера, пруды или водно-болотные угодья.)

Наземные растения

в основном «сосудистые» растения, имеющие корни, которые поглощают и транспортируют воду и питательные вещества.

к листьям, где происходит фотосинтез. Многие водные растения имеют более простое строение.

Этим «макрофитам» не нужно транспортировать воду, так как они живут в воде, и

как правило, они могут получать питательные вещества непосредственно из воды. Тип и форма, которые

водные растения принимают в зависимости от глубины воды и от того, течет ли вода

(реки и ручьи) или неподвижные (озера, пруды или водно-болотные угодья.)

Бактерии

С точки зрения качества воды нас больше всего беспокоит роль бактерий в развитии болезней. Бактерии и родственные им одноклеточные организмы

все более признается за их важность в разложении органических материалов, обработке

минералы и питательные вещества, а в некоторых случаях преобразование углекислого газа в новый растительный материал.

Бактерии и родственные им одноклеточные организмы

все более признается за их важность в разложении органических материалов, обработке

минералы и питательные вещества, а в некоторых случаях преобразование углекислого газа в новый растительный материал.

ДРУГИЕ ВОЗДЕЙСТВИЯ

Свойства квадратов | Блестящая математика и естественные науки вики

Свойство 7.

Пусть O O O — пересечение диагоналей квадрата. Существует описанная окружность с центром в точке O O O, радиус которой равен половине длины диагонали.

Свойство 8. Каждая диагональ квадрата является диаметром его описанной окружности.

Кроме того, для квадрата можно показать, что диагонали являются перпендикулярными биссектрисами.

Свойство 9. Диагонали квадрата являются перпендикулярными биссектрисами.

Четыре треугольника, ограниченные периметром квадрата и диагоналями, конгруэнтны SSS.\circ 4360∘=90∘.

В качестве альтернативы можно просто утверждать, что углы должны быть прямыми по симметрии.

Однако, хотя прямоугольник, не являющийся квадратом, не имеет вписанной окружности, все квадраты имеют вписанные окружности. Существует точка, центр квадрата, который равноудален от всех четырех сторон и всех четырех вершин.

Свойство 10. Пусть O O O — пересечение диагоналей квадрата. Существует вписанная окружность с центром в точке O O O, радиус которой равен половине длины стороны.

Квадрат внутри квадрата

Предположим, что квадрат вписан во вписанную окружность большего квадрата со стороной S S S. Найдите длину стороны s s s вписанного квадрата и определите отношение площади вписанного квадрата к площади большего квадрата.

Диаметр вписанной окружности большего квадрата равен S SS. В то же время вписанная окружность большего квадрата является также описанной окружностью меньшего квадрата, который должен иметь диагональ, равную диаметру описанной окружности.2} = \frac12.\ _\квадрат S2s2=S2 2S2 =21. □

1:2 1:2 1:2 2:3 2:3 2:3 3:4 3:4 3:4 4:5 4:5 4:5Площадь, ограниченная дугой и квадратом

Квадрат со стороной s s s описан, как показано на рисунке.

Определить площадь заштрихованного участка. (Обратите внимание, что это частный случай аналогичной задачи в статье о свойствах прямоугольников.)

Мы можем считать заштрихованную площадь равной площади внутри дуги, которая стягивает заштрихованную область, за вычетом четверти квадрата (треугольного клина), который находится под дугой, но не является частью заштрихованной области.2}{4} \left(\frac{\pi}{2} — 1 \right) 4s2(2π−1). □_\квадрат□

В большом квадрате рисуется вписанная окружность (диаметром, равным длине стороны большого квадрата).

В круг вписан меньший квадрат.

Каково отношение площади меньшего квадрата к площади большего квадрата?

Отправьте свой ответ

На приведенной выше диаграмме показан большой квадрат, середины которого соединены друг с другом, образуя меньший квадрат.Затем мы соединяем середины меньшего квадрата, чтобы получить внутренний заштрихованный квадрат.

Какая часть большого квадрата заштрихована?

Примечание: дайте ответ в виде десятичной дроби с точностью до 2 знаков после запятой.

Отправьте свой ответ

На рисунке выше у нас есть квадрат и круг внутри большего квадрата.

Найдите радиус окружности с точностью до 3 знаков после запятой.

Отправьте свой ответ

Отношение площади квадрата, вписанного в полукруг, к площади квадрата, вписанного в весь круг, равно __________.\текст{\_\_\_\_\_\_\_\_\_\_}.__________.

Детали и предположения:

- Если ваш ответ 10:11, то запишите его как 1011.

- Обратите внимание, что соотношение остается одинаковым во всех случаях.

Хорда окружности делит окружность на две части так, что квадраты, вписанные в две части, имеют площади 16 и 144 соответственно.

Радиус окружности равен __________.\text{\_\_\_\_\_\_\_\_\_\_}.__________.

Свойства материи – Научный класс

Посмотреть видео здесь

Если вы не знаете, что собираетесь съесть, всегда лучше сначала понюхать это.

Мы постоянно анализируем и описываем свойства материи. Если вы когда-нибудь сравнивали цвет двух разных рубашек, вы сравнивали их свойства.Если вы когда-либо вставали на весы, чтобы взвесить себя, вы измеряли свойство. Если вы когда-нибудь нюхали ложку еды, прежде чем попробовать ее, вы использовали свойство, чтобы помочь в принятии решения. Свойство — это любой атрибут объекта. Цвет, высота, масса, плотность, запах, вкус, температура и текстура — вот лишь несколько примеров общих свойств, которыми мы пользуемся ежедневно.

Мы можем сгруппировать типы свойств в разные категории. Один из способов группировки типов свойств — по типу информации, которую они предоставляют об объекте. Например, если бы я держал объект за спиной и сказал вам, что объект, который я держал, имел массу 1,0 кг, узнали бы вы, что это за объект?

Масса предмета, который я держу, составляет 1,0 кг… что это?

Вы понятия не имеете, что это был за объект, потому что знание массы объекта не поможет определить личность объекта. Свойство, зависящее от количества материи и не зависящее от идентичности материи, называется экстенсивным свойством.

Теперь, если бы я снова держал в руке какой-то предмет и сказал вам, что этот предмет представляет собой металл оранжевого цвета, хорошо проводящий электричество , узнали бы вы, что это за предмет?

У меня в руке металл медного цвета… что это за металл?

Вы, наверное, можете с уверенностью предположить, что у меня в руке кусок меди. В этом примере свойство цвета предоставило информацию, помогающую определить идентичность объекта. Свойство, зависящее от вида материи и не зависящее от количества материи, называется интенсивным свойством.

В этом примере свойство цвета предоставило информацию, помогающую определить идентичность объекта. Свойство, зависящее от вида материи и не зависящее от количества материи, называется интенсивным свойством.

Чтобы определить идентичность вещества, вам необходимо провести некоторые наблюдения за этим конкретным веществом. Вы можете наблюдать за цветом, текстурой, запахом и т. д. Все эти простые наблюдения будут считаться физическими свойствами. Физическое свойство – это качество вещества, которое можно наблюдать без изменения состава вещества.

Есть и другие свойства, которые могут помочь нам определить идентичность вещества, которое может изменить состав вещества. Свойство, изменяющее состав вещества, называется химическим свойством. Примеры химических свойств включают способность гореть или растворяться в кислоте.

Поскольку мы говорим об изменении материи, на самом деле существует два типа изменений, которым может подвергнуться материя. Эти два изменения называются физическими изменениями и химическими изменениями. Физическое изменение — это изменение, при котором субстанция представляет собой один и тот же тип материи до изменения и после изменения. Примером этого типа изменения является таяние воды (вода остается водой, будь она твердой или жидкой). Химическое изменение — это изменение, при котором вещество представляет собой другой тип материи после изменения. Примером этого может быть сжигание листа бумаги.

Эти два изменения называются физическими изменениями и химическими изменениями. Физическое изменение — это изменение, при котором субстанция представляет собой один и тот же тип материи до изменения и после изменения. Примером этого типа изменения является таяние воды (вода остается водой, будь она твердой или жидкой). Химическое изменение — это изменение, при котором вещество представляет собой другой тип материи после изменения. Примером этого может быть сжигание листа бумаги.

Чтобы определить, произошло ли физическое или химическое изменение, мы можем просто найти некоторые признаков химического изменения.

- Выпущен новый запах

- Тепло произведено

- Легкий произведено

- Выпущен новый цвет

- Произведен осадок

- Произведено газа (очевидно по пузырьков )

%PDF-1. 5

%

132 0 объект>

эндообъект

внешняя ссылка

132 83

0000000016 00000 н

0000002777 00000 н

0000001956 00000 н

0000002951 00000 н

0000003458 00000 н

0000003498 00000 н

0000003545 00000 н

0000003610 00000 н

0000003837 00000 н

0000003943 00000 н

0000004110 00000 н

0000004409 00000 н

0000004725 00000 н

0000049290 00000 н

0000049326 00000 н

0000051983 00000 н

0000052142 00000 н

0000052298 00000 н

0000052457 00000 н

0000052617 00000 н

0000052780 00000 н

0000052948 00000 н

0000053113 00000 н

0000053314 00000 н

0000053614 00000 н

0000053705 00000 н

0000054897 00000 н

0000055058 00000 н

0000055222 00000 н

0000055463 00000 н

0000056047 00000 н

0000056798 00000 н

0000057251 00000 н

0000057813 00000 н

0000057878 00000 н

0000057942 00000 н

0000058544 00000 н

0000058922 00000 н

0000059444 00000 н

0000059970 00000 н

0000060489 00000 н

0000061248 00000 н

0000061775 00000 н

0000062531 00000 н

0000062794 00000 н

0000063294 00000 н

0000063804 00000 н

0000066862 00000 н

0000069410 00000 н

0000071954 00000 н

0000074698 00000 н

0000077254 00000 н

0000079805 00000 н

0000080553 00000 н

0000081166 00000 н

0000084568 00000 н

0000088127 00000 н

0000088183 00000 н

0000088356 00000 н

0000088412 00000 н

0000088493 00000 н

0000088562 00000 н

0000088734 00000 н

0000088947 00000 н

0000089115 00000 н

0000089169 00000 н

0000092745 00000 н

0000097770 00000 н

0000102440 00000 н

0000106630 00000 н

0000112547 00000 н

0000120614 00000 н

0000125654 00000 н

0000130492 00000 н

0000130635 00000 н

0000131000 00000 н

0000135544 00000 н

0000136008 00000 н

0000136510 00000 н

0000171822 00000 н

0000172322 00000 н

0000221507 00000 н

0000222005 00000 н

трейлер

]>>

startxref

0

%%EOF

134 0 объект>поток

xڜSILQ/H*,HUB1;e,KK.

5

%

132 0 объект>

эндообъект

внешняя ссылка

132 83

0000000016 00000 н

0000002777 00000 н

0000001956 00000 н

0000002951 00000 н

0000003458 00000 н

0000003498 00000 н

0000003545 00000 н

0000003610 00000 н

0000003837 00000 н

0000003943 00000 н

0000004110 00000 н

0000004409 00000 н

0000004725 00000 н

0000049290 00000 н

0000049326 00000 н

0000051983 00000 н

0000052142 00000 н

0000052298 00000 н

0000052457 00000 н

0000052617 00000 н

0000052780 00000 н

0000052948 00000 н

0000053113 00000 н

0000053314 00000 н

0000053614 00000 н

0000053705 00000 н

0000054897 00000 н

0000055058 00000 н

0000055222 00000 н

0000055463 00000 н

0000056047 00000 н

0000056798 00000 н

0000057251 00000 н

0000057813 00000 н

0000057878 00000 н

0000057942 00000 н

0000058544 00000 н

0000058922 00000 н

0000059444 00000 н

0000059970 00000 н

0000060489 00000 н

0000061248 00000 н

0000061775 00000 н

0000062531 00000 н

0000062794 00000 н

0000063294 00000 н

0000063804 00000 н

0000066862 00000 н

0000069410 00000 н

0000071954 00000 н

0000074698 00000 н

0000077254 00000 н

0000079805 00000 н

0000080553 00000 н

0000081166 00000 н

0000084568 00000 н

0000088127 00000 н

0000088183 00000 н

0000088356 00000 н

0000088412 00000 н

0000088493 00000 н

0000088562 00000 н

0000088734 00000 н

0000088947 00000 н

0000089115 00000 н

0000089169 00000 н

0000092745 00000 н

0000097770 00000 н

0000102440 00000 н

0000106630 00000 н

0000112547 00000 н

0000120614 00000 н

0000125654 00000 н

0000130492 00000 н

0000130635 00000 н

0000131000 00000 н

0000135544 00000 н

0000136008 00000 н

0000136510 00000 н

0000171822 00000 н

0000172322 00000 н

0000221507 00000 н

0000222005 00000 н

трейлер

]>>

startxref

0

%%EOF

134 0 объект>поток

xڜSILQ/H*,HUB1;e,KK. **Z6YMLQDL41AP4/N2yo|{

**Z6YMLQDL41AP4/N2yo|{

Каковы свойства действительных чисел?

В математике существует множество различных наборов чисел, с которыми можно работать. Один набор чисел известен как действительные числа. Когда дело доходит до свойств действительных чисел, нужно знать несколько важных свойств:

.- Дополнительный идентификатор

- Мультипликативная идентичность

- Коммутативное свойство дополнения

- Переместительное свойство умножения

- Ассоциативное свойство дополнения

- Ассоциативное свойство умножения

- Распределительное свойство умножения

Свойство — это просто способ выражения характеристики или того, что верно в отношении действительных чисел.Знание этих свойств поможет вам сократить или упростить алгебраические выражения. Давайте рассмотрим каждое свойство подробно, чтобы лучше понять их.

Идентификационные свойства действительных чисел

Имейте в виду, что все эти свойства применимы к любому вещественному числу, включая положительные числа, отрицательные числа, числа с дробями и числа с десятичными знаками. Первые два свойства называются свойствами идентичности. Существует аддитивное тождество и мультипликативное тождество.

Первые два свойства называются свойствами идентичности. Существует аддитивное тождество и мультипликативное тождество.

0 называется «аддитивной идентичностью» для всех действительных чисел.Это просто означает, что для любого действительного числа есть :

.Другими словами, всякий раз, когда вы добавляете 0 к числу, оно равняется самому себе. Например, 5 + 0 всегда равно 0,

.1 называется «мультипликативной идентичностью» для всех действительных чисел. Это тождество утверждает, что для любого действительного числа есть :

.Другими словами, умножение числа на 1 всегда приводит к самому себе. Например, 8 x 1 по-прежнему равно 8.

Коммутативные и ассоциативные свойства действительных чисел

Далее свойство коммутативности утверждает, что изменение порядка сложения или умножения действительных чисел не меняет результат.Все действительные числа обладают как аддитивными, так и мультипликативными коммутативными свойствами.

Вот пример аддитивного свойства коммутативности:

Не имеет значения, в каком порядке вы складываете числа — результат все равно будет 11.

Вот пример мультипликативного коммутативного свойства :

Не имеет значения, в каком порядке вы перемножаете числа, результат все равно будет 24.

Ассоциативное свойство

Ассоциативное свойство указывает, что изменение группировки сложения или умножения действительных чисел не меняет результат.

Вот пример аддитивного ассоциативного свойства:

Вот пример мультипликативного ассоциативного свойства:

Распределительные свойства действительных чисел

Свойство дистрибутивности применяется при упрощении выражений с помощью круглых скобок.Оно также известно как распределительное свойство умножения и утверждает, что для любых действительных чисел a , b и c :

Обычно это происходит, когда вы решаете задачу с порядком операций. Помните, что буква P в PEMDAS означает скобки. В простом примере 2(3 + 5), если вы должны вычислить без распределительного свойства, вы должны сначала вычислить член в скобках:

Помните, что буква P в PEMDAS означает скобки. В простом примере 2(3 + 5), если вы должны вычислить без распределительного свойства, вы должны сначала вычислить член в скобках:

Если бы вы вычисляли, используя распределительное свойство, вы бы сначала упростили до:

Затем вы выполняете М (умножение) в PEMDAS, прежде чем делать А (сложение), чтобы получить тот же результат.

Работа со свойствами вещественных чисел

Подводя итог, можно сказать, что это хорошо известные свойства, применимые ко всем действительным числам:

.- Дополнительный идентификатор

- Мультипликативная идентичность

- Коммутативное свойство дополнения

- Переместительное свойство умножения

- Ассоциативное свойство дополнения

- Ассоциативное свойство умножения

- Распределительное свойство умножения

Коммутативные и ассоциативные свойства — это свойства, применимые как к сложению, так и к умножению, когда речь идет о порядке и группировке сложения и умножения действительных чисел. Распределительное свойство выполняется для всех действительных чисел, когда вы упрощаете выражение со скобками в нем.

Распределительное свойство выполняется для всех действительных чисел, когда вы упрощаете выражение со скобками в нем.

И не забывайте, что свойство идентичности сложения утверждает, что прибавление 0 к любому действительному числу равно самому себе, а свойство идентичности умножения утверждает, что умножение любого действительного числа на 1 также равно самому себе. Все эти свойства справедливы для любого действительного числа, и их полезно понять и изучить!

Помощь с домашним заданием по математике

.

Витамин С необходим также для укрепления зубов и десен.

Витамин С необходим также для укрепления зубов и десен.